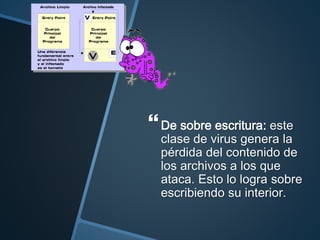

Este documento explica qué son los virus informáticos, cómo funcionan e infectan sistemas, y los diferentes tipos de virus. También describe las vacunas antivirus y cómo protegerse de los virus mediante programas antivirus actualizados, evitando archivos sospechosos y realizando copias de seguridad.