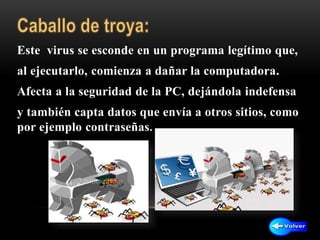

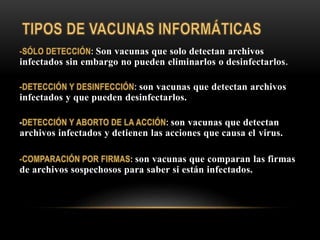

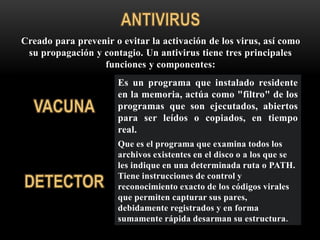

Este documento describe los diferentes tipos de virus informáticos, cómo se propagan y los daños que causan. Explica que los virus se replican al copiarse en discos duros, unidades USB y redes, y que se ejecutan al hacer doble clic en archivos o ver correos electrónicos infectados. También habla sobre los antivirus como programas que detectan y eliminan virus de forma proactiva y reactiva para prevenir su propagación.