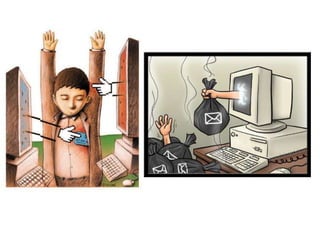

El documento habla sobre el delito informático y la criminalidad en internet. Explica que un delito informático es cualquier acción ilegal que se realiza a través de medios electrónicos o que tiene como objetivo dañar computadoras, dispositivos electrónicos o redes. También cubre temas como el fraude electrónico, robo de información, daños a sistemas y redes, pornografía infantil, y violaciones a la privacidad como espiar comunicaciones ajenas.