Guia de Instalación, Configuracion y uso de Malwarebytes

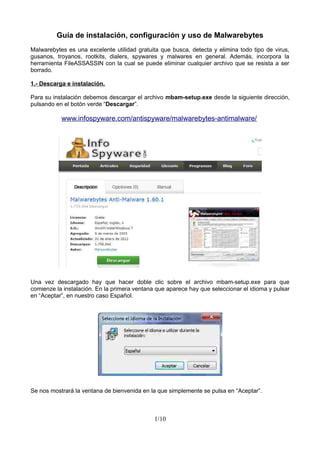

- 1. Guía de instalación, configuración y uso de Malwarebytes Malwarebytes es una excelente utilidad gratuita que busca, detecta y elimina todo tipo de virus, gusanos, troyanos, rootkits, dialers, spywares y malwares en general. Además, incorpora la herramienta FileASSASSIN con la cual se puede eliminar cualquier archivo que se resista a ser borrado. 1.- Descarga e instalación. Para su instalación debemos descargar el archivo mbam-setup.exe desde la siguiente dirección, pulsando en el botón verde “Descargar”. www.infospyware.com/antispyware/malwarebytes-antimalware/ Una vez descargado hay que hacer doble clic sobre el archivo mbam-setup.exe para que comienze la instalación. En la primera ventana que aparece hay que seleccionar el idioma y pulsar en “Aceptar”, en nuestro caso Español. Se nos mostrará la ventana de bienvenida en la que simplemente se pulsa en “Aceptar”. 1/10

- 2. En la siguiente ventana hay que seleccionar “Acepto el acuerdo” y pulsar en el botón “Siguiente”. En la siguiente también se pulsa en el botón “Siguiente”. 2/10

- 3. En la siguiente se muestra la ubicación donde se va a realizar la instalación del programa. Se deja como está y se pulsa en el botón “Siguiente”. Ahora se muestra una ventana donde podemos elegir donde crear un acceso directo para ejecutar el programa. Al igual que antes se deja todo tal y como está y se pulsa en “Siguiente”. La siguiente ventana permite decidir si crear accesos directos del programa en el escritorio y en el inicio rápido. Se deja todo como está y se vuelve a pulsar en el botón “Siguiente”. 3/10

- 4. Finalmente se procede a instalar el programa pulsando en el botón “Instalar” y se espera a que finalice. Una vez ha finalizada la instalación de Malwarebyte's Anti-Malware, damos clic en "Finalizar". 4/10

- 5. Lo primero que hace el programa es intentar actualizar su base de datos. Al finalizar mostrará un mensaje similar al siguiente, siempre que el ordenador esté conectado a Internet. Se continua pulsando en el botón “Aceptar”. 2.- Ejecución de Malwarebytes y búsqueda y eliminación de malware Para ejecutar la herramienta Malwarebytes se hace doble clic sobre el siguiente ícono en nuestro Escritorio: A continuación se nos mostrará la siguiente ventana que es la principal del programa: 5/10

- 6. Hay que seleccionar la opción “Realizar un Análisis Completo” y pulsar en el botón “Analizar”. En la siguiente ventana hay que seleccionar las unidades que queremos que el programa analice. En la ventana anterior se puede ver como se han seleccionado la unidad C: y D: aunque normalmente solo se seleccionará C: que es la corresponde al disco duro. Una vez seleccionadas se pulsa en el botón “Analizar” para que comienze el proceso. Al finalizar, en el caso de que no se hayan encontrado elementos maliciosos, se mostrará la siguiente ventana indicándonos que el análisis fue realizado con éxito: 6/10

- 7. Por el contrario, en caso de que se hayan encontrado elementos maliciosos, se mostrará la siguiente ventana indicándonos que el análisis fue realizado con éxito: Hay que pulsar en el botón “Aceptar” y después en el botón “Mostrar los Resultados”. En las siguiente ventana hay que pulsar en el botón “Quitar lo Seleccionado” para proceder a la desinfección del equipo. Al finalizar la desinfección, se nos mostrará el informe del análisis sobre la desinfección que se ha realizado y en ocasiones se nos pedirá que se reinicie el ordenador para poder finalizar dicha desinfección. 3. Uso de FileASSASSIN FileASSASSIN es una pequeña y potente herramienta para borrar archivos de malwares rebeldes y archivos bloqueados por otras aplicaciones. El programa usa técnicas avanzadas de programación para descargar los módulos, cerrar manipulaciones remotas y terminar los procesos para permitir la eliminación de los archivos que se resisten a ser borrados manualmente. Para acceder a FileASSASSIN hay que pulsar en la Pestaña “Mas Herramientas” y después en el botón “Ejecutar Herramienta”. 7/10

- 8. Esto abrirá el explorador de archivos para que se pueda buscar y seleccionar el archivo que se desea que FileASSASSIN elimine. Una vez seleccionado aparece una ventana pidiendo confirmación para eliminar dicho archivo. Si se está seguro y se pulsa el botón “SI”. Al terminar el proceso de borrado mostrará una nueva ventana indicandonos que ha finalizado la tarea. Otra veces puede que se nos solicite confirmación para reiniciar el ordenador al que también hay que indicar que “SI”. 3.- Pestaña PROTECCIÓN. Si se adquiere la versión de pago de este programa permitirá que se tenga habilidado el módulo de protección residente (en tiempo real). Esta opción hace que el programa está en todo momento verificando los archivos que se van cargando en el PC y muestra una alerta con ventanas emergentes al encontrar algún caso de malware en nuestro sistema. Además incluye otras opciones como: Iniciar el módulo de protección automáticamente al iniciarse Windows. Bloqueo de archivos de inicio en ejecución. Bloqueo de sitios webs maliciosos. Posibilidad de mostrar ventana emergente al bloquearse un sitio web perjudicial. 8/10

- 9. Así pues, también posee la opción de actualizar el programa automáticamente y de realizar un examen rápido todos los días a una cierta hora o cuando se desee por parte del usuario. Para habilitar estas opciones debemos presionar el botón “Iniciar Protección” de la pestaña “Protección”. 4.- Pestaña ACTUALIZAR. Hay que actualizar manualmente y periódicamente el programa a menos que se tenga la versión de pago y se haya marcado la casilla de Actualizaciones Automáticas. En esta sección se nos da información referente a la versión del programa y de su base de datos así como la fecha de actualización y las firmas cargadas. Para actualizar Malwarebytes' Anti-Malware basta con pulsar el botón “Buscar Actualizaciones” y esperar a que automáticamente se descargen las últimas versiones y firmas del programa y aparezca una ventana indicando que la actualización se ha realizado correctamente, en la que hay que pulsar en el botón “Aceptar” para cerrarla. 5.- Pestaña CUARENTENA. En esta pestaña aparecen los archivos malignos que han sido encontratos y se han decidido no eliminar sino dejarlos en cuarentena, es decir, dejarlos aislados sin que pueda poner en riesgo nuestro ordenador. La cuarentena nos ofrece 4 opciones: • Borrar: Se usa para eliminar archivos de forma individual de la cuarentena, es decir, un único archivo. • Borrar Todo: Se usa para eliminar todos los archivos que están en cuarentena al mismo tiempo. • Restaurar: Se usa para recuperar un único archivo de forma individual a la ubicación original donde se encontraba antes de ser enviado a cuarentena. • Restaurar Todo: Se usa para recuperar todos los archivos de forma simultánea a la ubicación original donde se encontraban antes de ser enviados a cuarentena. 5.- Pestaña REGISTROS. En esta sección el programa guarda una lista con los informes de cada uno de los análisis que ha realizado. Se puede abrir un informe haciendo doble clic sobre el que se desee. Al mismo tiempo, también está disponible dos opciones de borrado: • Borrar: Para eliminar un solo informe. • Borrar Todo: Para eliminar todos los informes. 6.- Pestaña LISTA DE IGNORADOS. 9/10

- 10. Esta pestaña muestra los diversos archivos que están infectados (o que son malwares) y que nosotros no queremos que identifique el programa. La opción de ignorar un archivo se presenta después de ser encontrada una infección. Se recomienda su uso sólo si conoce y está plenamente seguro que los archivos o aplicaciones en ese listado no representan un riesgo para la seguridad de su equipo. 7.- Pestaña CONFIGURACIÓN. Este apartado nos enumera las distintas opciones (o acciones) que realiza el programa, cambiando las mismas dependiendo si usted adquirió el programa o no. Las partes fundamentales de esta pestaña son: • Configuración general: Aparecen las opciones principales del programa. Lo ideal es que estén todas marcada. • Configuración de escáner: Aparecen las opciones y las diferentes configuraciones que se pueden usar para la realización del escaneo. Se recomienda marcar todas estas opciones ya que así la efectividad de búsqueda aumentará. • Configuración actualizador: Aparecen opciones para actualizar el programa. Lo ideal es dejarlo como está. 10/10