Tabla de multiplicar

•Descargar como DOCX, PDF•

0 recomendaciones•192 vistas

Denunciar

Compartir

Denunciar

Compartir

Recomendados

Recomendados

Más contenido relacionado

La actualidad más candente

La actualidad más candente (12)

Destacado

Destacado (20)

How to hack #IDSECCONF2014 ctf online challenge - nganggur

How to hack #IDSECCONF2014 ctf online challenge - nganggur

Secure Data Center on Cloud Environment, Case Study on GamaBox Cloud Infrastr...

Secure Data Center on Cloud Environment, Case Study on GamaBox Cloud Infrastr...

Pendekatan secure by design pada cluster resource allocation untuk pusat data

Pendekatan secure by design pada cluster resource allocation untuk pusat data

Various way of protecting your cloud server port - Abdullah

Various way of protecting your cloud server port - Abdullah

Wispi: Mini Karma Router For Pentester - Rama Tri Nanda

Wispi: Mini Karma Router For Pentester - Rama Tri Nanda

Code review and security audit in private cloud - Arief Karfianto

Code review and security audit in private cloud - Arief Karfianto

Design of Indonesia Malware Attack Monitoring Center - Charles Lim

Design of Indonesia Malware Attack Monitoring Center - Charles Lim

Studi dan Implementasi Keamanan User Privacy menggunakan CP-ABE

Studi dan Implementasi Keamanan User Privacy menggunakan CP-ABE

Atmosphere: Secure Messaging for interception protection - Girindro Pringgo D...

Atmosphere: Secure Messaging for interception protection - Girindro Pringgo D...

Similar a Tabla de multiplicar

Similar a Tabla de multiplicar (20)

como cambiar el tamaño de una celda y hacer una tabla de multiplicar en ECXEL

como cambiar el tamaño de una celda y hacer una tabla de multiplicar en ECXEL

Más de nicolas_1999

Más de nicolas_1999 (15)

Tabla de multiplicar

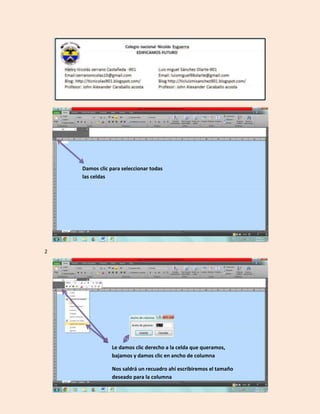

- 1. 2 Damos clic para seleccionar todas las celdas Le damos clic derecho a la celda que queramos, bajamos y damos clic en ancho de columna Nos saldrá un recuadro ahí escribiremos el tamaño deseado para la columna

- 2. 3 4 Seleccionamos una celda, escribimos 123, ya teniendo ese 123 seleccionamos todo y arrastramos hacia el lado que deseemos que quede la serie de números Ingresamos en bordes bajamos y seleccionamos todos los bordes Nos quedara de esta forma, ahora hay que aplicarle un color diferente a los bordes Damos clic en estilos de celda y hay elegimos que color queremos para nuestros bordes

- 3. 5 6 Insertamos esta fórmula (para los valores de las celdas les damos clic) lafórmula es = (celda*celda) Luego de dar enter nos quedara multiplicado, repetiremos esta operación 3 veces y la alargaremos Para que también multiplique lo de abajo vamos a copiar y pegar las formulas les daremos enter y lo expandiremos hasta donde queramos

- 4. Y listo siguiendo estos pasos nos tendria que quedar algo asi :