El objetivo del protocolo ARP

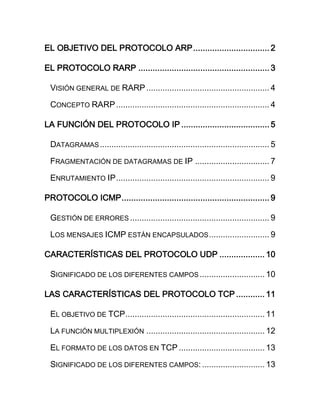

- 1. EL OBJETIVO DEL PROTOCOLO ARP ................................ 2 EL PROTOCOLO RARP ....................................................... 3 VISIÓN GENERAL DE RARP ..................................................... 4 CONCEPTO RARP .................................................................. 4 LA FUNCIÓN DEL PROTOCOLO IP ..................................... 5 DATAGRAMAS ......................................................................... 5 FRAGMENTACIÓN DE DATAGRAMAS DE IP ................................ 7 ENRUTAMIENTO IP .................................................................. 9 PROTOCOLO ICMP .............................................................. 9 GESTIÓN DE ERRORES ............................................................ 9 LOS MENSAJES ICMP ESTÁN ENCAPSULADOS .......................... 9 CARACTERÍSTICAS DEL PROTOCOLO UDP ................... 10 SIGNIFICADO DE LOS DIFERENTES CAMPOS ............................ 10 LAS CARACTERÍSTICAS DEL PROTOCOLO TCP ............ 11 EL OBJETIVO DE TCP ............................................................ 11 LA FUNCIÓN MULTIPLEXIÓN ................................................... 12 EL FORMATO DE LOS DATOS EN TCP ..................................... 13 SIGNIFICADO DE LOS DIFERENTES CAMPOS: ........................... 13

- 2. CONFIABILIDAD DE LAS TRANSFERENCIAS .............................. 15 CÓMO ESTABLECER UNA CONEXIÓN ....................................... 16 MÉTODO DE VENTANA CORREDIZA ......................................... 17 CÓMO TERMINAR UNA CONEXIÓN ........................................... 18 El objetivo del protocolo ARP El protocolo ARP tiene un papel clave entre los protocolos de capa de Internet relacionados con el protocolo TCP/IP, ya que permite que se conozca la dirección física de una tarjeta de interfaz de red correspondiente a una dirección IP. Por eso se llama Protocolo de Resolución de Dirección (en inglés ARP significa AddressResolutionProtocol). Cada equipo conectado a la red tiene un número de identificación de 48 bits. Éste es un número único establecido en la fábrica en el momento de fabricación de la tarjeta. Sin embargo, la comunicación en Internet no utiliza directamente este número (ya que las direcciones de los equipos deberían cambiarse cada vez que se cambia la tarjeta de interfaz de red), sino que utiliza una dirección lógica asignada por un organismo: la dirección IP. Para que las direcciones físicas se puedan conectar con las direcciones lógicas, el protocolo ARP interroga a los equipos de la red para averiguar sus direcciones físicas y luego crea una tabla de búsqueda entre las direcciones lógicas y físicas en una memoria caché. Cuando un equipo debe comunicarse con otro, consulta la tabla de búsqueda. Si la dirección requerida no se encuentra en la tabla, el protocolo ARP envía una solicitud a la red. Todos los equipos en la red comparan esta dirección lógica con la suya. Si alguno de ellos se identifica con esta dirección, el equipo responderá al ARP, que almacenará el par de direcciones en la tabla de búsqueda, y, a continuación, podrá establecerse la comunicación.

- 3. El protocolo RARP El protocolo RARP (Protocolo de Resolución de Dirección Inversa) es mucho menos utilizado. Es un tipo de directorio inverso de direcciones lógicas y físicas. En realidad, el protocolo RARP se usa esencialmente para las estaciones de trabajo sin discos duros que desean conocer su dirección física. El protocolo RARP le permite a la estación de trabajo averiguar su dirección IP desde una tabla de búsqueda entre las direcciones MAC (direcciones físicas) y las direcciones IP alojadas por una pasarela ubicada en la misma red de área local (LAN). Para poder hacerlo, el administrador debe definir los parámetros de la pasarela (router) con la tabla de búsqueda para las direcciones MAC/IP. A diferencia del ARP, este protocolo es estático. Por lo que la tabla de búsqueda debe estar siempre actualizada para permitir la conexión de nuevas tarjetas de interfaz de red. El protocolo RARP tiene varias limitaciones. Se necesita mucho tiempo de administración para mantener las tablas importantes en los servidores. Esto se ve reflejado aun más en las grandes redes. Lo que plantea problemas de recursos humanos, necesarios para el mantenimiento de las tablas de búsqueda y de capacidad por parte del hardware que aloja la parte del servidor del protocolo RARP. Efectivamente, el protocolo RARP permite que varios servidores respondan a solicitudes, pero no prevé mecanismos que garanticen que todos los servidores puedan responder, ni que respondan en forma idéntica. Por lo que, en este tipo de arquitectura, no podemos confiar en que un servidor RARP sepa si una dirección MAC se puede conectar con una dirección IP, porque otros servidores ARP pueden tener una respuesta diferente. Otra limitación del protocolo RARP es que un servidor sólo puede servir a una LAN. Para solucionar los dos primeros problemas de administración, el protocolo RARP se puede remplazar por el protocolo DRARP, que es su versión dinámica. Otro enfoque consiste en la utilización de un servidor

- 4. DHCP (Protocolo de configuración de host dinámico), que permite una resolución dinámica de las direcciones. Además, el protocolo DHCP es compatible con el protocolo BOOTP (Protocolo de secuencia de arranque) y, al igual que este protocolo, es enrutable, lo que le permite servir varias LAN. Sólo interactúa con el protocolo IP. Visión general de RARP El protocolo RARP es un protocolo estándar específico de red. Su status es electivo. Algunos hosts de red, tales como estaciones de trabajo sin disco, no saben su propia dirección IP cuando se resetean. Para determinar su propia dirección IP, usaron un mecanismo similar para ARP (Protocolo de Resolución de Direcciones), pero ahora la dirección hardware del host es el parámetro conocido, y la dirección IP el parámetro requerido. Esto difiere fundamentalmente de ARP en el hecho de que un "servidor RARP" debe existir en la red que mantiene una base de datos de correspondencia de direcciones hardware a direcciones de protocolo. Concepto RARP La resolución de direcciones inversa se lleva a cabo de la misma manera que la resolución de direcciones de ARP. El mismo formato de paquete se usa as for ARP. Una excepción es el campo de "código de operación" que ahora toma los valores siguientes: 3para la petición RARP 4para la respuesta RARP Y por supuesto, la cabecera "física" de la trama indicará ahora RARP as thehigher-levelprotocol (8035 hex) instead of ARP (0806 hex) or IP (0800 hex) en el campo EtherType. Algunas diferencias provienen del propio concepto RARP: ARP asume únicamente que cada host sabe la correspondencia existente entre su propia dirección hardware y la dirección de protocolo. RARP requiere uno o más hosts de servidores de la red para mantener una base de datos de correspondencias entre direcciones hardware y direcciones de protocolo así que serán capaces de responder a peticiones de hosts de clientes.

- 5. Debido al tamaño que esta base de datos puede tomar, parte de la función del servidor se implementa con frecuencia fuera del microcódigo del adaptador, con una caché pequeña opcional en el microcódigo. La parte de microcódigo es responsable únicamente de la recepción y transmisión de las tramas RARP, la propia correspondencia RARP beingtakencare of by server software running as a normal process in the host machine. La naturaleza de esta base de datos también requiere algún software para crear y actualizar manualmente la base de datos. En caso de haya múltiples servidores RARP en la red, el solicitante RARP sólo usará la primera respuesta RARP recibida en su respuesta RARP broadcast, y descartarán las otras. La función del protocolo IP El protocolo IP es parte de la capa de Internet del conjunto de protocolos TCP/IP. Es uno de los protocolos de Internet más importantes ya que permite el desarrollo y transporte de datagramas de IP (paquetes de datos), aunque sin garantizar su "entrega". En realidad, el protocolo IP procesa datagramas de IP de manera independiente al definir su representación, ruta y envío. El protocolo IP determina el destinatario del mensaje mediante 3 campos: El campo de dirección IP: Dirección del equipo; El campo de máscara de subred: una máscara de subred le permite al protocolo IP establecer la parte de la dirección IP que se relaciona con la red; El campo de pasarela predeterminada: le permite al protocolo de Internet saber a qué equipo enviar un datagrama, si el equipo de destino no se encuentra en la red de área local. Datagramas Los datos circulan en Internet en forma de datagramas (también conocidos como paquetes). Los datagramas son datos encapsulados, es decir, datos a los que se les agrega un encabezado que contiene información sobre su transporte (como la dirección IP de destino). Los routers analizan (y eventualmente modifican) los datos contenidos en un datagrama para que puedan transitar.

- 6. A continuación se indica cómo se ve un datagrama: A continuación se indican los significados de los diferentes campos: Versión (4 bits): es la versión del protocolo IP que se está utilizando (actualmente se utiliza la versión 4 IPv4) para verificar la validez del datagrama. Está codificado en 4 bits. Longitud del encabezado o IHL por Internet HeaderLength (Longitud del encabezado de Internet) (4 bits): es la cantidad de palabras de 32 bits que componen el encabezado (Importante: el valor mínimo es 5). Este campo está codificado en 4 bits. Tipo de servicio (8 bits): indica la forma en la que se debe procesar el datagrama. Longitud total (16 bits): indica el tamaño total del datagrama en bytes. El tamaño de este campo es de 2 bytes, por lo tanto el tamaño total del datagrama no puede exceder los 65536 bytes. Si se lo utiliza junto con el tamaño del encabezado, este campo permite determinar dónde se encuentran los datos.

- 7. Identificación, indicadores y margen del fragmento son campos que permiten la fragmentación de datagramas. Esto se explica a continuación. TTL o Tiempo de vida (8 bits): este campo especifica el número máximo de routers por los que puede pasar un datagrama. Por lo tanto, este campo disminuye con cada paso por un router y cuando alcanza el valor crítico de 0, el router destruye el datagrama. Esto evita que la red se sobrecargue de datagramas perdidos. Protocolo (8 bits): este campo, en notación decimal, permite saber de qué protocolo proviene el datagrama. o ICMP 1 o IGMP: 2 o TCP: 6 o UDP: 17 Suma de comprobación del encabezado (16 bits): este campo contiene un valor codificado en 16 bits que permite controlar la integridad del encabezado para establecer si se ha modificado durante la transmisión. La suma de comprobación es la suma de todas las palabras de 16 bits del encabezado (se excluye el campo suma de comprobación). Esto se realiza de tal modo que cuando se suman los campos de encabezado (suma de comprobación inclusive), se obtenga un número con todos los bits en 1. Dirección IP de origen (32 bits): Este campo representa la dirección IP del equipo remitente y permite que el destinatario responda. Dirección IP de destino (32 bits): dirección IP del destinatario del mensaje. Fragmentación de datagramas de IP Como se ha visto anteriormente, el tamaño máximo de un datagrama es de 65536 bytes. Sin embargo, este valor nunca es alcanzado porque las redes no tienen suficiente capacidad para enviar paquetes tan grandes. Además, las redes en Internet utilizan diferentes tecnologías por lo tanto el tamaño máximo de un datagrama varía según el tipo de red. El tamaño máximo de una trama se denomina MTU (Unidad de transmisión máxima). El datagrama se fragmentará si es más grande que la MTU de la red. Tipo de MTU (en red bytes) Arpanet 1000

- 8. Ethernet 1500 FDDI 4470 La fragmentación del datagrama se lleva a cabo a nivel de router, es decir, durante la transición de una red con una MTU grande a una red con una MTU más pequeña. Si el datagrama es demasiado grande para pasar por la red, el router lo fragmentará, es decir, lo dividirá en fragmentos máspequeños que la MTU de la red, de manera tal que el tamaño del fragmento sea un múltiplo de 8 bytes. El router enviará estos fragmentos de manera independiente y los volverá a encapsular (agregar un encabezado a cada fragmento) para tener en cuenta el nuevo tamaño del fragmento. Además, el router agrega información para que el equipo receptor pueda rearmar los fragmentos en el orden correcto. Sin embargo, no hay nada que indique que los fragmentos llegarán en el orden correcto, ya que se enrutan de manera independiente. Para tener en cuenta la fragmentación, cada datagrama cuenta con diversos campos que permiten su rearmado: Campo Margen del fragmento (13 bits): campo que brinda la posición del comienzo del fragmento en el datagrama inicial. La unidad de medida para este campo es 8 bytes (el primer fragmento tiene un valor cero); Campo Identificación (16 bits): número asignado a cada fragmento para permitir el rearmado; Campo Longitud total (16 bits): esto se vuelve a calcular para cada fragmento; Campo Indicador (3 bits): está compuesto de tres bits: o El primero no se utiliza. o El segundo (denominado DF: No fragmentar) indica si se puede fragmentar el datagrama o no. Si el datagrama tiene este bit en uno y el router no puede enrutarlo sin fragmentarlo, el datagrama se rechaza con un mensaje de error.

- 9. o El tercero (denominado MF: Más fragmentos) indica si el datagrama es un fragmento de datos (1). Si el indicador se encuentra en cero, esto indica que el fragmento es el último (entonces el router ya debe contar con todos los fragmentos anteriores) o que el datagrama no se ha fragmentado. o Enrutamiento IP El enrutamiento IP es una parte integral de la capa de Internet del conjunto TCP/IP. El enrutamiento consiste en asegurar el enrutamiento de un datagrama de IP a través de la red por la ruta más corta. A esta función la llevan a cabo los equipos denominados routers, es decir, equipos que conectan al menos dos redes. Protocolo ICMP Gestión de errores ICMP (Protocolo de mensajes de control de Internet) es un protocolo que permite administrar información relacionada con errores de los equipos en red. Si se tienen en cuenta los escasos controles que lleva a cabo el protocolo IP, ICMP no permite corregir los errores sino que los notifica a los protocolos de capas cercanas. Por lo tanto, el protocolo ICMP es usado por todos los routers para indicar un error (llamado un problema de entrega). Los mensajes ICMP están encapsulados Los mensajes de error ICMP se envían a través de la red en forma de datagramas, como cualquier otro dato. Por lo tanto, los mismos mensajes de error pueden contener errores. Sin embargo, si existe un error en un datagrama que lleva un mensaje ICMP, no se envía ningún mensaje de error para evitar el efecto "bola de nieve", si hay un incidente en la red. A continuación encontrará a qué se asemeja un mensaje ICMP encapsulado en un datagrama IP: Mensaje ICMP (8 bits) (8 bits) (16 bits) (tamaño variable)

- 10. Características del protocolo UDP El protocolo UDP (Protocolo de datagrama de usuario) es un protocolo no orientado a conexión de la capa de transporte del modelo TCP/IP. Este protocolo es muy simple ya que no proporciona detección de errores (no es un protocolo orientado a conexión). Por lo tanto, el encabezado del segmento UDP es muy simple: Significado de los diferentes campos Puerto de origen: es el número de puerto relacionado con la aplicación del remitente del segmento UDP. Este campo representa una dirección de respuesta para el destinatario. Por lo tanto, este campo es opcional. Esto significa que si el puerto de origen no está especificado, los 16 bits de este campo se pondrán en cero. En este caso, el destinatario no podrá responder (lo cual no es estrictamente necesario, en particular para mensajes unidireccionales). Puerto de destino: este campo contiene el puerto correspondiente a la aplicación del equipo receptor al que se envía. Longitud: este campo especifica la longitud total del segmento, con el encabezado incluido. Sin embargo, el encabezado tiene una longitud de 4 x 16 bits (que es 8 x 8 bits), por lo tanto la longitud del campo es necesariamente superior o igual a 8 bytes. Suma de comprobación: es una suma de comprobación realizada de manera tal que permita controlar la integridad del segmento.

- 11. Las características del protocolo TCP TCP (que significa Protocolo de Control de Transmisión) es uno de los principales protocolos de la capa de transporte del modelo TCP/IP. En el nivel de aplicación, posibilita la administración de datos que vienen del nivel más bajo del modelo, o van hacia él, (es decir, el protocolo IP). Cuando se proporcionan los datos al protocolo IP, los agrupa en datagramas IP, fijando el campo del protocolo en 6 (para que sepa con anticipación que el protocolo es TCP). TCP es un protocolo orientado a conexión, es decir, que permite que dos máquinas que están comunicadas controlen el estado de la transmisión. Las principales características del protocolo TCP son las siguientes: TCP permite colocar los datagramas nuevamente en orden cuando vienen del protocolo IP. TCP permite que el monitoreo del flujo de los datos y así evita la saturación de la red. TCP permite que los datos se formen en segmentos de longitud variada para "entregarlos" al protocolo IP. TCP permite multiplexar los datos, es decir, que la información que viene de diferentes fuentes (por ejemplo, aplicaciones) en la misma línea pueda circular simultáneamente. Por último, TCP permite comenzar y finalizar la comunicación amablemente. El objetivo de TCP Con el uso del protocolo TCP, las aplicaciones pueden comunicarse en forma segura (gracias al sistema de acuse de recibo del protocolo TCP) independientemente de las capas inferiores. Esto significa que los routers (que funcionan en la capa de Internet) sólo tienen que enviar los datos en forma de datagramas, sin preocuparse con el monitoreo de datos porque

- 12. esta función la cumple la capa de transporte (o más específicamente el protocolo TCP). Durante una comunicación usando el protocolo TCP, las dos máquinas deben establecer una conexión. La máquina emisora (la que solicita la conexión) se llama cliente, y la máquina receptora se llama servidor. Por eso es que decimos que estamos en un entorno Cliente-Servidor. Las máquinas de dicho entorno se comunican en modo en línea, es decir, que la comunicación se realiza en ambas direcciones. Para posibilitar la comunicación y que funcionen bien todos los controles que la acompañan, los datos se agrupan; es decir, que se agrega un encabezado a los paquetes de datos que permitirán sincronizar las transmisiones y garantizar su recepción. Otra función del TCP es la capacidad de controlar la velocidad de los datos usando su capacidad para emitir mensajes de tamaño variable. Estos mensajes se llaman segmentos. La función multiplexión TCP posibilita la realización de una tarea importante: multiplexar/demultiplexar; es decir transmitir datos desde diversas aplicaciones en la misma línea o, en otras palabras, ordenar la información que llega en paralelo. Estas operaciones se realizan empleando el concepto de puertos (o conexiones), es decir, un número vinculado a un tipo de aplicación que, cuando se combina con una dirección de IP, permite determinar en forma exclusiva una aplicación que se ejecuta en una máquina determinada.

- 13. El formato de los datos en TCP Un segmento TCP está formado de la siguiente manera: Significado de los diferentes campos: Puerto de origen (16 bits): Puerto relacionado con la aplicación en curso en la máquina origen Puerto de destino (16 bits): Puerto relacionado con la aplicación en curso en la máquina destino Número de secuencia (32 bits): Cuando el indicador SYN está fijado en 0, el número de secuencia es el de la primera palabra del segmento actual. Cuando SYN está fijado en 1, el número de secuencia es igual al número de secuencia inicial utilizado para sincronizar los números de secuencia (ISN). Número de acuse de recibo (32 bits): El número de acuse de recibo, también llamado número de descargo se relaciona con el número (secuencia) del último segmento esperado y no el número del último segmento recibido. Margen de datos (4 bits): Esto permite ubicar el inicio de los datos en el paquete. Aquí, el margen es fundamental porque el campo opción es de tamaño variable. Reservado (6 bits): Un campo que actualmente no está en uso pero se proporciona para el uso futuro.

- 14. Indicadores (6x1 bit): Los indicadores representan información adicional: o URG: Si este indicador está fijado en 1, el paquete se debe procesar en forma urgente. o ACK: Si este indicador está fijado en 1, el paquete es un acuse de recibo. o PSH (PUSH): Si este indicador está fijado en 1, el paquete opera de acuerdo con el método PUSH. o RST: Si este indicador está fijado en 1, se restablece la conexión. o SYN: El indicador SYN de TCP indica un pedido para establecer una conexión. o FIN: Si este indicador está fijado en 1, se interrumpe la conexión. Ventana (16 bits): Campo que permite saber la cantidad de bytes que el receptor desea recibir sin acuse de recibo. Suma de control (CRC): La suma de control se realiza tomando la suma del campo de datos del encabezado para poder verificar la integridad del encabezado. Puntero urgente (16 bits): Indica el número de secuencia después del cual la información se torna urgente. Opciones (tamaño variable): Diversasopciones Relleno: Espacio restante después de que las opciones se rellenan con ceros para tener una longitud que sea múltiplo de 32 bits.

- 15. Confiabilidad de las transferencias El protocolo TCP permite garantizar la transferencia de datos confiable, a pesar de que usa el protocolo IP, que no incluye ningún monitoreo de la entrega de datagramas. De hecho, el protocolo TCP tiene un sistema de acuse de recibo que permite al cliente y al servidor garantizar la recepción mutua de datos. Cuando se emite un segmento, se lo vincula a un número de secuencia. Con la recepción de un segmento de datos, la máquina receptora devolverá un segmento de datos donde el indicador ACK esté fijado en 1 (para poder indicar que es un acuse de recibo) acompañado por un número de acuse de recibo que equivale al número de secuencia anterior. Además, usando un temporizador que comienza con la recepción del segmento en el nivel de la máquina originadora, el segmento se reenvía cuando ha transcurrido el tiempo permitido, ya que en este caso la máquina originadora considera que el segmento está perdido. Sin embargo, si el segmento no está perdido y llega a destino, la máquina receptora lo sabrá, gracias al número de secuencia, que es un duplicado, y sólo retendrá el último segmento que llegó a destino.

- 16. Cómo establecer una conexión Considerando que este proceso de comunicación, que se produce con la transmisión y el acuse de recibo de datos, se basa en un número de secuencia, las máquinas originadora y receptora (cliente y servidor) deben conocer el número de secuencia inicial de la otra máquina. La conexión establecida entre las dos aplicaciones a menudo se realiza siguiendo el siguiente esquema: Los puertos TCP deben estar abiertos. La aplicación en el servidor es pasiva, es decir, que la aplicación escucha y espera una conexión. La aplicación del cliente realiza un pedido de conexión al servidor en el lugar donde la aplicación es abierta pasiva. La aplicación del cliente se considera "abierta activa". Las dos máquinas deben sincronizar sus secuencias usando un mecanismo comúnmente llamado negociación en tres pasos que también se encuentra durante el cierre de la sesión. Este diálogo posibilita el inicio de la comunicación porque se realiza en tres etapas, como su nombre lo indica: En la primera etapa, la máquina originadora (el cliente) transmite un segmento donde el indicador SYN está fijado en 1 (para indicar que es un segmento de sincronización), con número de secuencia N llamado número de secuencia inicial del cliente. En la segunda etapa, la máquina receptora (el servidor) recibe el segmento inicial que viene del cliente y luego le envía un acuse de recibo, que es un segmento en el que el indicador ACK está fijado en 1 y el indicador SYN está fijado en 1 (porque es nuevamente una sincronización). Este segmento incluye el número de secuencia de esta máquina (el servidor), que es el número de secuencia inicial para el cliente. El campo más importante en este segmento es el de acuse de recibo que contiene el número de secuencia inicial del cliente incrementado en 1. Por último, el cliente transmite un acuse de recibo, que es un segmento en el que el indicador ACK está fijado en 1 y el indicador

- 17. SYN está fijado en 0 (ya no es un segmento de sincronización). Su número de secuencia está incrementado y el acuse de recibo representa el número de secuencia inicial del servidor incrementado en 1. Después de esta secuencia con tres intercambios, las dos máquinas están sincronizadas y la comunicación puede comenzar. Existe una técnica de piratería llamada falsificación de IP, que permite corromper este enlace de aprobación con fines maliciosos. Método de ventana corrediza En muchos casos, es posible limitar la cantidad de acuses de recibo con el fin de aliviar el tráfico en la red. Esto se logra fijando un número de secuencia después del cual se requiera un acuse de recibo. Este número en realidad se guarda en el campo ventana del encabezado TCP/IP. Este método se llama efectivamente el "el método de la ventana corrediza" porque, en cierta medida, se define una serie de secuencias que no necesitan acuses de recibo y que se desplaza a medida que se reciben los acuses de recibo.

- 18. Además, el tamaño de esta ventana no es fijo. De hecho, el servidor puede incluir el tamaño de la ventana que considera más apropiado en sus acuses de recibo guardándolo en el campo ventana. De este modo, cuando el acuse de recibo indica un pedido para aumentar la ventana, el cliente se desplazará al borde derecho de la ventana. Por el contrario, en el caso de una reducción, el cliente no desplazará el borde derecho de la ventana hacia la izquierda sino que esperará que avance el borde izquierdo (al llegar los acuses de recibo). Cómo terminar una conexión El cliente puede pedir que se termine una conexión del mismo modo que el servidor. Para terminar una conexión se procede de la siguiente manera: Una de las máquinas envía un segmento con el indicador FIN fijado en 1, y la aplicación se autocoloca en estado de espera, es decir que deja de recibir el segmento actual e ignora los siguientes. Después de recibir este segmento, la otra máquina envía un acuse de recibo con el indicador FIN fijado en 1 y sigue enviando los segmentos en curso. Después de esto, la máquina informa a la aplicación que se ha recibido un segmento FIN y luego envía un segmento FIN a la otra máquina, que cierra la conexión.