Incrustar presentación

Descargado 14 veces

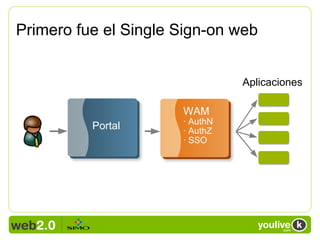

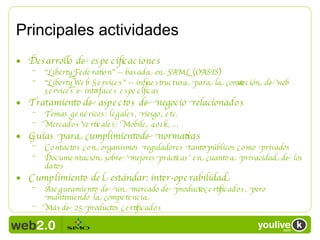

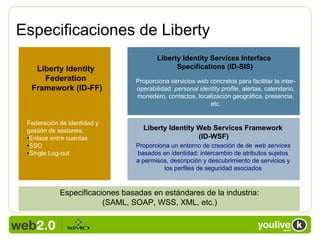

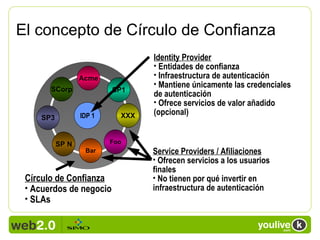

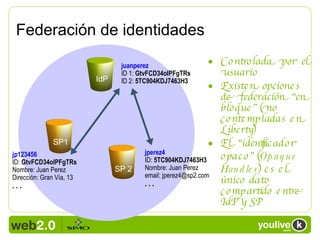

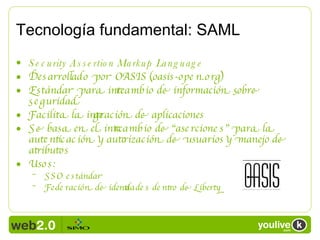

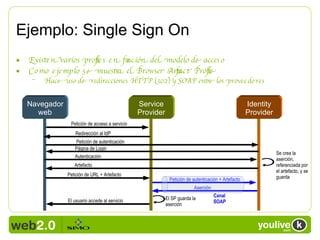

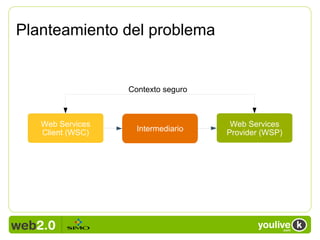

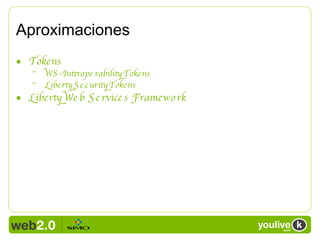

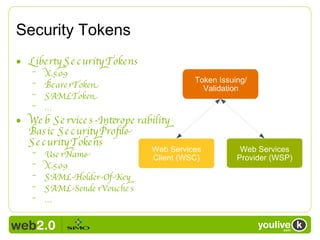

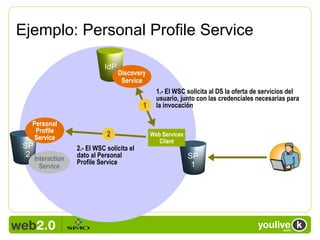

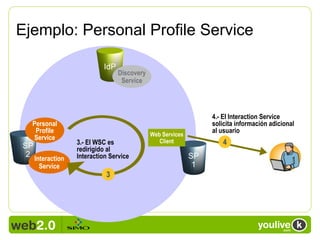

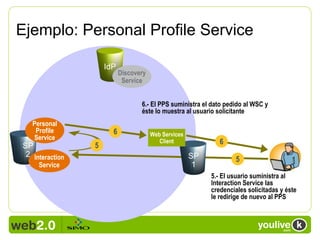

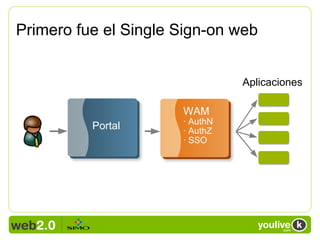

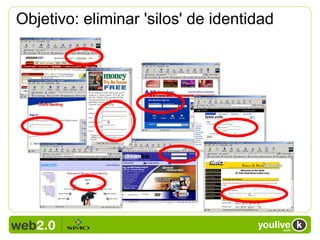

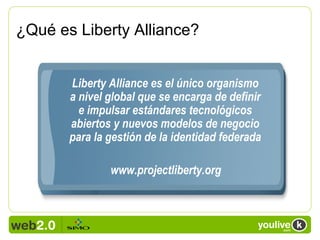

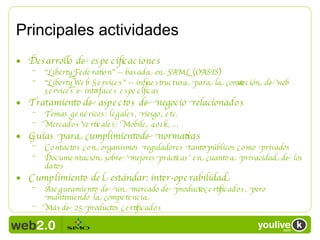

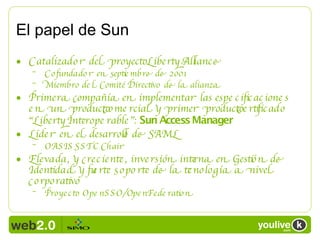

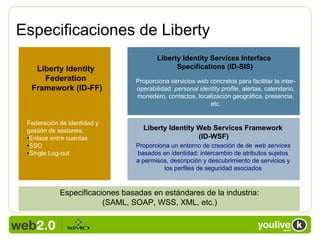

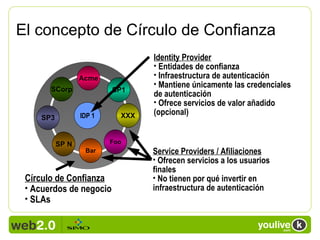

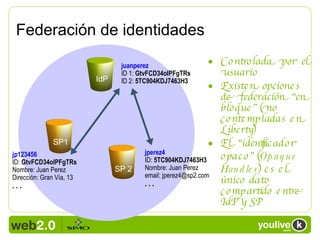

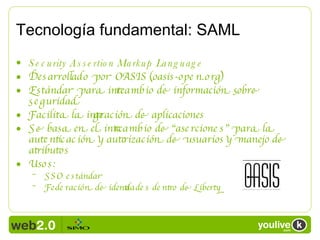

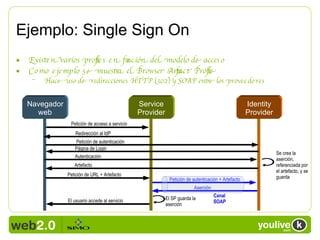

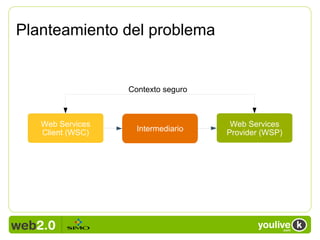

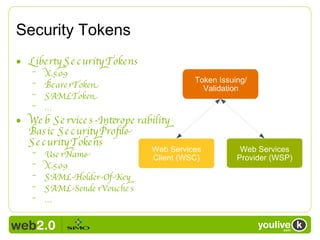

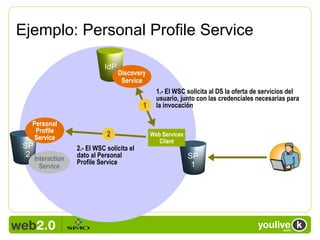

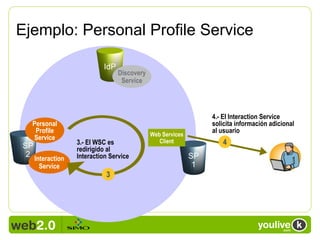

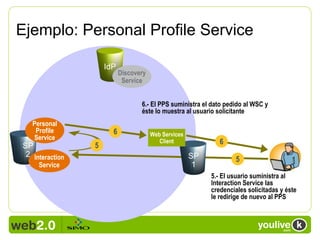

El documento habla sobre la federación de identidades y los estándares de Liberty Alliance para lograr la autenticación única entre sitios web afiliados de manera segura. La federación de identidades permite vincular porciones de la identidad de un usuario almacenadas en diferentes sistemas para proveer autenticación única y gestión de sesiones entre los sistemas. Liberty Alliance es una alianza de compañías que desarrolla especificaciones abiertas como Liberty Federation y Web Services para habilitar arquitecturas basadas en servicios web con identidad federada.