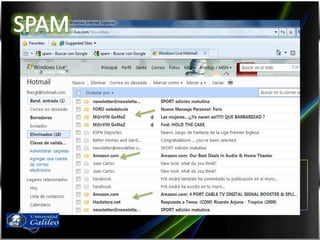

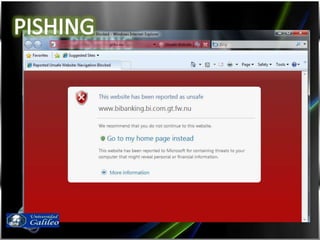

El documento define y explica varios tipos de amenazas cibernéticas como el spam, phishing, ransomware, scam, malware y spyware. El spam se refiere a mensajes no solicitados enviados en grandes cantidades, mientras que el phishing intenta obtener información confidencial de forma fraudulenta. El ransomware cifra archivos hasta que se pague un rescate, y el scam pretende estafar dinero a través de engaños como donaciones o loterías. El malware y spyware son software malicioso que se infiltra en los sistemas para dañar