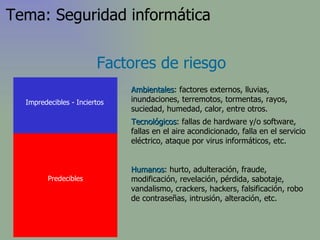

El documento habla sobre conceptos básicos de seguridad informática. Explica que la seguridad informática se enfoca en proteger la confidencialidad, integridad y disponibilidad de la información almacenada y procesada en sistemas informáticos. También describe factores de riesgo como virus, hackers y crackers, y mecanismos de seguridad para mitigar estos riesgos.