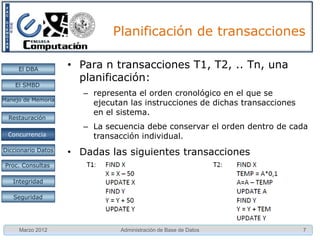

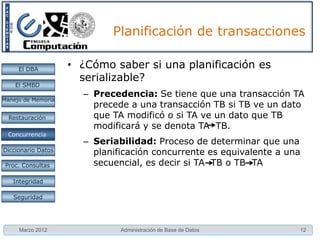

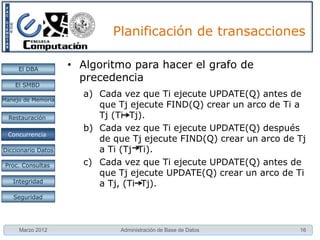

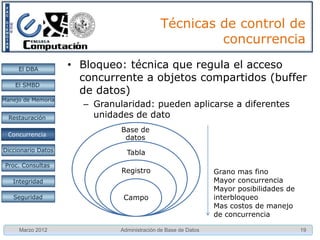

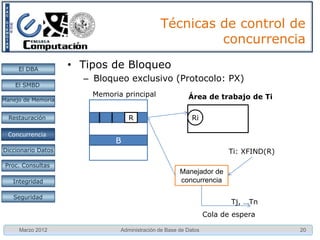

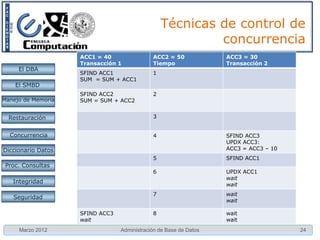

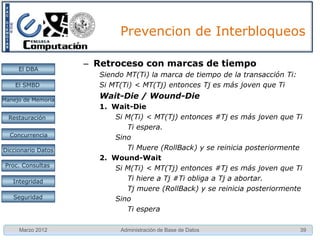

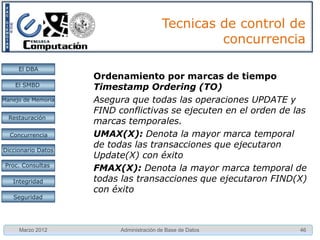

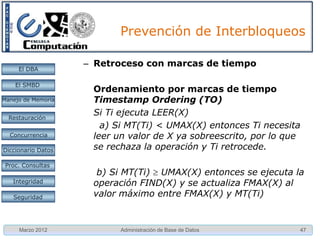

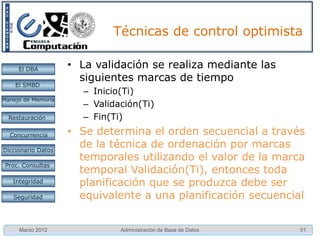

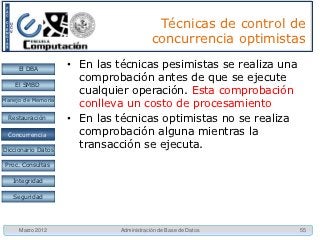

Este documento describe la concurrencia en bases de datos y técnicas para su manejo. Explica los problemas que puede causar la concurrencia como actualizaciones perdidas y dependencias no confirmadas. También cubre temas como la planificación de transacciones, niveles de aislamiento, serialización por conflicto y técnicas de control de concurrencia como bloqueos y marcas de tiempo.