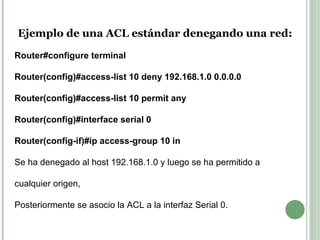

Este documento describe cómo configurar ACL estándar (Access Control Lists) en routers. Explica que las ACL estándar filtran el tráfico basado en la dirección IP de origen. Detalla los pasos para crear una ACL, aplicarla a una interfaz indicando la dirección del tráfico, y verificar su funcionamiento. Proporciona un ejemplo de cómo denegar acceso a una red y permitir cualquier otro origen en una interfaz serial.

![Configuración de ACL estándar Donde: 1-99 Identifica el rango y la lista. Permit|deny indica si esta entrada permitirá o bloqueará el tráfico a partir de la dirección especificada. Dirección de origen identifica la dirección IP de origen. Mascara comodín o wildcard identifica los bits del campo de la dirección que serán comprobados. La mascara predeterminada es 0.0.0.0 (coincidencia de todos los bits). Router(config)#access-list[ 1-99 ][ permit|deny ][ dirección de origen ][ mascara comodín ]](https://image.slidesharecdn.com/aclestandar-101012211935-phpapp02/85/Acl-estandar-4-320.jpg)

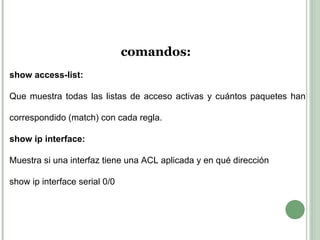

![Las listas de acceso se aplican en una interfaz. Donde: Número de lista de acceso : indica el número de lista de acceso que será aplicada a esa interfaz. In|out: selecciona si la lista de acceso se aplicará como filtro de entrada o de salida. Router(config-if)#ip access-group[nº de lista de acceso][in|out]](https://image.slidesharecdn.com/aclestandar-101012211935-phpapp02/85/Acl-estandar-5-320.jpg)