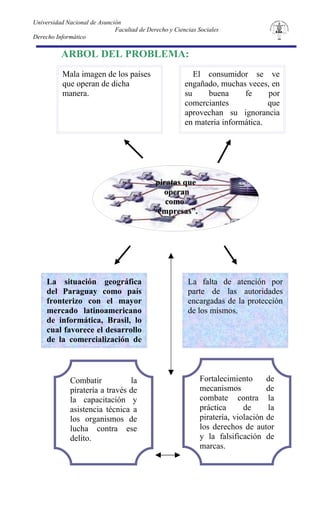

El documento describe el problema de los piratas informáticos que operan como empresas exitosas cometiendo delitos cibernéticos. Las causas incluyen la ubicación geográfica de Paraguay y la falta de atención de las autoridades. Los efectos son la mala imagen de los países y el engaño a los consumidores. Las soluciones propuestas son combatir la piratería a través de capacitación y fortalecer los mecanismos de combate contra la piratería y violación de derechos de autor.