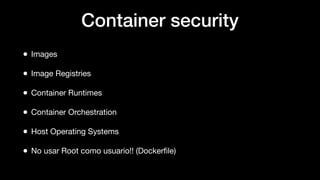

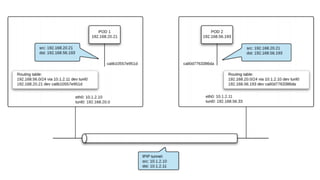

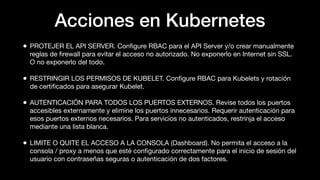

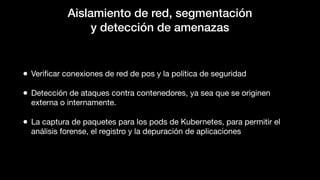

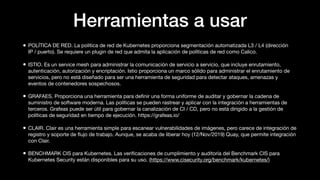

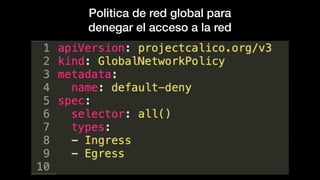

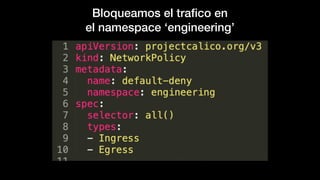

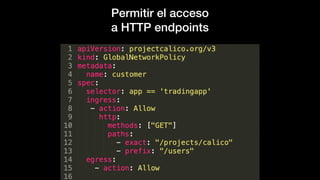

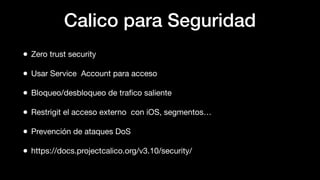

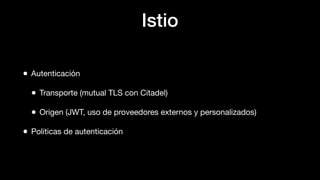

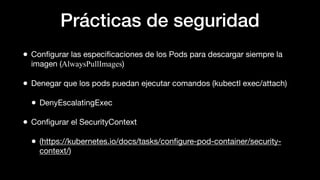

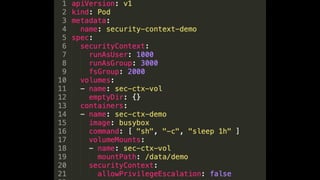

El documento aborda la seguridad de clusters de Kubernetes, destacando la importancia de la configuración adecuada de controles de acceso y la detección de amenazas en la comunicación entre pods. También se mencionan vulnerabilidades comunes, así como herramientas y prácticas recomendadas para proteger el entorno de Kubernetes antes y después del despliegue. Se subraya la necesidad de implementar políticas de red y utilizar soluciones como Calico e Istio para mejorar la seguridad general del sistema.