Denunciar

Compartir

Recomendados

Hacking

El documento resume lo que es el hacking, casos reales como Kevin Mitnick, Anonymous y Adrián Lamo, y formas de prevención. Define el hacking como la búsqueda y explotación de vulnerabilidades de seguridad en sistemas o redes. Describe brevemente los casos de tres hackers notables y sus acciones ilegales. Recomienda medidas como realizar copias de seguridad, mantener software antivirus actualizado y no abrir archivos adjuntos sospechosos para prevenir hackeos.

Deep web

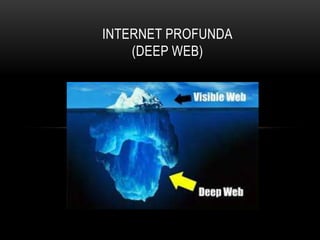

Trabajo en el que defino la deep web y las diferentes cosas que te puedes encontrar dentro de ella.

Deep web

Este documento describe el Internet Profundo (Deep Web) como la parte de Internet que no es indexada por los motores de búsqueda convencionales y contiene información ilegal o difícil de encontrar, como manuales sobre armas, asesinatos y tráfico de drogas. Explica que su tamaño actual es de aproximadamente 91.000 terabytes y recomienda usar motores de búsqueda especializados y herramientas como Tor para navegar de forma anónima en el Internet Profundo.

Internet Profunda

La Deep Web o Internet Profunda es una parte de la web que no es indexada por los motores de búsqueda convencionales y sólo puede ser accesada a través de navegadores especiales como TOR. En la Deep Web se puede encontrar información de todo tipo, tanto legal como ilegal, incluyendo foros, buscadores alternativos, pero también contenido relacionado con actividades criminales como drogas, armas, pornografía infantil. El uso de bitcoins facilita las transacciones anónimas en la Deep Web para comprar productos ilegales.

Los hackers mas famosos del mundo

Este documento presenta breves biografías de cinco hackers famosos: Kevin Mitnick, conocido como "El Cóndor", fue el hacker más buscado por el Departamento de Justicia de EE.UU. en los años 70 y 80; Adrian Lamo, apodado "el hacker vagabundo", viajaba para realizar ataques informáticos en diferentes jurisdicciones con poca exposición; Kevin Poulson, apodado "Dark Dante", hackeó una emisora de radio y una base de datos del FBI; Loyd Blankenship, conocido como "El M

Internet i la antipirateria

El documento habla sobre la ley SOPA (Stop Online Piracy Act), una propuesta legislativa estadounidense presentada por Lamar S. Smith que busca ampliar los poderes de los propietarios de derechos intelectuales para combatir el tráfico de contenidos protegidos por derechos de autor en Internet. La SOPA podría afectarnos censurando páginas que usamos para apoyo intelectual, aunque está bien que se luche contra la piratería, no se debe censurar contenido no ilegal.

Recomendados

Hacking

El documento resume lo que es el hacking, casos reales como Kevin Mitnick, Anonymous y Adrián Lamo, y formas de prevención. Define el hacking como la búsqueda y explotación de vulnerabilidades de seguridad en sistemas o redes. Describe brevemente los casos de tres hackers notables y sus acciones ilegales. Recomienda medidas como realizar copias de seguridad, mantener software antivirus actualizado y no abrir archivos adjuntos sospechosos para prevenir hackeos.

Deep web

Trabajo en el que defino la deep web y las diferentes cosas que te puedes encontrar dentro de ella.

Deep web

Este documento describe el Internet Profundo (Deep Web) como la parte de Internet que no es indexada por los motores de búsqueda convencionales y contiene información ilegal o difícil de encontrar, como manuales sobre armas, asesinatos y tráfico de drogas. Explica que su tamaño actual es de aproximadamente 91.000 terabytes y recomienda usar motores de búsqueda especializados y herramientas como Tor para navegar de forma anónima en el Internet Profundo.

Internet Profunda

La Deep Web o Internet Profunda es una parte de la web que no es indexada por los motores de búsqueda convencionales y sólo puede ser accesada a través de navegadores especiales como TOR. En la Deep Web se puede encontrar información de todo tipo, tanto legal como ilegal, incluyendo foros, buscadores alternativos, pero también contenido relacionado con actividades criminales como drogas, armas, pornografía infantil. El uso de bitcoins facilita las transacciones anónimas en la Deep Web para comprar productos ilegales.

Los hackers mas famosos del mundo

Este documento presenta breves biografías de cinco hackers famosos: Kevin Mitnick, conocido como "El Cóndor", fue el hacker más buscado por el Departamento de Justicia de EE.UU. en los años 70 y 80; Adrian Lamo, apodado "el hacker vagabundo", viajaba para realizar ataques informáticos en diferentes jurisdicciones con poca exposición; Kevin Poulson, apodado "Dark Dante", hackeó una emisora de radio y una base de datos del FBI; Loyd Blankenship, conocido como "El M

Internet i la antipirateria

El documento habla sobre la ley SOPA (Stop Online Piracy Act), una propuesta legislativa estadounidense presentada por Lamar S. Smith que busca ampliar los poderes de los propietarios de derechos intelectuales para combatir el tráfico de contenidos protegidos por derechos de autor en Internet. La SOPA podría afectarnos censurando páginas que usamos para apoyo intelectual, aunque está bien que se luche contra la piratería, no se debe censurar contenido no ilegal.

Internet i la antipirateria

El documento habla sobre la ley SOPA (Stop Online Piracy Act), una propuesta legislativa estadounidense presentada por Lamar S. Smith que busca ampliar los poderes de los propietarios de derechos intelectuales para combatir el tráfico de contenidos pirateados en internet. El documento explica que la SOPA podría afectarnos censurando páginas que usamos como apoyo intelectual y concluye que aunque está bien luchar contra la piratería, no está de acuerdo con la censura de páginas de apoyo

Hacker

Un hacker es una persona curiosa que disfruta aprendiendo sobre sistemas y programación. No busca destruir sistemas ajenos sino satisfacer su curiosidad. Un cracker, en contraste, tiene intenciones maliciosas como robar información o causar daño. El documento también describe diferentes tipos de habitantes del ciberespacio como gurús, lamers, y piratas informáticos. Además, explica que la identificación de amenazas requiere conocer los tipos de ataques y sus consecuencias como corrupción de datos o denegación de serv

Ernesto

El documento define qué es un hacker y describe varios tipos de hackers, incluyendo aquellos apasionados por la seguridad informática y aquellos que acceden sistemas de forma no autorizada ("Black hats"). También discute las connotaciones positivas y negativas de los términos "hacker" y "hacking" y cómo se usan. Además, describe al primer hacker de la historia según un libro y cómo liberaron al hacker más buscado del mundo, GarryMcKinnon, bajo fianza a la espera de su juicio por extradición

X Fórum AUSAPE 2014: Un Decálogo de Seguridad Máligna

Diapositivas de la conferencia impartida en el X Fórum AUSAPE 2014 en Zaragoza, durante el mes de Junio de 2014. El vídeo de la sesión está disponible en el siguiente enlace: https://www.youtube.com/watch?v=jTdmPC9Bpk0

Web oscura o dark web stingg

La Dark Web es la parte de la web no indexada por los motores de búsqueda y requiere de software especial como Tor para acceder. Incluye pequeñas redes P2P y grandes redes como Freenet y Tor donde circula contenido encriptado. Se ha usado para vender narcóticos, armas y otros bienes ilegales, aunque también permite la libertad de expresión y el activismo anónimo.

La deep web

El documento habla sobre diferentes sitios en la Deep web que contienen material ilegal o explícito como Taringa, Mega, The Pirate Rap, BitTorrent y The Hidden Wiki. También menciona Onion-chan, un sitio que contiene material pornográfico de niños, venta de drogas y armas, y servicios de asesinos a sueldo. Otro sitio llamado Nivel 6 contiene información gubernamental secreta sobre golpes de estado y proyectos clasificados.

Contratos inteligentes en las industrias creativas

Este documento describe los contratos inteligentes y su aplicación en las industrias creativas. Explica que un contrato inteligente es código que automatiza las condiciones de un acuerdo y puede implementarse en blockchain para realizar pagos y transacciones de forma inmutable. También describe los tokens no fungibles (NFT) que representan activos únicos en blockchain y su uso para gestionar derechos de propiedad intelectual. El documento analiza cuestiones legales sobre la titularidad y protección de derechos con los NFT.

Hackers

Este documento resume qué es un hacker y distingue entre hackers maliciosos y no maliciosos. Menciona algunos hackers notables como Kevin Mitnick, quien logró penetrar sistemas altamente protegidos en las décadas de 1980 y 1990. También menciona a Kevin Poulson y Loyd Blankenship, conocidos por sus escritos sobre hackeo y ciberpunk. Algunos grupos de hackers como HackersBlog se cree que han atacado compañías a nivel global, a veces al servicio de gobiernos extranjeros como China y Rusia.

Hackers

Este documento describe diferentes tipos de hackers, incluyendo wannabes que trabajan para empresas de seguridad informática, white hats que investigan vulnerabilidades de seguridad de forma legítima, y samuráis que están interesados en hacking pero aún no son reconocidos como expertos. También menciona algunos hackers notables como Gary McKinnon, quien realizó uno de los hackeos más grandes a sistemas militares estadounidenses, y el Capitán Crunch, uno de los primeros hackers.

Seguridad

El documento habla sobre la vigilancia en línea y la privacidad frente a la tecnología. En 3 oraciones: Las grandes empresas tecnológicas recopilan grandes cantidades de datos personales de los usuarios que pueden venderse o usarse para ganar poder e influencia. Aunque las agencias gubernamentales como la NSA también recopilan datos a través de la vigilancia, mucha de la información personal está disponible públicamente debido al uso diario de teléfonos y aplicaciones. El documento sugiere el uso de criptografía y ser más select

Deep Web

Este documento resume lo que es la Deep Web, que constituye el 96% de Internet y es invisible para usuarios comunes. Contiene material perturbador como pornografía infantil, gore, proyectos secretos del gobierno, información de conspiraciones, mercado negro y servicios especiales como contratar asesinos o hackers. Se advierte que entrar a la Deep Web conlleva riesgos como virus, estafas o cargos legales, por lo que se recomiendan precauciones como usar Linux, ocultar la IP y no descargar archivos innecesarios.

Hackers

El documento define qué es un hacker, describiéndolo como alguien que se apropia de la propiedad intelectual y la información de otros para fines a veces delictivos. Explica que los hackers atacan redes, crean virus y hackean cuentas de correo y otros sistemas para robar información. Identifica varios tipos de hackers como hackers, crackers, phreakers y piratas informáticos.

Ingenieros y hackers

El documento presenta una serie de nombres de ingenieros y hackers asociados con la compañía elevenpaths.com. Al final, incluye un mensaje que indica que no es necesario ser ingeniero para ser hacker o viceversa, pero que la combinación de ambas habilidades es muy valiosa para la compañía.

Historia del internet

Internet se originó en 1969 cuando el Departamento de Defensa de EE.UU. desarrolló ARPANET, una red de ordenadores creada durante la Guerra Fría para eliminar la dependencia de un ordenador central. A mediados de los años 70 se desarrollaron los protocolos de Internet y de control de transmisión, y en los 80 la red dejó de tener interés militar y pasó a agencias científicas. En 1989 se creó la World Wide Web para el Consejo Europeo de Investigación Nuclear.

Deep web

Este documento describe la Deep Web, una parte de Internet no indexada por motores de búsqueda convencionales que podría representar más del 80% del contenido en línea. Explica que la Deep Web contiene información empresarial privada, bases de datos extensas, foros de discusión anónimos y mercados negros que ofrecen servicios y bienes ilegales a cambio de criptomonedas. Además, advierte que el acceso a la Deep Web profunda sin las precauciones adecuadas podría conllevar graves consecuencias legales.

Hacker y Cracker

El documento define y diferencia a los hackers y crackers. Los hackers son personas con amplios conocimientos de tecnología que usan sus habilidades sin fines de lucro, mientras que los crackers son hackers maliciosos cuyo objetivo es introducirse ilegalmente en sistemas para robar información u otros fines ilegales. El documento también menciona que los hackers y crackers comparten algunas semejanzas.

Espionaje norteamericano

La siguiente presentación trata sobre el espionaje y el espionaje estadounidense hacia otros países, sus objetivos y sus posturas.

La ética hacker

Este documento explica las diferencias entre un hacker, un cracker y un phreaker. Define a un hacker como alguien que disfruta explorando sistemas programables y aprendiendo cómo funcionan, mientras que un cracker rompe la seguridad de sistemas de forma maliciosa. Los hackers consideran a los crackers como una forma de vida inferior y se distancian de sus actividades ilegales. El documento también discute la ética del hacker y cómo los medios a menudo representan incorrectamente a los hackers.

Deep web presentacion 24 de marzo [autoguardado] documento final![Deep web presentacion 24 de marzo [autoguardado] documento final](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

![Deep web presentacion 24 de marzo [autoguardado] documento final](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

Este documento resume los diferentes niveles de la Deep Web, la cual es la parte de Internet oculta a simple vista. Explica que la Deep Web contiene desde información ilegal como pornografía infantil y venta de drogas, hasta datos filtrados y foros privados. Describe cada nivel en profundidad, siendo los más profundos y peligrosos aquellos relacionados con actividades ilegales y sadomasoquistas. El autor concluye habiendo logrado su objetivo de informar sobre lo que existe más allá de los motores de búsqueda convencionales como

Deep Web Luis Castellanos

El documento resume los conceptos clave de la Deep Web. Explica que la Deep Web es la parte de Internet que no es indexada por los motores de búsqueda y que se estima que es 500 veces mayor que la Surface Web. También describe los diferentes niveles de la Deep Web y cómo se puede acceder a ella utilizando Tor y direcciones .onion. Finalmente, menciona algunos usos comunes de la Deep Web como realizar investigaciones, mantener la confidencialidad y denunciar ilegalidades de forma anónima.

Deep web diapositivas ya5..pptx

La Deep Web, también conocida como la Red Profunda o Invisible, no es accesible a través de motores de búsqueda tradicionales. Se puede acceder a la Deep Web utilizando el programa Tor, que actúa como un proxy para sitios prohibidos o peligrosos. Además de sitios legítimos, la Deep Web también alberga sitios ilegales donde se comercia con pornografía, drogas, actividades de pedófilos, sicariato y venta de armas.

Más contenido relacionado

La actualidad más candente

Internet i la antipirateria

El documento habla sobre la ley SOPA (Stop Online Piracy Act), una propuesta legislativa estadounidense presentada por Lamar S. Smith que busca ampliar los poderes de los propietarios de derechos intelectuales para combatir el tráfico de contenidos pirateados en internet. El documento explica que la SOPA podría afectarnos censurando páginas que usamos como apoyo intelectual y concluye que aunque está bien luchar contra la piratería, no está de acuerdo con la censura de páginas de apoyo

Hacker

Un hacker es una persona curiosa que disfruta aprendiendo sobre sistemas y programación. No busca destruir sistemas ajenos sino satisfacer su curiosidad. Un cracker, en contraste, tiene intenciones maliciosas como robar información o causar daño. El documento también describe diferentes tipos de habitantes del ciberespacio como gurús, lamers, y piratas informáticos. Además, explica que la identificación de amenazas requiere conocer los tipos de ataques y sus consecuencias como corrupción de datos o denegación de serv

Ernesto

El documento define qué es un hacker y describe varios tipos de hackers, incluyendo aquellos apasionados por la seguridad informática y aquellos que acceden sistemas de forma no autorizada ("Black hats"). También discute las connotaciones positivas y negativas de los términos "hacker" y "hacking" y cómo se usan. Además, describe al primer hacker de la historia según un libro y cómo liberaron al hacker más buscado del mundo, GarryMcKinnon, bajo fianza a la espera de su juicio por extradición

X Fórum AUSAPE 2014: Un Decálogo de Seguridad Máligna

Diapositivas de la conferencia impartida en el X Fórum AUSAPE 2014 en Zaragoza, durante el mes de Junio de 2014. El vídeo de la sesión está disponible en el siguiente enlace: https://www.youtube.com/watch?v=jTdmPC9Bpk0

Web oscura o dark web stingg

La Dark Web es la parte de la web no indexada por los motores de búsqueda y requiere de software especial como Tor para acceder. Incluye pequeñas redes P2P y grandes redes como Freenet y Tor donde circula contenido encriptado. Se ha usado para vender narcóticos, armas y otros bienes ilegales, aunque también permite la libertad de expresión y el activismo anónimo.

La deep web

El documento habla sobre diferentes sitios en la Deep web que contienen material ilegal o explícito como Taringa, Mega, The Pirate Rap, BitTorrent y The Hidden Wiki. También menciona Onion-chan, un sitio que contiene material pornográfico de niños, venta de drogas y armas, y servicios de asesinos a sueldo. Otro sitio llamado Nivel 6 contiene información gubernamental secreta sobre golpes de estado y proyectos clasificados.

Contratos inteligentes en las industrias creativas

Este documento describe los contratos inteligentes y su aplicación en las industrias creativas. Explica que un contrato inteligente es código que automatiza las condiciones de un acuerdo y puede implementarse en blockchain para realizar pagos y transacciones de forma inmutable. También describe los tokens no fungibles (NFT) que representan activos únicos en blockchain y su uso para gestionar derechos de propiedad intelectual. El documento analiza cuestiones legales sobre la titularidad y protección de derechos con los NFT.

Hackers

Este documento resume qué es un hacker y distingue entre hackers maliciosos y no maliciosos. Menciona algunos hackers notables como Kevin Mitnick, quien logró penetrar sistemas altamente protegidos en las décadas de 1980 y 1990. También menciona a Kevin Poulson y Loyd Blankenship, conocidos por sus escritos sobre hackeo y ciberpunk. Algunos grupos de hackers como HackersBlog se cree que han atacado compañías a nivel global, a veces al servicio de gobiernos extranjeros como China y Rusia.

Hackers

Este documento describe diferentes tipos de hackers, incluyendo wannabes que trabajan para empresas de seguridad informática, white hats que investigan vulnerabilidades de seguridad de forma legítima, y samuráis que están interesados en hacking pero aún no son reconocidos como expertos. También menciona algunos hackers notables como Gary McKinnon, quien realizó uno de los hackeos más grandes a sistemas militares estadounidenses, y el Capitán Crunch, uno de los primeros hackers.

Seguridad

El documento habla sobre la vigilancia en línea y la privacidad frente a la tecnología. En 3 oraciones: Las grandes empresas tecnológicas recopilan grandes cantidades de datos personales de los usuarios que pueden venderse o usarse para ganar poder e influencia. Aunque las agencias gubernamentales como la NSA también recopilan datos a través de la vigilancia, mucha de la información personal está disponible públicamente debido al uso diario de teléfonos y aplicaciones. El documento sugiere el uso de criptografía y ser más select

Deep Web

Este documento resume lo que es la Deep Web, que constituye el 96% de Internet y es invisible para usuarios comunes. Contiene material perturbador como pornografía infantil, gore, proyectos secretos del gobierno, información de conspiraciones, mercado negro y servicios especiales como contratar asesinos o hackers. Se advierte que entrar a la Deep Web conlleva riesgos como virus, estafas o cargos legales, por lo que se recomiendan precauciones como usar Linux, ocultar la IP y no descargar archivos innecesarios.

Hackers

El documento define qué es un hacker, describiéndolo como alguien que se apropia de la propiedad intelectual y la información de otros para fines a veces delictivos. Explica que los hackers atacan redes, crean virus y hackean cuentas de correo y otros sistemas para robar información. Identifica varios tipos de hackers como hackers, crackers, phreakers y piratas informáticos.

Ingenieros y hackers

El documento presenta una serie de nombres de ingenieros y hackers asociados con la compañía elevenpaths.com. Al final, incluye un mensaje que indica que no es necesario ser ingeniero para ser hacker o viceversa, pero que la combinación de ambas habilidades es muy valiosa para la compañía.

Historia del internet

Internet se originó en 1969 cuando el Departamento de Defensa de EE.UU. desarrolló ARPANET, una red de ordenadores creada durante la Guerra Fría para eliminar la dependencia de un ordenador central. A mediados de los años 70 se desarrollaron los protocolos de Internet y de control de transmisión, y en los 80 la red dejó de tener interés militar y pasó a agencias científicas. En 1989 se creó la World Wide Web para el Consejo Europeo de Investigación Nuclear.

Deep web

Este documento describe la Deep Web, una parte de Internet no indexada por motores de búsqueda convencionales que podría representar más del 80% del contenido en línea. Explica que la Deep Web contiene información empresarial privada, bases de datos extensas, foros de discusión anónimos y mercados negros que ofrecen servicios y bienes ilegales a cambio de criptomonedas. Además, advierte que el acceso a la Deep Web profunda sin las precauciones adecuadas podría conllevar graves consecuencias legales.

Hacker y Cracker

El documento define y diferencia a los hackers y crackers. Los hackers son personas con amplios conocimientos de tecnología que usan sus habilidades sin fines de lucro, mientras que los crackers son hackers maliciosos cuyo objetivo es introducirse ilegalmente en sistemas para robar información u otros fines ilegales. El documento también menciona que los hackers y crackers comparten algunas semejanzas.

Espionaje norteamericano

La siguiente presentación trata sobre el espionaje y el espionaje estadounidense hacia otros países, sus objetivos y sus posturas.

La ética hacker

Este documento explica las diferencias entre un hacker, un cracker y un phreaker. Define a un hacker como alguien que disfruta explorando sistemas programables y aprendiendo cómo funcionan, mientras que un cracker rompe la seguridad de sistemas de forma maliciosa. Los hackers consideran a los crackers como una forma de vida inferior y se distancian de sus actividades ilegales. El documento también discute la ética del hacker y cómo los medios a menudo representan incorrectamente a los hackers.

La actualidad más candente (19)

X Fórum AUSAPE 2014: Un Decálogo de Seguridad Máligna

X Fórum AUSAPE 2014: Un Decálogo de Seguridad Máligna

Contratos inteligentes en las industrias creativas

Contratos inteligentes en las industrias creativas

Destacado

Deep web presentacion 24 de marzo [autoguardado] documento final![Deep web presentacion 24 de marzo [autoguardado] documento final](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

![Deep web presentacion 24 de marzo [autoguardado] documento final](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

Este documento resume los diferentes niveles de la Deep Web, la cual es la parte de Internet oculta a simple vista. Explica que la Deep Web contiene desde información ilegal como pornografía infantil y venta de drogas, hasta datos filtrados y foros privados. Describe cada nivel en profundidad, siendo los más profundos y peligrosos aquellos relacionados con actividades ilegales y sadomasoquistas. El autor concluye habiendo logrado su objetivo de informar sobre lo que existe más allá de los motores de búsqueda convencionales como

Deep Web Luis Castellanos

El documento resume los conceptos clave de la Deep Web. Explica que la Deep Web es la parte de Internet que no es indexada por los motores de búsqueda y que se estima que es 500 veces mayor que la Surface Web. También describe los diferentes niveles de la Deep Web y cómo se puede acceder a ella utilizando Tor y direcciones .onion. Finalmente, menciona algunos usos comunes de la Deep Web como realizar investigaciones, mantener la confidencialidad y denunciar ilegalidades de forma anónima.

Deep web diapositivas ya5..pptx

La Deep Web, también conocida como la Red Profunda o Invisible, no es accesible a través de motores de búsqueda tradicionales. Se puede acceder a la Deep Web utilizando el programa Tor, que actúa como un proxy para sitios prohibidos o peligrosos. Además de sitios legítimos, la Deep Web también alberga sitios ilegales donde se comercia con pornografía, drogas, actividades de pedófilos, sicariato y venta de armas.

La Pornografía se Parece Al Fin Del Mundo - Art. Chris Hedges - Truthdig Feb...

La Pornografía se Parece Al Fin Del Mundo - Art. Chris Hedges - Truthdig Feb...Oscar Ayala A. International Consulting Services

"Cincuenta Sombras de Gris", el libro y la película, es una celebración del sadismo que domina casi todos los aspectos de la cultura americana y que se encuentra en el núcleo de la pornografía y el capitalismo global. Glorifica nuestra deshumanización de la mujer. Aboga por un mundo desprovisto de compasión, empatía y amor. Erotiza el poder hipermasculino que ejecuta el abuso, la degradación, la humillación y la tortura de mujeres cuyas personalidades se han eliminado, cuyo único deseo es a degradarse al servicio de la lujuria masculina. La película, tal como “American Sniper,” incondicionalmente acepta un mundo depredador donde los débiles y los vulnerables son objetos a explotar, mientras que los poderosos son semidioses narcisistas y violentos. Bendice este infierno capitalista como algo natural y bueno.¿Qué es la Deep Web? #Palabradehacker

Este documento presenta un ciberdebate sobre la Deep Web que incluyó invitados expertos en seguridad informática. El debate abordó temas como qué es la Deep Web, la Dark Web, cómo navegar de forma anónima y segura, y cuáles son las mejores herramientas para la privacidad como Tor, Freenet e I2P. El objetivo fue responder preguntas y despejar dudas sobre este tema.

Deep web

Esta presentación trata sobre lo que es la DEEP WEB y lo que se puede encontrar, en ella

ESTA PRESENTACION ES SOLO CON FINES

Deep web

The document discusses the deep web, which contains over 500 times more content than the surface web that is indexed by search engines. It contains approximately 7,500 terabytes of data across 550 billion documents that standard search engines have difficulty accessing directly. The document also outlines methods for searching the deep web through federated search engines and databases that provide access to collections such as government and academic information.

Deep Web

The document discusses the differences between the deep web and surface web. The deep web refers to content that is not indexed by typical search engines, as it is stored in dynamic databases rather than static web pages. It contains over 500 times more information than the surface web. Some key differences are that deep web content is accessed through direct database queries rather than URLs, and search results are generated dynamically rather than having fixed URLs. Specialized search engines are needed to access the deep web.

Jesús de nazaret

Jesús de Nazaret fue un predicador judío que vivió en Galilea y Judea a comienzos del siglo I d.C. y fue crucificado en Jerusalén c. 30 d.C. Según los evangelios canónicos, predicó la llegada del Reino de Dios, realizó milagros como curaciones y resurrecciones, y tuvo doce apóstoles que le siguieron. Para las principales denominaciones cristianas, es el Hijo de Dios y, con su muerte y resurrección, redimió a la humanidad.

Jesús de nazaret

Jesús de Nazaret fue un predicador judío que vivió en Galilea y Judea a comienzos del siglo I d.C. y fue crucificado en Jerusalén

cerca del año 30 d.C. Según los evangelios canónicos, predicó la llegada del Reino de Dios, realizó milagros, y fue el hijo de Dios

que murió y resucitó para redimir a la humanidad. Su vida y enseñanzas, transmitidas en los evangelios, han tenido una gran

influencia en el cristianismo y la cultura occidental.

Jesús

Jesús de Nazaret fue un predicador judío que vivió en Galilea y Judea a comienzos del siglo I. Según los evangelios canónicos, predicó la llegada del Reino de Dios, realizó milagros como curaciones y resurrecciones, y fue crucificado en Jerusalén bajo Poncio Pilato. Para la mayoría de las denominaciones cristianas, es el Hijo de Dios y, con su muerte y resurrección, redimió a la humanidad.

Destacado (12)

Deep web presentacion 24 de marzo [autoguardado] documento final![Deep web presentacion 24 de marzo [autoguardado] documento final](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

![Deep web presentacion 24 de marzo [autoguardado] documento final](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

Deep web presentacion 24 de marzo [autoguardado] documento final

La Pornografía se Parece Al Fin Del Mundo - Art. Chris Hedges - Truthdig Feb...

La Pornografía se Parece Al Fin Del Mundo - Art. Chris Hedges - Truthdig Feb...

Similar a Deep w eb

Tor projet

Tor es un software que permite navegar de forma anónima en la deep web, una parte de Internet no indexada por buscadores. La deep web contiene grandes cantidades de información legal, pero también se usa para actividades ilegales como mercados de armas y pornografía infantil. Tor encripta los datos para ocultar la ubicación y comportamiento del usuario, aunque no garantiza completamente la privacidad. Algunas organizaciones aprovechan Tor para ofrecer negocios peligrosos de forma anónima, mientras que el FBI intenta desmantelar estas redes i

Deep web vanessa y sofia

La Deep Web es la porción no indexada de Internet que representa el 96% del contenido total. En la Deep Web se puede encontrar información privada y prohibida como pornografía infantil, drogas, armas y más. Para acceder a este contenido oculto se requiere usar una red anónima como Tor, la cual permite navegar de forma privada y segura en la superficie de Internet y en las profundidades de la Deep Web.

Trabajo internet profunda

El documento resume lo que es la Deep Web o Internet Profunda, que representa más del 95% de los contenidos en Internet pero que no son accesibles a través de motores de búsqueda convencionales. Explica que la Deep Web funciona de forma anónima y que aloja contenidos ilegales como pornografía infantil, tráfico de órganos y armas, así como documentos clasificados. Además, divide la Deep Web en 5 niveles en función del tipo de contenido disponible, siendo los niveles más profundos donde se encuentran hackers, mercados negros y

Presentación1

La Deep Web es la parte de Internet que no es indexada por los motores de búsqueda tradicionales. Contiene sitios dinámicos difíciles de encontrar y se considera un refugio para actividades ilícitas. Se accede a través de navegadores especiales como Tor y usa dominios .onion en lugar de direcciones URL normales. El autor explora la Deep Web por curiosidad tras ver una serie y encontrar sitios con contenido anárquico y ofertas sospechosas.

Deep web

La Deep Web es la parte de Internet no indexada por los motores de búsqueda. Contiene una gran cantidad de información, estimada en 550.000 millones de documentos, y es donde reside la mayor parte del crecimiento de nueva información en Internet. Para acceder a la Deep Web se requiere el uso de Tor, un navegador que encripta las conexiones. Dentro de la Deep Web se puede encontrar contenido de diversos tipos, desde documentos científicos hasta material ilegal como drogas y pornografía infantil.

Dark web inf103_ Angélica Rosario

El documento describe la Dark Web, una parte de Internet oculta que requiere software especial como Tor para acceder. Se utiliza para actividades ilegales como la venta de información robada y drogas, pero también para proteger fuentes periodísticas y rastrear criminales. Explica algunas aplicaciones como Orbot y Onion Search Engine para acceder a la Dark Web y ofrece contactos de correo electrónico.

La Deep Web

La Deep Web no es accesible a través de motores de búsqueda convencionales y requiere el uso de herramientas especiales como Tor para acceder a ella de forma anónima. Aunque contiene mucho contenido legal e inofensivo como bases de datos gubernamentales, también alberga sitios con material ilegal relacionado con drogas, armas y pornografía infantil. En los últimos años, los gobiernos han endurecido las leyes para penalizar el uso indebido de la red y combatir el cibercrimen en la Deep Web.

Deep Web

La Deep Web es la parte de Internet que no es accesible a través de motores de búsqueda convencionales y contiene mucho más contenido que la Web superficial. Se compone de varios niveles, donde los más profundos contienen información secreta de gobiernos y experimentos clasificados, así como sitios de mercados negros y transacciones anónimas utilizando criptomonedas como Bitcoin. El acceso a los niveles más profundos requiere conocimientos avanzados de programación y anonimato, y se especula que en ellos se llevan a cab

La deep web

El documento habla sobre la Deep web, que es la parte de Internet oculta a los buscadores. En la Deep web se puede encontrar todo tipo de contenidos, incluyendo cosas ilegales como drogas, armas y pornografía. Algunos gobiernos quieren perseguir a quienes acceden a la Deep web, mientras que los propios gobiernos también usan la Deep web para compartir información confidencial. Entrar a la Deep web puede ser peligroso debido a hackers y virus, por lo que se aconseja precaución.

Los secretos de la internet: La Deep Web

Este documento describe la Deep Web y lo que se puede encontrar en ella. La Deep Web es la parte de Internet oculta que no puede ser indexada por buscadores y requiere el uso de software especial como Tor para acceder. Representa el 94% del contenido total de Internet. Dentro de la Deep Web se puede encontrar venta de drogas, hackers, sicarios que ofrecen servicios de asesinato, pornografía ilegal como infantil y zoofilia, así como venta de armas de fuego.

Los secretos de la internet , la deepweb

Este documento describe la Deep Web y lo que se puede encontrar en ella. La Deep Web es la parte de Internet oculta que no puede ser indexada por buscadores y requiere el uso de software especial como Tor para acceder. Representa el 94% del contenido total de Internet. Dentro de la Deep Web se puede encontrar venta de drogas, hackers, sicarios que ofrecen servicios de asesinato, pornografía ilegal como infantil o zoofilia, venta de armas de fuego y contenido gore extremo.

Deep web

Este documento describe la Deep Web y lo que se puede encontrar en ella. La Deep Web es la parte de Internet oculta que no puede ser indexada por buscadores y requiere el uso de software especial como Tor para acceder de forma anónima. Representa el 94% del contenido total de Internet. Dentro de la Deep Web se puede encontrar venta de drogas, hackers, sicarios que ofrecen servicios de asesinato, pornografía ilegal como infantil o zoofilia, venta de armas y contenido gore extremo.

Anonymous

Este documento describe el origen y actividades del grupo hacktivista Anonymous. Se formó en 2003-2004 en foros de internet donde los usuarios eran anónimos. No tiene jerarquía y se organiza a través de redes sociales y software. Ha llevado a cabo ataques DDoS contra varias organizaciones como la Iglesia de la Cienciología, Sony, y gobiernos. Sus acciones buscan defender la libertad de expresión y privacidad en internet.

Similar a Deep w eb (20)

Deep w eb

- 2. ¿QUÉ ES LA INTERNET PROFUNDA? La Deep web es aquella parte de la red que contiene material, información y páginas web que no están indexadas en ninguno de los buscadores.

- 3. CONTENIDO BUENO • OVNIS • Fenomenos paranormales • PeopleFinders • Patentes • La Liberte • Ubicación de la Atantida • Etc.

- 4. CONTENIDO ILEGALMENTE CURIOSO • Conspiraciones Del Gobiernos • Entrenamiento Militar • Como Fabricar Un C4 • Operaciones De La NASA • Teorías Conspirativas • Asuntos Secretos Del Gobierno

- 5. CONTENIDO ILEGALMENTE MALO • Venta de drogas. • Pornografía. • Mercado negro de sicarios. • Documentos clasificados como por ejemplo los de wikileaks. (Bueno diría que esto malo no es.) • Foros de crackers en busca de víctimas. • Phishers, spammers, botnet agents, en busca de víctimas. • Páginas para comprar o fabricar armas. • Piratería de libros, películas, música, software, etc.

- 6. EXTRAS • CP , Candy, Bear, Pedo Y Chan • Videos Snuff • Canibalismo • Cadáveres De Niños Muertos • Hackers Dispuestos A Dañar Tu Pc Y Sacarte Información • Procedimientos Para Envenenar • Narcotráfico • Nazismo • Venta De Órganos

- 7. NAVEGAR POR LA DEEP WEB

- 9. PAGINAS COMUNES DE LA DEEP WEB • Hidden Wiki • TORCH • CebollaChan • ToroCoches • Tor4chan

- 10. HIDDEN WIKI

- 11. TORCH

- 12. CEBOLLACHAN

- 13. OTROS

- 14. GRACIAS