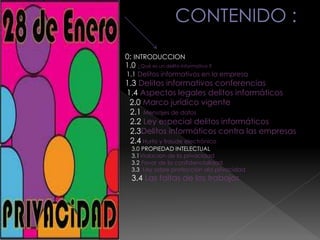

El documento trata sobre delitos informáticos. Explica conceptos como delitos informáticos, marco jurídico de estos delitos, y tipos penales como hurto y fraude electrónico. También aborda temas de propiedad intelectual, privacidad y confidencialidad de datos. Se anuncia una conferencia sobre delitos informáticos en empresas, con aspectos como legislación informática en Venezuela, impacto económico de estos delitos, y pruebas informáticas de faltas laborales.