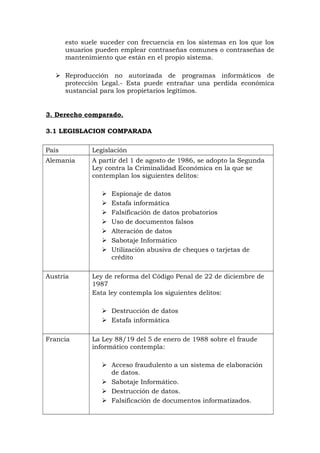

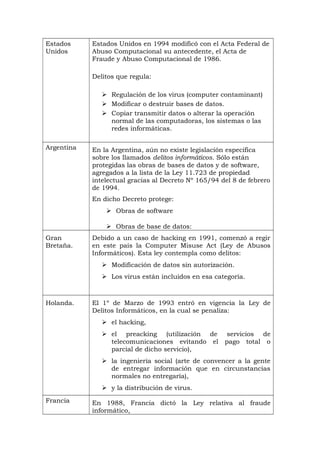

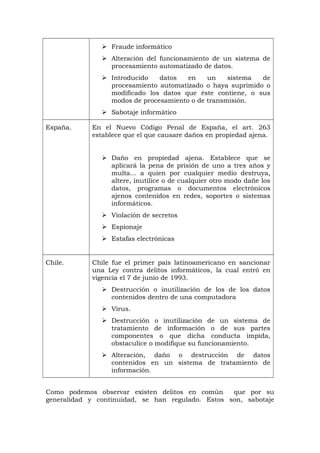

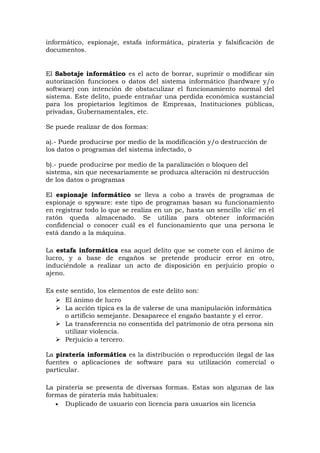

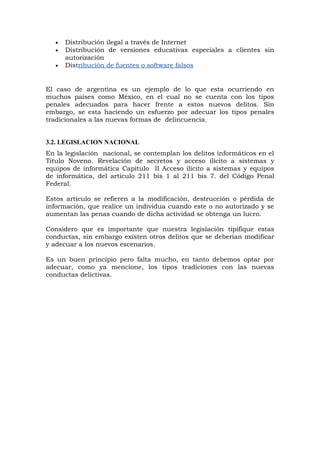

Este documento trata sobre los delitos informáticos. Define los delitos informáticos como conductas antijurídicas que utilizan computadoras como medio o fin. Clasifica los delitos informáticos en dos categorías: como instrumento o medio, y como fin u objetivo. También describe los sujetos de estos delitos, tipos de delitos informáticos reconocidos a nivel internacional como fraude, falsificación, daños a sistemas, y comparte ejemplos de legislación sobre delitos informáticos en varios países.