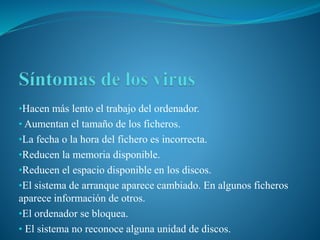

El documento describe los diferentes tipos de virus informáticos, incluyendo troyanos, gusanos, bombas lógicas y spyware. Explica cómo estos virus pueden infectar computadoras, ralentizar sistemas, destruir información y propagarse a través de redes. También proporciona consejos sobre cómo detectar una infección viral y mantener los sistemas protegidos mediante el uso de antivirus y copias de seguridad.