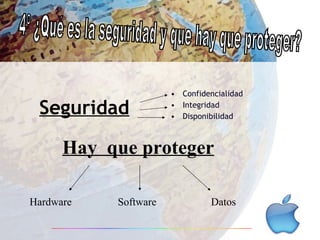

Este documento trata sobre la seguridad en informática y las principales amenazas. Explica la necesidad de seguridad tanto en la máquina como en las personas, y define la seguridad como la confidencialidad, integridad y disponibilidad de los datos. Detalla medidas de seguridad como contraseñas y actualizaciones, y amenazas como virus, spyware, phishing y pérdida de datos. Recomienda utilizar antivirus, cortafuegos, copias de seguridad y protección contra cortes de energía.