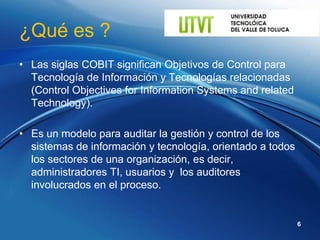

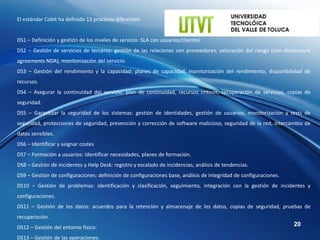

COBIT es una metodología aceptada mundialmente para el control de proyectos de tecnología de la información. Proporciona una guía de alto nivel para definir y evaluar los procesos relacionados con los sistemas de información de una organización. COBIT cubre cuatro dominios principales: planificación y organización, adquisición e implementación, soporte y servicios, y monitoreo.