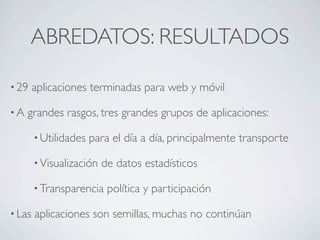

Este documento describe el movimiento del "hacking ético" que promueve la liberación de datos públicos para crear aplicaciones útiles para los ciudadanos. En 2010, se llevó a cabo el concurso AbreDatos para crear aplicaciones con datos públicos en 48 horas. Esto resultó en 29 aplicaciones en áreas como transporte, visualización de datos y transparencia política. El documento también discute la necesidad de una ley de acceso a la información en España y el papel de la sociedad civil en la interpretación de los datos públicos.