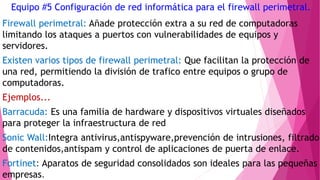

Es un firewall de alta seguridad que ofrece protección contra

amenazas avanzadas como ransomware, exploits y ataques de día cero.

Fortinet: Ofrece protección de red unificada que integra firewall, VPN,

antivirus, filtrado web, prevención de intrusiones y más.

Cisco: Es una de las marcas más reconocidas en el mundo de la seguridad

de redes, ofreciendo soluciones de firewall de alto rendimiento.

WatchGuard: Dispositivos de seguridad de red que integran firewall, VPN,

filtrado web y antimalware en una