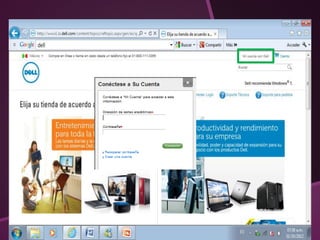

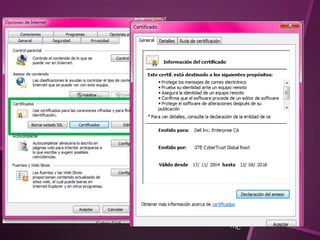

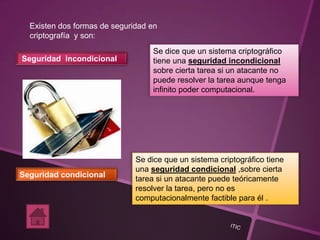

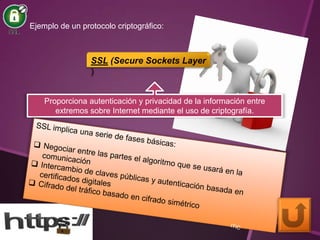

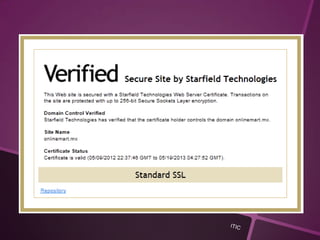

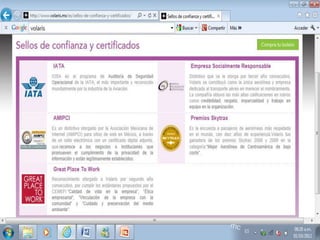

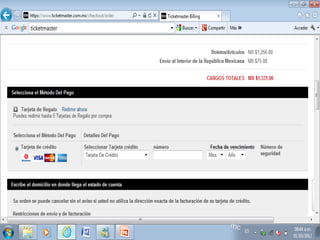

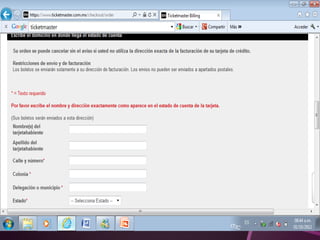

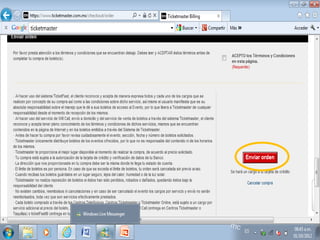

El documento habla sobre la seguridad en el comercio electrónico y la criptografía. Explica que la seguridad en el comercio electrónico busca proteger los datos de los usuarios mediante el uso de contraseñas y certificados digitales. También describe dos tipos de seguridad en criptografía: seguridad incondicional y seguridad condicional. Además, menciona el protocolo SSL como un ejemplo de protocolo criptográfico.