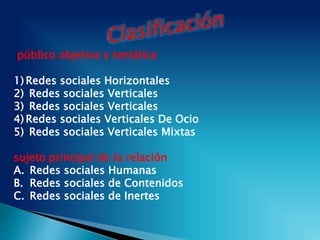

Este documento describe diferentes tipos de redes sociales según su público objetivo, sujeto principal, localización geográfica y plataforma. Define características de redes sociales como Skype, Twitter, Gmail, LINE e Instagram. También identifica nueve ciberdelitos comunes en redes sociales como el acoso a menores, el clickjacking, los videos maliciosos, los videos anzuelo y el robo de identidad.