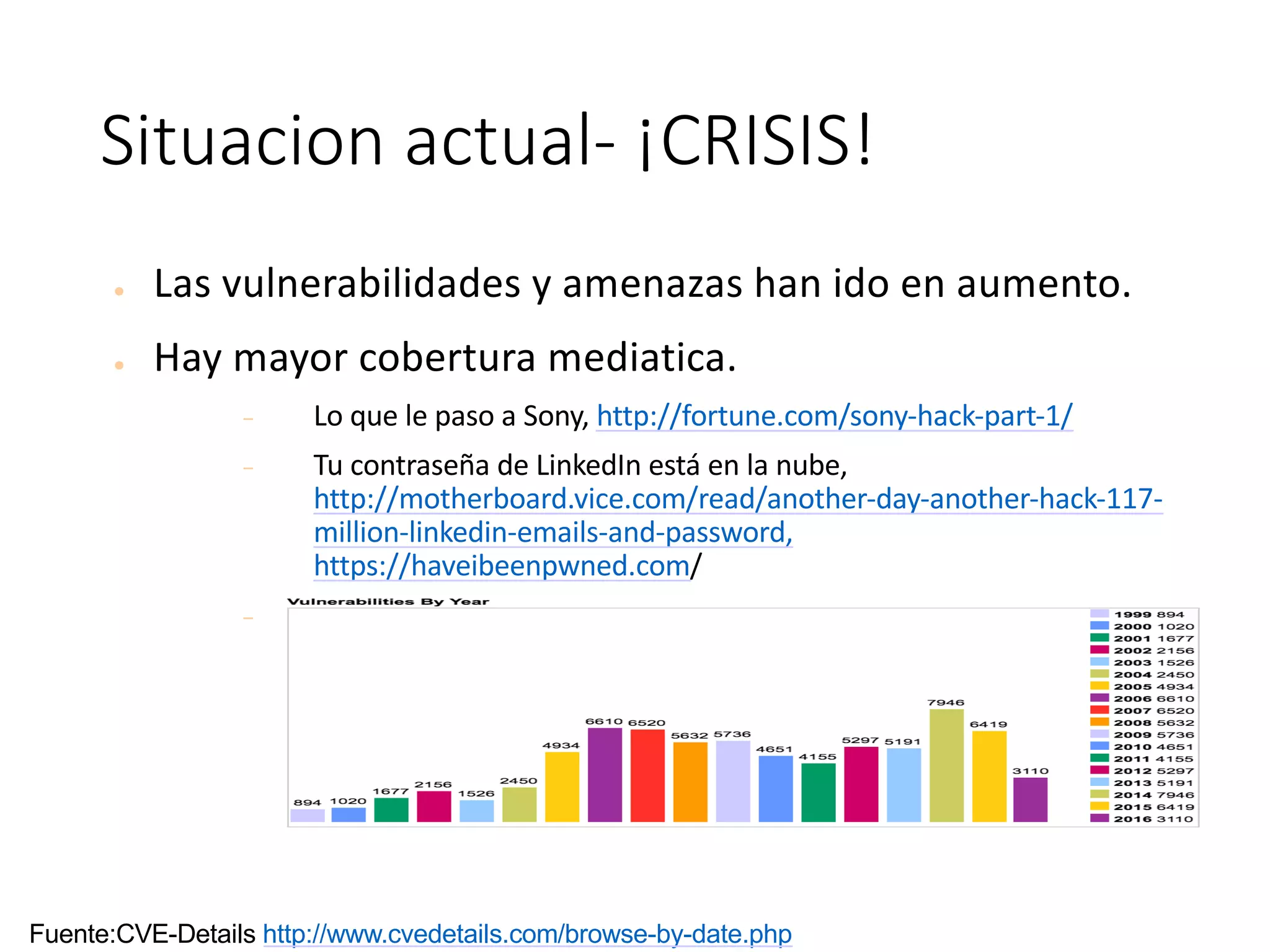

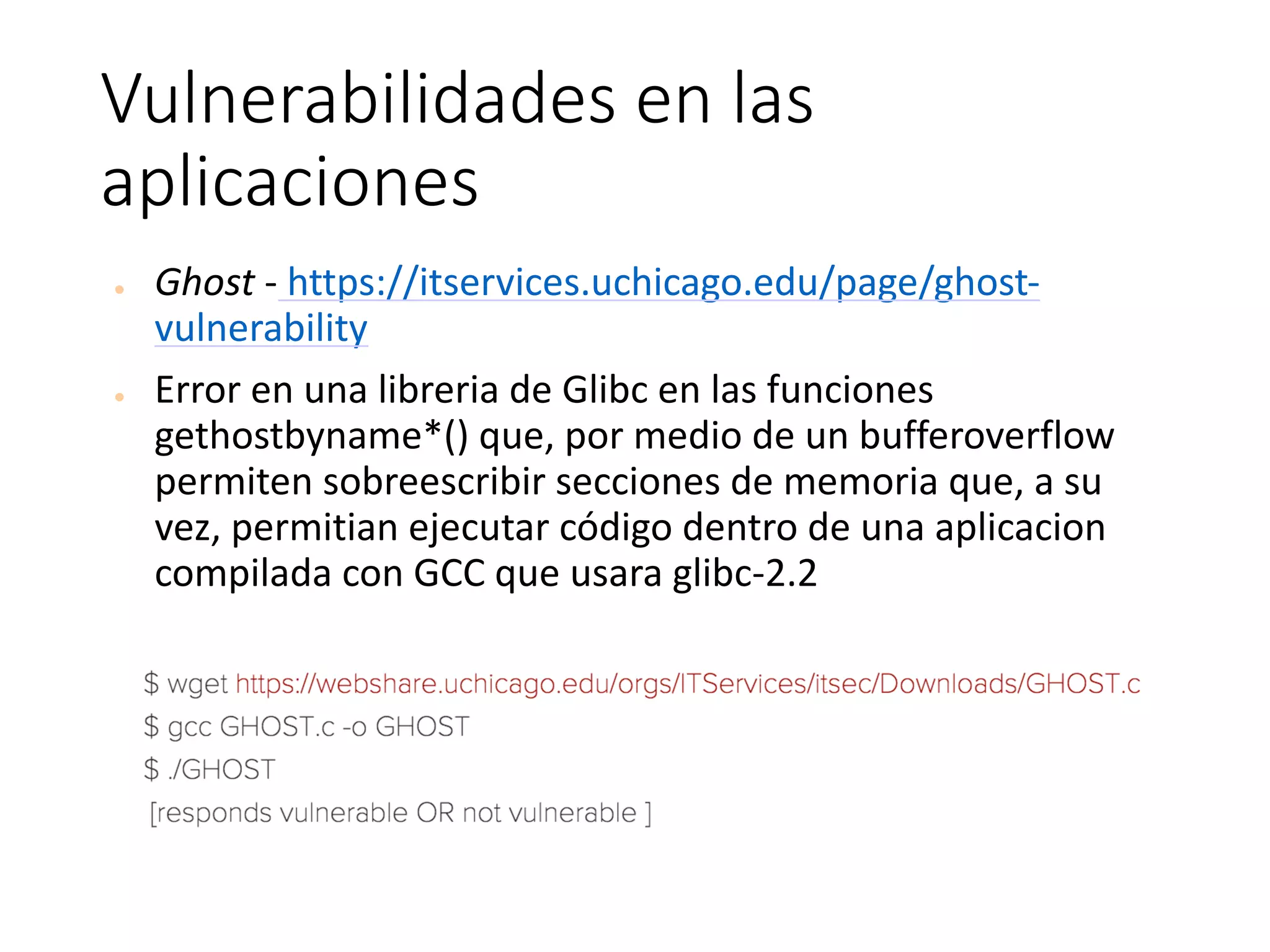

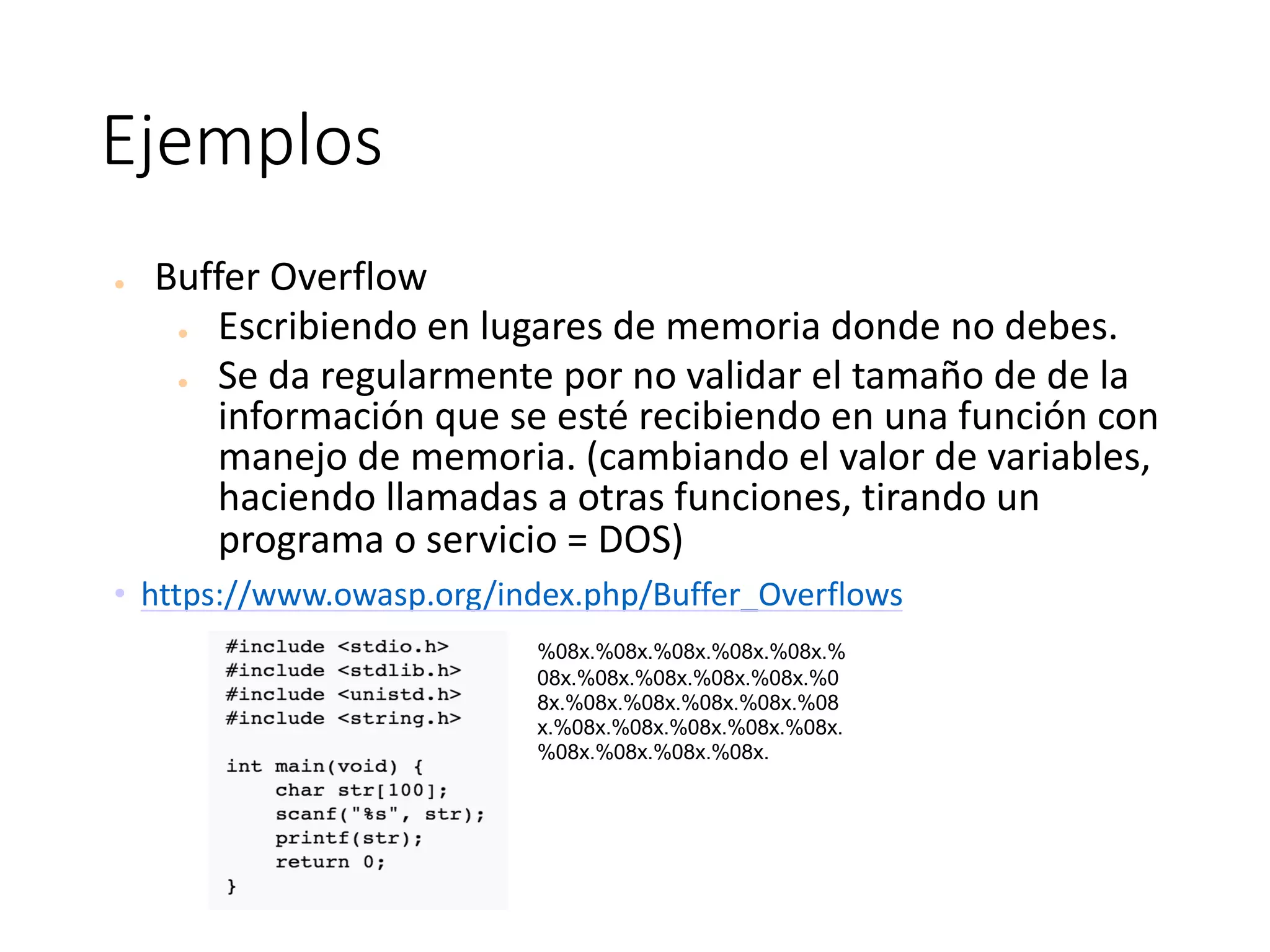

El documento presenta información sobre la importancia del desarrollo seguro de aplicaciones. Explica conceptos clave como vulnerabilidades y cómo estas pueden ser explotadas por hackers. También identifica vulnerabilidades comunes como buffer overflows, XSS e inyección SQL, y ofrece consejos de buenas prácticas como usar las últimas versiones de software, validar datos de entrada, y realizar pruebas unitarias. El objetivo es concientizar sobre la necesidad de considerar la seguridad desde las primeras etapas del desarrollo de software.