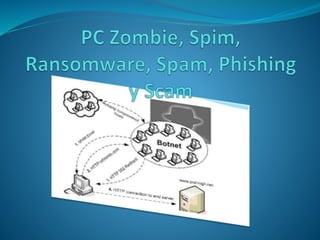

El documento describe diferentes tipos de amenazas cibernéticas como PC Zombie, Spim, Ransomware, Spam, Phishing, Scam. Un PC Zombie se refiere a una computadora infectada con malware que puede ser controlada por un tercero sin el conocimiento del usuario. Spim es una forma de correo no deseado que llega a través de mensajería instantánea. Ransomware infecta sistemas a través de sitios web o archivos de correo y encripta archivos hasta que se pague un rescate. Spam son mensajes no solicitados envi