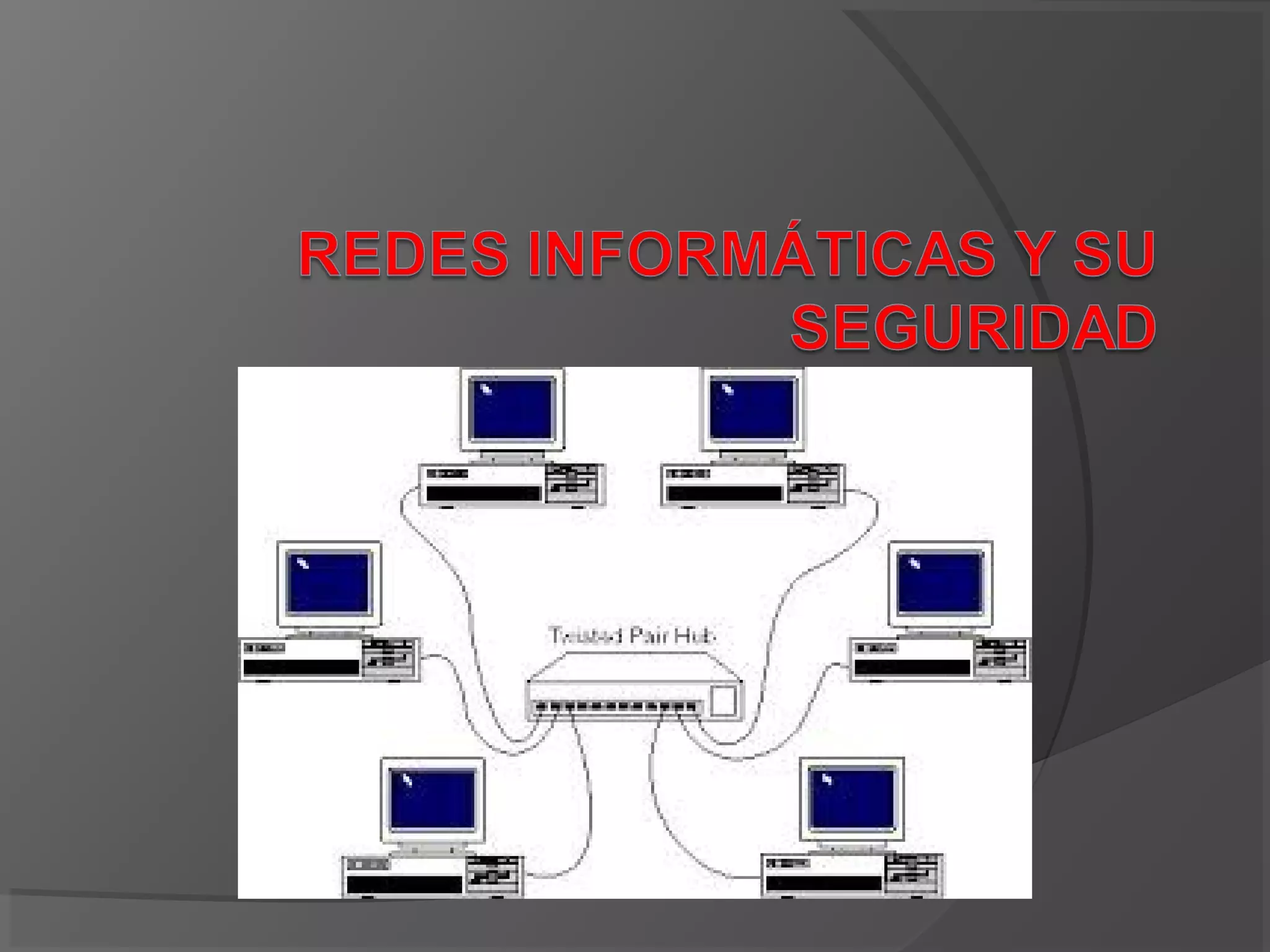

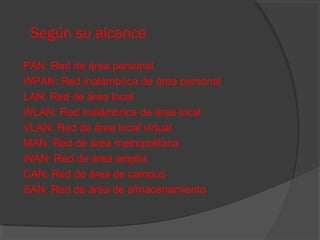

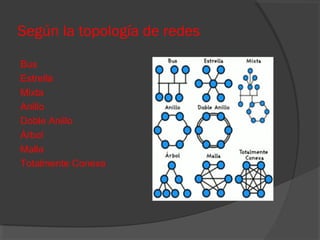

Una red informática conecta equipos informáticos para compartir recursos. Existen diferentes tipos de redes según su alcance, medio físico, topología, medios guiados o no guiados, relación funcional, tecnología, direccionalidad de datos, grado de autentificación, difusión, servicio o función. Los dispositivos físicos incluyen tarjetas de red, módems, conmutadores, firewalls y otros. Los virus informáticos son programas maliciosos que pueden dañar sistemas.