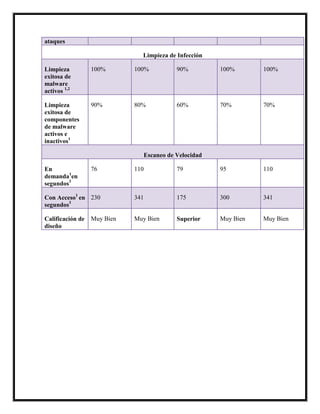

El documento habla sobre los diferentes tipos de virus informáticos, incluyendo virus de boot, bombas de tiempo, gusanos, troyanos, hijackers, keyloggers, zombies y virus de macro. También describe brevemente algunos de los daños causados por los virus y menciona algunos de los mejores antivirus disponibles para protegerse de ellos.