1) Los virus informáticos son programas maliciosos que infectan sistemas para realizar acciones dañinas como robar información o copiarse a otras computadoras.

2) Existen diferentes tipos de virus como virus de boot, bombas de tiempo, gusanos, troyanos y keyloggers, cada uno con características y métodos de propagación particulares.

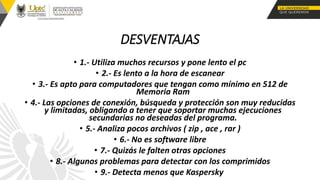

3) Los antivirus detectan, eliminan y bloquean virus mediante vacunas que actúan como filtros para proteger sistemas en tiempo real.