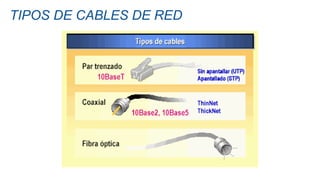

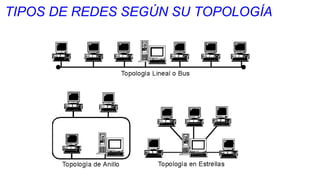

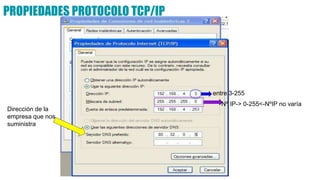

Este documento trata sobre redes y seguridad. Explica qué es una red, sus elementos principales como switches, routers y cables, y diferentes tipos de redes clasificadas por tamaño y topología. También define qué es un virus y sus principales tipos como gusano, troyano, espía, spam y phishing. Por último, resume las propiedades del protocolo TCP/IP y el significado de una dirección IP.