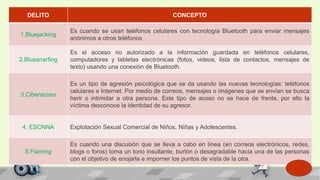

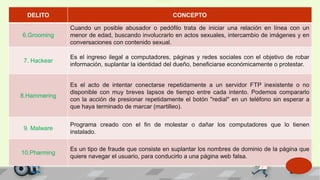

El documento proporciona definiciones de varios tipos de delitos y actividades ilegales relacionadas con la tecnología y las comunicaciones electrónicas, como bluejacking, bluesnarfing, ciberacoso, grooming, hackear, malware, pharming, entre otros. También resume brevemente el concepto de redes sociales como sitios para conectar e interactuar con otros de forma virtual, y define el correo electrónico como un servicio que permite enviar y recibir mensajes a través de redes de comunicación electrónica, incluyendo archivos adjuntos.