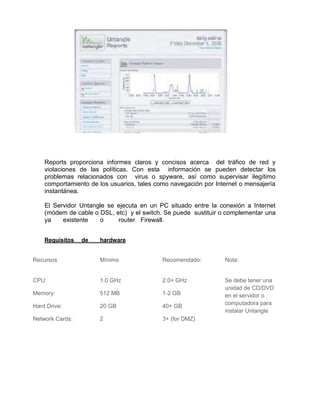

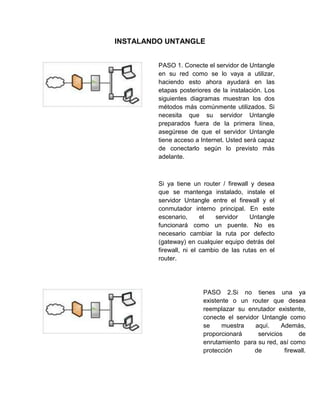

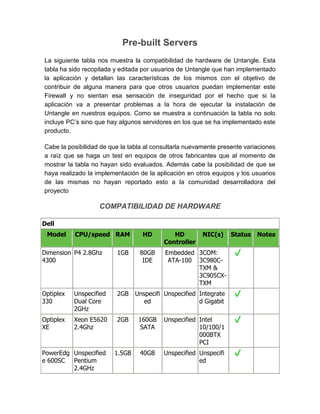

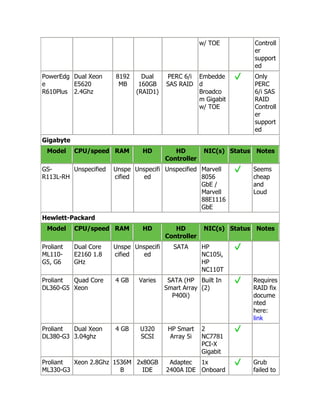

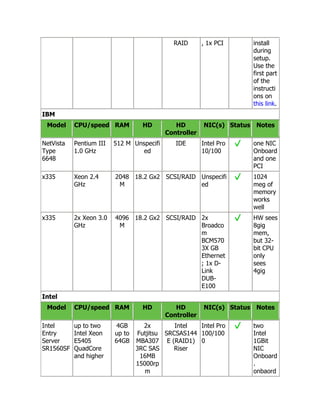

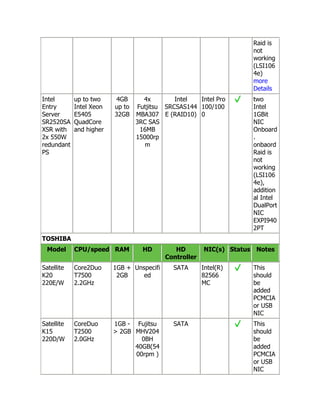

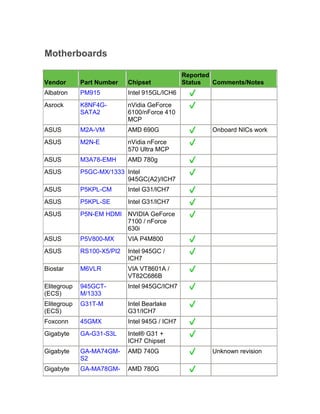

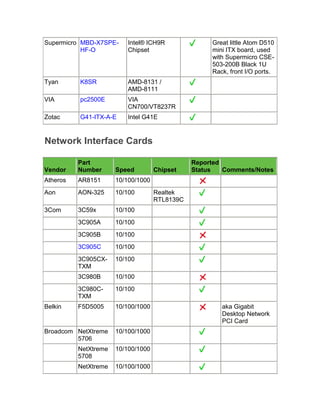

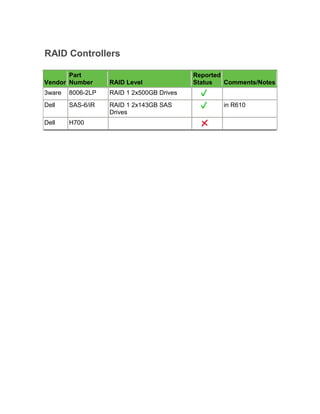

Este documento presenta Untangle, una plataforma de software de código abierto que permite desplegar aplicaciones de seguridad de red como firewall, antivirus, filtrado web y monitoreo de red. Explica la historia de la compañía Untangle, sus fundadores y su misión de hacer que la implementación de infraestructura de TI sea más simple y económica para las pequeñas empresas a través del uso de métodos de código abierto. También proporciona instrucciones para instalar y configurar Untangle, así como una tabla que resume la compatibilidad de hardware