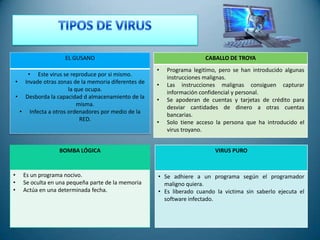

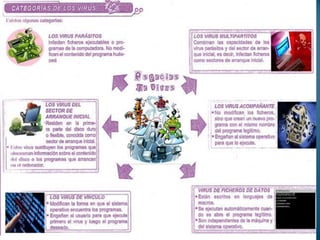

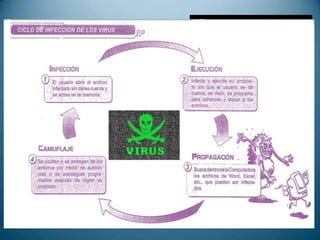

Este documento describe diferentes tipos de virus informáticos y cómo funcionan. Menciona virus como el gusano, que se reproduce a sí mismo e infecta otras zonas de memoria, desbordando la capacidad de almacenamiento. También describe la bomba lógica, que se oculta y actúa en una fecha determinada, y el caballo de Troya, que es un programa legítimo con instrucciones malignas que roban información confidencial. Finalmente, explica el virus puro, que se adhiere a programas según el programador maligno y se libera cuando