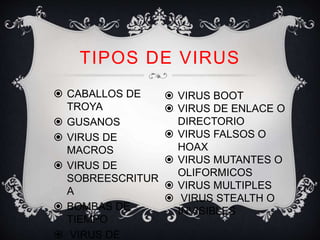

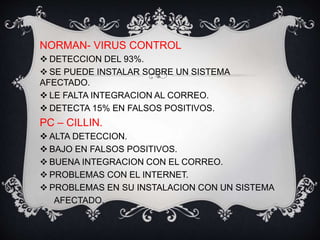

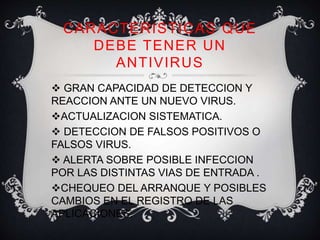

Este documento habla sobre virus informáticos y vacunas. Explica qué es un virus y cómo se propagan, los medios por los que entran a las computadoras, y los diferentes tipos de virus. También describe varios antivirus comunes como Norton, McAfee y Kaspersky, sus características y cómo funcionan para prevenir, detectar y eliminar virus. Finalmente, menciona las características que debe tener un buen antivirus.