Incrustar presentación

Descargar para leer sin conexión

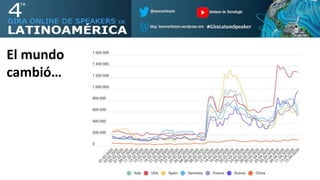

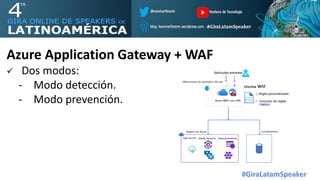

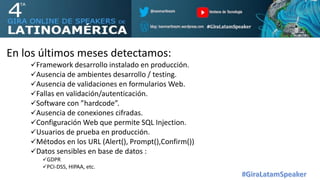

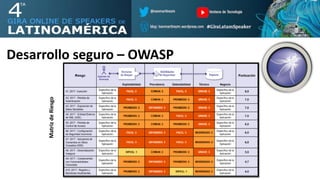

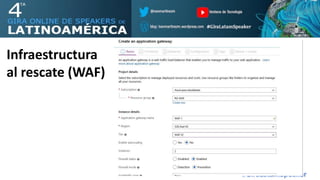

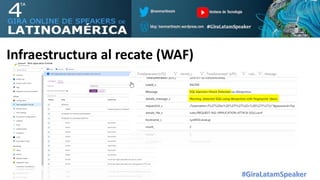

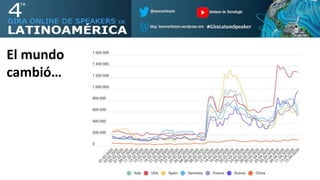

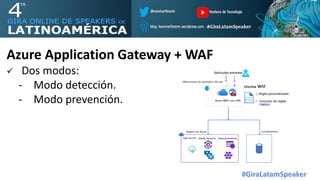

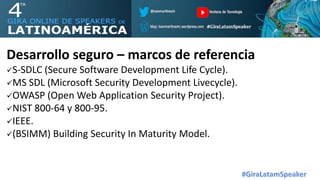

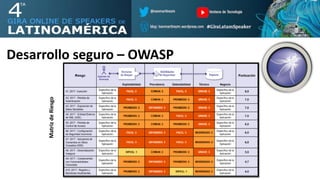

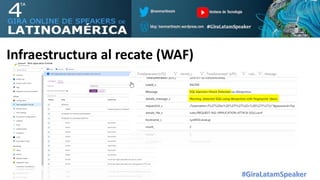

Este documento presenta información sobre firewalls de aplicaciones web (WAF) y desarrollo seguro. Explica que los WAF como Azure Application Gateway + WAF protegen aplicaciones web de vulnerabilidades y ataques mediante reglas OWASP. También cubre marcos como OWASP y SDL para desarrollo seguro y evitar problemas comunes. Finalmente, destaca que la infraestructura como los WAF pueden ayudar a proteger aplicaciones sin modificar el código.