Apelaciones

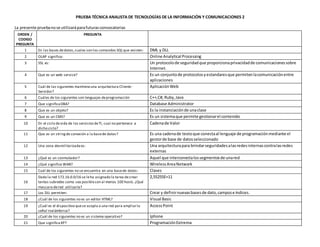

- 1. PRUEBA TÉCNICA ANALISTA DE TECNOLOGÍAS DE LA INFORMACIÓN Y COMUNICACIONES 2 La presente pruebanose utilizaráparafuturasconvocatorias ORDEN / CODIGO PREGUNTA PREGUNTA 1 En las bases dedatos,cuales son los comandos SQLque existen: DML y DLL 2 OLAP significa: Online Analytical Processing 3 SSL es: Un protocolode seguridadque proporcionaprivacidadde comunicacionessobre Internet. 4 Que es un web service? Es un conjuntode protocolosyestandaresque permitenlacomunicaciónentre aplicaciones 5 Cuál de las siguientes mantieneuna arquitectura Cliente- Servidor? AplicaciónWeb 6 Cuáles de los siguientes son lenguajes deprogramación C++,C#, Ruby,Java 7 Que significaDBA? Database Administrator 8 Que es un objeto? Es la instanciaciónde unaclase 9 Que es un CMS? Es un sistemaque permite gestionarel contenido 10 En el ciclo devida de los serviciosdeTI, cual no pertenece a dicho ciclo? Cadenade Valor 11 Que es un string de conexión a la basede datos? Es una cadenade textoque conectaal lenguaje de programaciónmediante el gestorde base de datosseleccionado 12 Una zona desmilitarizadaes: Una arquitecturapara brindarseguridadesalasredesinternascontralasredes externas 13 ¿Qué es un conmutador? Aquel que interconectalossegmentosde unared 14 ¿Qué significa WAN? WirelessAreaNetwork 15 Cuál de los siguientes no se encuentra en una basede datos: Clases 16 Dada la red 172.16.0.0/16 se leha asignado la tarea decrear tantas subredes como sea posiblecon al menos 100 hosts.¿Qué mascara dered utilizaría? 2,55255E+11 17 Los DLL permiten: Crear y definirnuevasbasesde dato, campose índices. 18 ¿Cuál de los siguientes no es un editor HTML? Visual Basic 19 ¿Cuál es el dispositivo quese acopla a una red para ampliarla señal inalámbrica? AccessPoint 20 ¿Cuál de los siguientes no es un sistema operativo? Iphone 21 Que significaXP? ProgramaciónExtrema

- 2. 22 ¿Cuál de las siguientes opciones es un sistema operativo GNU/Linux? openSUSE 23 ¿Seleccione los que corresponden a perifericos deentrada? Teclado,escaner,ratón 24 ¿Qué función cumplen los dispositivosconectados al computador? Permitenlaentradaysalidade procesos 25 ¿Cuál es la combinación de teclas que sirve para cerrar una ventana del sistema operativo MicrosoftWindows? ALT+F4 26 Para navegar en internet, ¿Qué herramienta se utiliza? Navegadoresweb 27 ¿Cuál es el significado en español de las siglasMAC? Control de acceso al medio 28 ¿Cuáles son las característicasmás importantes en una memoria RAM? Su capacidady la velocidadde transferenciade datos 29 ¿Cuál de las siguientes opciones no forma parte del Explorador de Windows? Menú inicio 30 ¿Cuáles son las redes que conectan ciudades,países y/o continentes? RedesWAN 31 ¿Cuántos cables senecesitan para conectar 4 computadores en malla? 6 32 ¿Qué elemento se utiliza para enviarinformación deun computador a otro? Tarjetade red 33 ¿En redes inalámbricas,la información viajapor? Ondaselectromagnéticas 34 De las siguientes direcciones IP,indiquécuál pertenece a la clase C. 192.168.10.25 35 ¿Cuál de los siguientes componentes evita la entrada de cierto tipo de elementos de Internet a la red? Sistemade seguridad 36 Un usuario indicaal departamento de TI que el reloj de la PC se desajusta la hora continuamente. La bateríaCMOS está flojaopresentaunafalla 37 ¿Cuál de las siguientes opciones puede ayudar a proteger la PC de ataques malintecionados? Software Antivirus 38 El riesgo de obtener un acceso no autorizado a través de ingeniería social puede seenfrentado mediante: Programasde concientizaciónenseguridadde lainformación 39 ¿Qué diferencias existen entre un hub y un switch? El hubenvía lainformaciónatodoslos equiposconectadosaél yel switchpermite reducirel tráficode la red 40 ¿Qué función cumple el puerto UPLINK en un hub? Permite conectarloconotrohub 41 El SSID (Service Set Identifier) de una red wifi Nospermite localizarnuestraredde entre todaslasexistentesennuestroenlace 42 ¿Qué es un programa malicioso detipo troyano? Un programa maliciosoque se "disfraza"parapasar desapercibido 43 ¿Qué es un firewall? Un programa que impide accesosnoautorizados 44 ¿Qué es el phishing? Una estrategiade engañoinformático 45 El lenguajeSQL está compuesto por: Todas lasrespuestassoncorrectas

- 3. 46 Los DLL permiten: Crear y definirnuevasbasesde datos,campose índices 47 ¿Qué es un ransomware? Un programa maliciosoque cifrainformaciónypide unrescate 48 ¿En qué consisteel punto de acceso inalámbrico? Es la central de comunicaciónenlacual recibe datosy losenvíaa lamáquinade destino 49 De las siguienes opciones,¿cuáles son herramientas deanálisis de red? Todas lasrespuestassoncorrectas 50 HTTPS es un protocolo "sin estado", esto quiere decir que. Que no guarda informaciónsobre conexionesanteriores