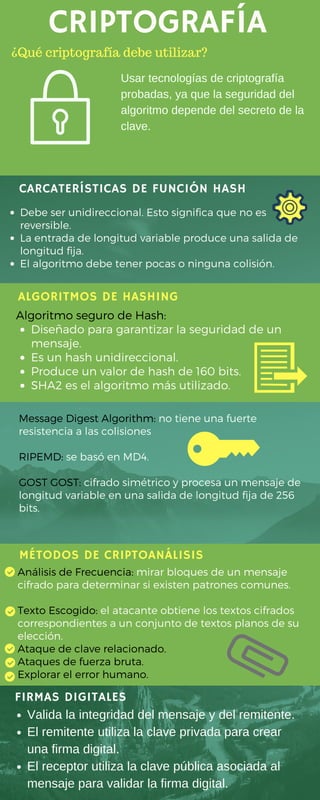

Criptografía

- 1. CRIPTOGRAFÍA CARCATERÍSTICAS DE FUNCIÓN HASH ALGORITMOS DE HASHING MÉTODOS DE CRIPTOANÁLISIS FIRMAS DIGITALES Debe ser unidireccional. Esto significa que no es reversible. La entrada de longitud variable produce una salida de longitud fija. El algoritmo debe tener pocas o ninguna colisión. Algoritmo seguro de Hash: Diseñado para garantizar la seguridad de un mensaje. Es un hash unidireccional. Produce un valor de hash de 160 bits. SHA2 es el algoritmo más utilizado. Message Digest Algorithm: no tiene una fuerte resistencia a las colisiones RIPEMD: se basó en MD4. GOST GOST: cifrado simétrico y procesa un mensaje de longitud variable en una salida de longitud fija de 256 bits. Análisis de Frecuencia: mirar bloques de un mensaje cifrado para determinar si existen patrones comunes. Texto Escogido: el atacante obtiene los textos cifrados correspondientes a un conjunto de textos planos de su elección. Ataque de clave relacionado. Ataques de fuerza bruta. Explorar el error humano. ¿Qué criptografía debe utilizar? Usar tecnologías de criptografía probadas, ya que la seguridad del algoritmo depende del secreto de la clave. Valida la integridad del mensaje y del remitente. El remitente utiliza la clave privada para crear una firma digital. El receptor utiliza la clave pública asociada al mensaje para validar la firma digital.