Protocolos y capas de la red

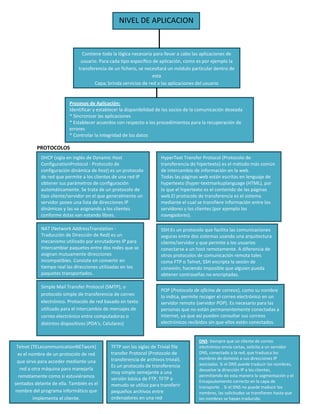

- 1. NIVEL DE APLICACION Contiene toda la lógica necesaria para llevar a cabo las aplicaciones de usuario. Para cada tipo específico de aplicación, como es por ejemplo la transferencia de un fichero, se necesitará un módulo particular dentro de esta Capa; brinda servicios de red a las aplicaciones del usuario Procesos de Aplicación: Identificar y establecer la disponibilidad de los socios de la comunicación deseada * Sincronizar las aplicaciones * Establecer acuerdos con respecto a los procedimientos para la recuperación de errores * Controlar la integridad de los datos PROTOCOLOS DHCP (sigla en inglés de Dynamic Host HyperText Transfer Protocol (Protocolo de ConfigurationProtocol - Protocolo de transferencia de hipertexto) es el método más común configuración dinámica de host) es un protocolo de intercambio de información en la web. de red que permite a los clientes de una red IP Todas las páginas web están escritas en lenguaje de obtener sus parámetros de configuración hypertexto (hyper-textmarkuplanguage (HTML), por automáticamente. Se trata de un protocolo de lo que el hipertexto es el contenido de las páginas tipo cliente/servidor en el que generalmente un web.El protocolo de transferencia es el sistema servidor posee una lista de direcciones IP mediante el cual se transfiere información entre los dinámicas y las va asignando a los clientes servidores y los clientes (por ejemplo los conforme éstas van estando libres. navegadores). NAT (Network AddressTranslation - SSH:Es un protocolo que facilita las comunicaciones Traducción de Dirección de Red) es un seguras entre dos sistemas usando una arquitectura mecanismo utilizado por enrutadores IP para cliente/servidor y que permite a los usuarios intercambiar paquetes entre dos redes que se conectarse a un host remotamente. A diferencia de asignan mutuamente direcciones otros protocolos de comunicación remota tales incompatibles. Consiste en convertir en como FTP o Telnet, SSH encripta la sesión de tiempo real las direcciones utilizadas en los conexión, haciendo imposible que alguien pueda paquetes transportados. obtener contraseñas no encriptadas. Simple Mail Transfer Protocol (SMTP), o POP (Protocolo de oficina de correos), como su nombre protocolo simple de transferencia de correo lo indica, permite recoger el correo electrónico en un electrónico. Protocolo de red basado en texto servidor remoto (servidor POP). Es necesario para las utilizado para el intercambio de mensajes de personas que no están permanentemente conectadas a correo electrónico entre computadoras o Internet, ya que así pueden consultar sus correos distintos dispositivos (PDA's, Celulares) electrónicos recibidos sin que ellos estén conectados. DNS: Siempre que un cliente de correo Telnet (TELecommunicationNETwork) TFTP son las siglas de Trivial file electrónico envía cartas, solicita a un servidor es el nombre de un protocolo de red transfer Protocol (Protocolo de DNS, conectado a la red, que traduzca los transferencia de archivos trivial). nombres de dominio a sus direcciones IP que sirve para acceder mediante una asociadas. Si el DNS puede traducir los nombres, Es un protocolo de transferencia red a otra máquina para manejarla devuelve la dirección IP a los clientes, muy simple semejante a una remotamente como si estuviéramos permitiendo de esta manera la segmentación y el versión básica de FTP, TFTP a Encapsulamiento correcto en la capa de sentados delante de ella. También es el menudo se utiliza para transferir transporte. . Si el DNS no puede traducir los nombre del programa informático que pequeños archivos entre nombres, las solicitudes se transfieren hasta que implementa el cliente. ordenadores en una red los nombres se hayan traducido.

- 2. NIVEL DE PRESENTACION Es generalmente un protocolo de paso de la información desde las capas adyacentes y permite la comunicación entre las aplicaciones en distintos sistemas informáticos de manera tal que resulte transparente para las aplicaciones, se ocupa del formato y la representación de los datos y, si es necesario, esta capa puede traducir entre distintos formatos de datos. Sus Funciones La capa de presentación está a cargo de la presentación de los datos en una forma que el dispositivo receptor pueda comprender. Esta capa cumple tres funciones principales y son las siguientes: * Formateo de datos (presentación) * Cifrado de datos * Compresión de datos Después de recibir los datos de la capa de aplicación, la capa de presentación ejecuta una de sus funciones, o todas ellas EBCDIC es un código binario que (American Standard Code of representa caracteres alfanuméricos, InformationInterchange - Estándar Americano controles y signos de puntuación. Cada para Intercambio de Información). Es un largo carácter está compuesto por 8 bits = 1 código que define caracteres alfanuméricos para byte, por eso EBCDIC define un total de compatibilizar procesadores de texto y programas 256 caracteres. de comunicaciones. CIFRADO Y COMPRESION DE DATOS Protege la información durante la transmisión. Las transacciones financieras utilizan el cifrado para proteger la información confidencial que se envía a través de Internet. Se utiliza una clave de cifrado para cifrar los datos en el lugar origen y luego descifrarlos en el lugar destino.La capa de presentación también se ocupa de la compresión de los archivos. La compresión funciona mediante el uso de algoritmos para reducir el tamaño de los archivos, este busca patrones de bits repetidos en el archivo y entonces los reemplaza con un token. Un token es un patrón de bit mucho más corto que representa el patrón largo.

- 3. NIVEL DE SESION Permite a los usuarios de diferentes maquinas de una red establecer sesiones entre ellos. A través de una sesion se puede llevar a cabo un transporte de datos ordinario, aunque esta capa se diferencia de la de transporte en los servicos que proporciona. Sus Funciones Esta encargada de proporcionar sincronización y gestion de testigos. -Establece, administra y finaliza las sesiones entre dos host que se están comunicando. PROTOCOLOS - Restaura la sesión a partir de un punto seguro y sin perdida de Llamada de procedimiento remoto (RPC) NFS datos. Es un protocolo que permite a un programa de Comparte archivos en una-Sincroniza el dialogo entre las red ordenador ejecutar código en otra máquina. capasen un heterogeniea como si estuvieran de presentación de los host que preocuparse por las Remota sin tener solo disco ,i montar un directorio de una su intercambio de entre ambos. De esta manera el y administra comunicaciones maquina remota en una maquina local . datos. programador no tenía que estar pendiente de las -Sincroniza el dialogo entre las .estando estas encapsuladas comunicaciones capas de presentación de de las RPC. dentro los host y administra su intercambio de datos. Protocolo de control de sesión DNA (SCP) -Oculta al usuario las operaciones de red. -soporta rangos amplios de: operación facilidades de comunicación y topología de red. -Requiere mínima intervención administrativa. -Permite la migración. -Es altamente disponible. -Permite seguridad. -Ser altamente distribuida.