Instalación de raptorcache en debían 7. Por ADL

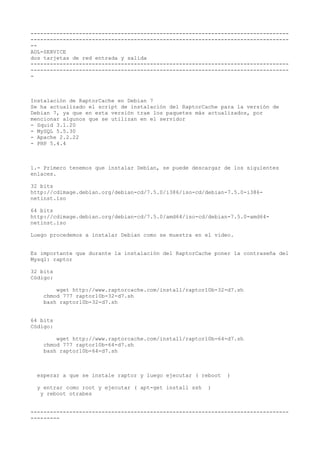

- 1. -------------------------------------------------------------------------------- -------------------------------------------------------------------------------- -- ADL-SERVICE dos tarjetas de red entrada y salida -------------------------------------------------------------------------------- -------------------------------------------------------------------------------- - Instalación de RaptorCache en Debian 7 Se ha actualizado el script de instalación del RaptorCache para la versión de Debian 7, ya que en esta versión trae los paquetes más actualizados, por mencionar algunos que se utilizan en el servidor - Squid 3.1.20 - MySQL 5.5.30 - Apache 2.2.22 - PHP 5.4.4 1.- Primero tenemos que instalar Debían, se puede descargar de los siguientes enlaces. 32 bits http://cdimage.debian.org/debian-cd/7.5.0/i386/iso-cd/debian-7.5.0-i386- netinst.iso 64 bits http://cdimage.debian.org/debian-cd/7.5.0/amd64/iso-cd/debian-7.5.0-amd64- netinst.iso Luego procedemos a instalar Debian como se muestra en el video. Es importante que durante la instalación del RaptorCache poner la contraseña del Mysql: raptor 32 bits Código: wget http://www.raptorcache.com/install/raptor10b-32-d7.sh chmod 777 raptor10b-32-d7.sh bash raptor10b-32-d7.sh 64 bits Código: wget http://www.raptorcache.com/install/raptor10b-64-d7.sh chmod 777 raptor10b-64-d7.sh bash raptor10b-64-d7.sh esperar a que se instale raptor y luego ejecutar ( reboot ) y entrar como root y ejecutar ( apt-get install ssh ) y reboot otrabes -------------------------------------------------------------------------------- ---------

- 2. -------------------------------------------------------------------------------- ------ 4.- Entramos por el navegador web para ver la interface gráfica Raptor Webpanel. Para ingresar a ver el Webpanel de ingresa poniendo la siguiente dirección en el navegador web. http://IP_DEL_SERVIDOR:82 En el caso del esquema sería: http://192.168.0.1:82 Nombre de Usuario=admin Contraseña=admin -------------------------------------------------------------------------------- ------------------- -------------------------------------------------------------------------------- ----------------------- Para empezar tenemos que echar un vistazo al archivo /etc/network/interfaces y editar lo que nos haga falta. Código: sudo nano /etc/network/interfaces En este caso el contenido el el siguiente:por defaul Código: auto lo iface lo inet loopback auto eth0 iface eth0 inet dhcp Esto quiere decir que tenemos configurado la tarjeta de red eth0 para obtener ip por dhcp, pero no hay menciones para eth1, así que lo pondremos nosotros, pero lo haremos de forma manual ya que lo que estamos haciendo es crear una red con esa interfaz. Código: auto lo iface lo inet loopback auto eth0 iface eth0 inet dhcp auto eth1 iface eth1 inet static address 192.168.0.1 netmask 255.255.255.0 broadcast 192.168.0.255 Presionamos Ctrl+o para guardar (confirmamos presionando enter) y Ctrl+x para cerrar. La configuración quedaría así: Ip de la máquina es 192.168.0.1

- 3. La máscara de red es 255.255.255.0 Y la dirección de difusión es la 192.168.0.255 Con eso ya hemos configurado nuestra tarjeta para que coja esos valores. Pero para que sean efectivos ahora mismo hemos de reiniciar el servicio de red. Código: sudo /etc/init.d/netwoking restart Ahora hay que activar ip_forward para que nuestro server no ignore los paquetes que no vayan destinado a si mismo, ya que pueden ser paquetes para otros equipos y esto haría que esos equipos no obtuviesen respuesta del exterior. Para activarlo podemos hacerlo de dos formas: 1.-Provisionalmente (Se pierde al reiniciar): Código: echo 1 > /proc/sys/net/ipv4/ip_forward 2.-De manera permanente: Nota: también se puede añadir a un script que explicaré más abajo Editando el archivo /etc/sysctl.conf Código: sudo nano /etc/sysctl.conf Y descomentando la linea: Código: #net.ipv4.ip_forward=1 Descomentar es quitar la "#" de manera que quede así: Código: net.ipv4.ip_forward=1 Presionamos Ctrl+o para guardar (confirmamos presionando enter) y Ctrl+x para cerrar. Bien, ya nos queda menos, ahora vamos a activar NAT para que los equipos que estén conectados a nuestro server puedan salir a internet mediante la ip del server. Digamos que lo que hace nat es como una bifurcación de los datos entre redes. Para esto usaremos iptables con el siguiente comando: Código: iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADE Voy a intentar explicarlo: Iptables es el comando para modificar las reglas.

- 4. -t Es para especificar el tipo de tabla a la que van dirigidas las reglas. nat Es el tipo de tabla. -A Añade la regla a las ya existentes. POSTROUTING Modifica los paquetes justo antes de reenviarlos a las máquinas correspondientes -o Sirve para especificar hacia que tarjeta van redirigidos los paquetes. eth0 Es nuestra tarjeta conectada a internet. -j Especifica hacia donde se aplican las reglas MASQUERADE Indica el enmascaramiento ip. Traducido, que todo lo que entre a nuestro pc por el puerto que no sea eth0 se enmascara para reenviarlo a la tarjeta eth0 XD Esta regla solo se aplica en esta sesión, cuando reiniciemos se desactivará. (Ya la haremos permanente si nos funciona bien) Pues desde ya, cualquier pc conectado a nustra tarjeta eth1 tendría acceso a internet, pero lo que pasa es que tendríamos que configurar las direciones ip y las dns a mano, puesto que no tenemos activo dhcp, pero eso lo podemos arreglar con el programa dnsmasq Así que lo instalamos si no lo hemos hecho ya. Código: sudo apt-get install dnsmasq Ahora cambiamos la configuración: Código: sudo nano /etc/dnsmasq.conf Buscamos las lineas siguientes y las modificamos para que queden así: Código: listen-address=192.168.0.1 bind-interfaces dhcp-range=192.168.0.2,192.168.0.254,12h Unas hay que descomentarlas y otras cambiar los valores. Presionamos Ctrl+o para guardar (confirmamos presionando enter) y Ctrl+x para cerrar. Reiniciamos el servicio con: Código: sudo /etc/init.d/dnsmasq restart

- 5. -------------------------------------------------------------------------------- --------------------- -------------------------------------------------------------------------------- -------------------- crear archivo para ejecutar scrip sudo nano /etc/firewall.sh poner adentro de este scrip esto #!/bin/sh #Regla de iptables para canalizar iptables -t nat -A POSTROUTING -o eth0 -j MASQUERADE #Activación de ip_fordward echo 1 > /proc/sys/net/ipv4/ip_forward #proxy tranparente iptables -t nat -F iptables -t nat -X iptables -t nat -Z iptables -F iptables -X iptables -Z #proxy transparente echo 1 > /proc/sys/net/ipv4/ip_forward #redireccion de puerto 80 al 3128 iptables -t nat -A PREROUTING -s 192.168.0.1/24 -p tcp --dport 80 -j REDIRECT --to-port 3128 iptables -t nat -A POSTROUTING -o eth0 -s 192.168.0.1/24 -j MASQUERADE Nota:Si activaste ip_fordward de manera permanente no es necesario hacerlo de nuevo. Guardas el archivo y lo cierras. Le damos permiso de ejecución y exclusividad para root: Código: sudo chmod 700 /etc/firewall.sh sudo chown root:root /etc/firewall.sh Ahora solo tendríamos que añadir una linea nueva al final del archivo /etc/init.d/rc.local para que ejecute el script al inicio: Código: sudo nano /etc/init.d/rc.local Os movéis hasta el final del archivo y poneis la ruta del script que hemos creado. En mi caso es: Código: /etc/firewall.sh -------------------------------------------------------------------------------- ---------- -------------------------------------------------------------------------------- ------------ controlar velocidad en eth1 que es donde sale el internet

- 6. Instalar wondershaper (Debian o Ubuntu) sudo aptitude install wondershaper Requiere un kernel Linux con versión más actual que 2.4. Como usar wondershaper # Muestra el estado de la interfaz de red eth0. sudo wondershaper eth0 # elimina los ajustes previos de ancho de banda para la interfaz eth0. sudo wondershaper clear eth0 # configura límites de ancho de banda para la interfaz eth0 P.ej: (400 kilobits por sec de bajada y 100 kbps de subida)( ejemplo 400 9216 esto es que tendra 400kb para recibir y 9mb de trancmitir por eth1) sudo wondershaper eth1 400 9216 y por fin el thundercache transparente con dos lan O(n_n)O~ O(n_n)O

- 7. Instalar wondershaper (Debian o Ubuntu) sudo aptitude install wondershaper Requiere un kernel Linux con versión más actual que 2.4. Como usar wondershaper # Muestra el estado de la interfaz de red eth0. sudo wondershaper eth0 # elimina los ajustes previos de ancho de banda para la interfaz eth0. sudo wondershaper clear eth0 # configura límites de ancho de banda para la interfaz eth0 P.ej: (400 kilobits por sec de bajada y 100 kbps de subida)( ejemplo 400 9216 esto es que tendra 400kb para recibir y 9mb de trancmitir por eth1) sudo wondershaper eth1 400 9216 y por fin el thundercache transparente con dos lan O(n_n)O~ O(n_n)O