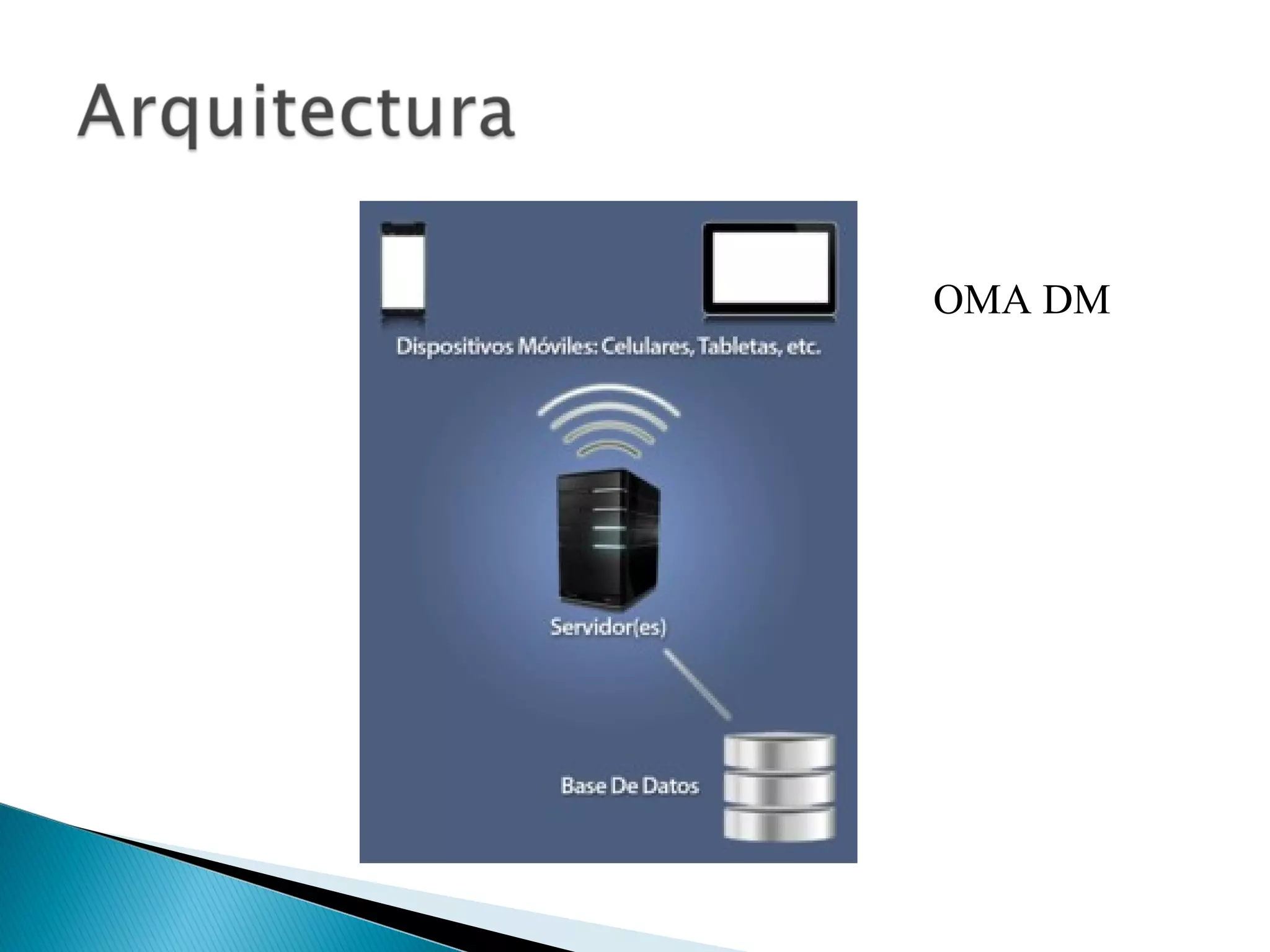

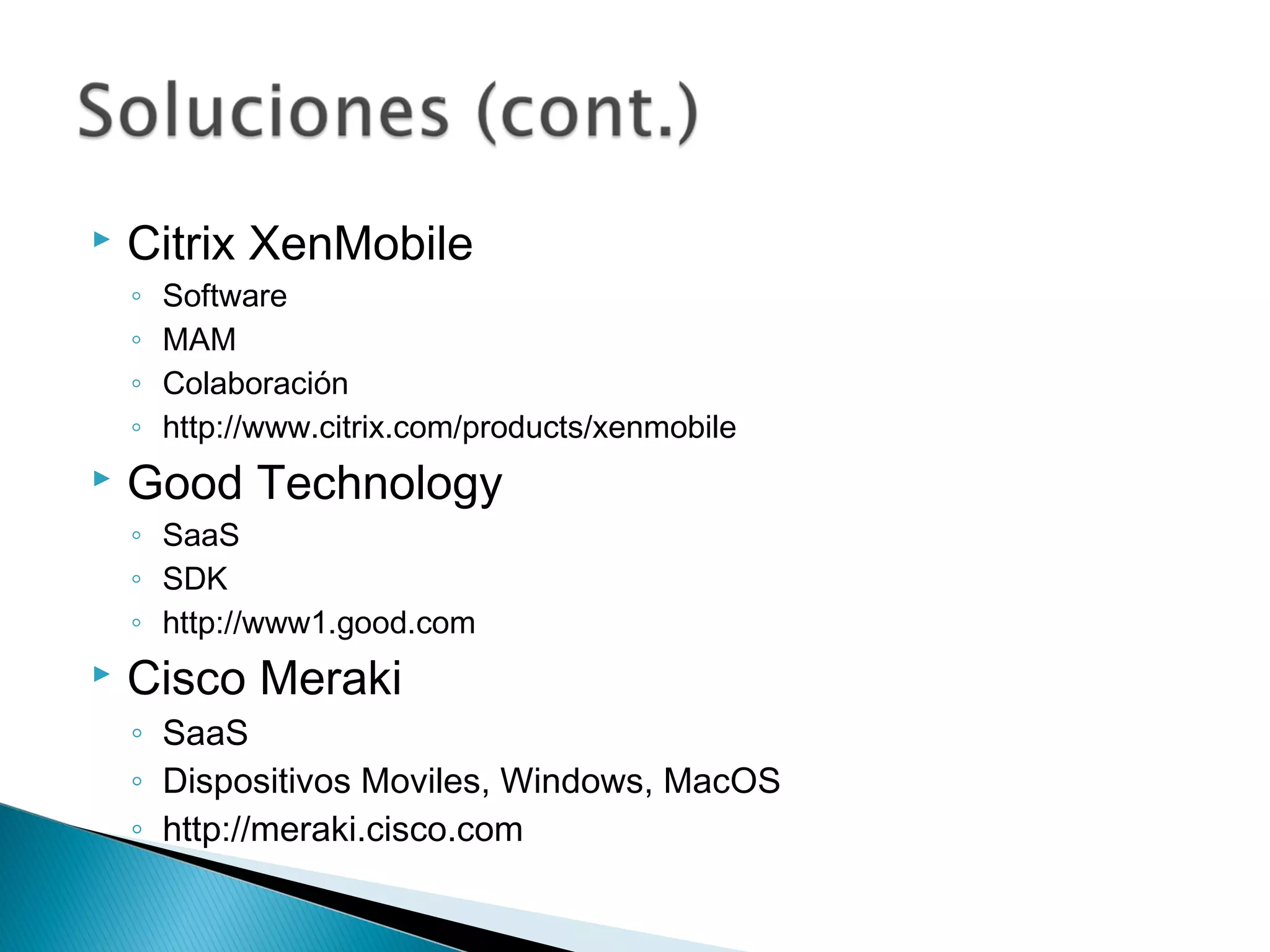

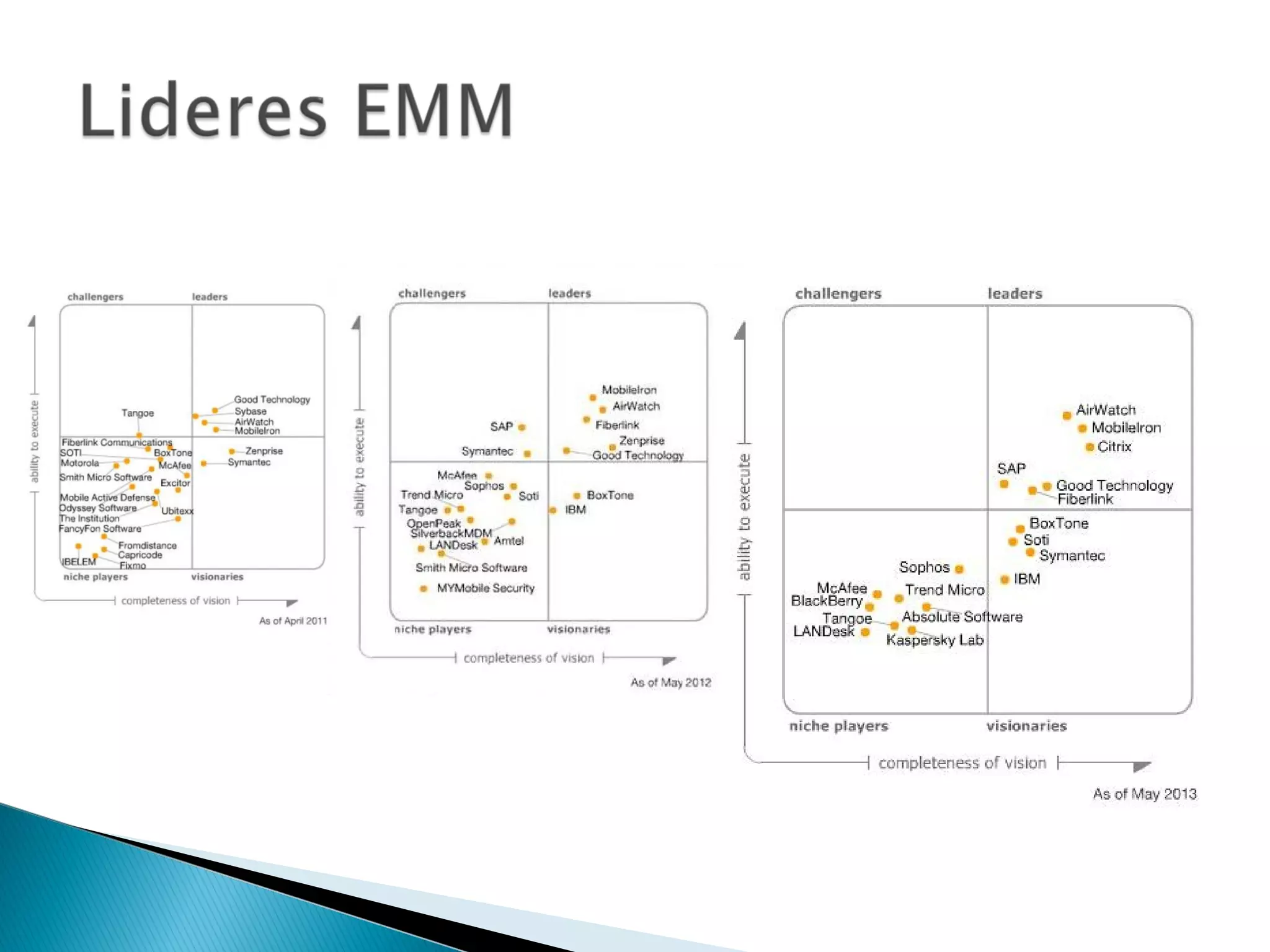

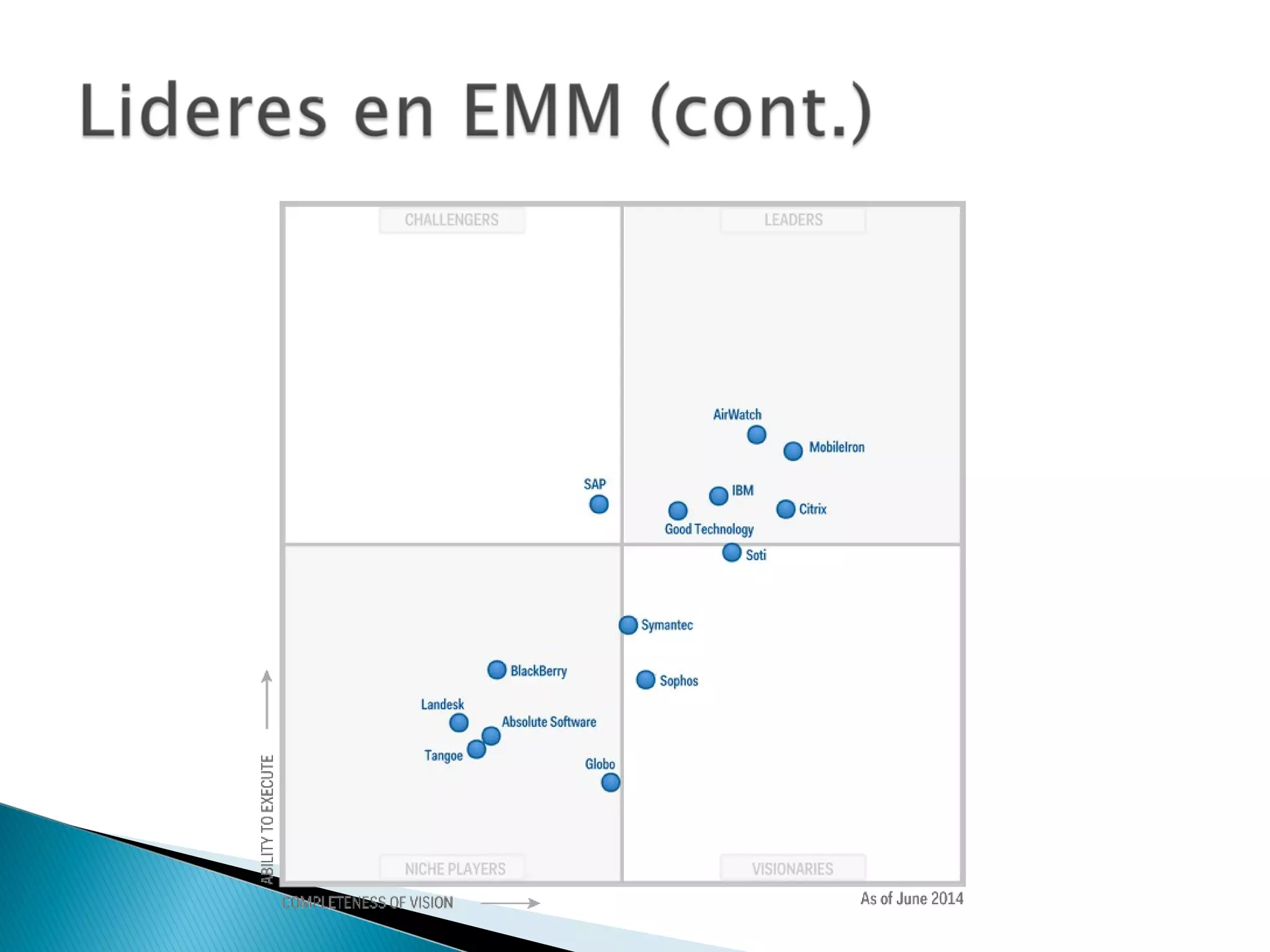

El documento habla sobre la administración de dispositivos móviles en las empresas. Explica que cada vez hay más dispositivos y es necesario prevenir brechas de seguridad. Describe el protocolo OMA DM que permite aprovisionar, configurar y actualizar dispositivos de forma remota usando XML. Finalmente recomienda algunas plataformas de gestión móvil como AirWatch, MobileIron y Maas360 que ofrecen servicios de administración, seguridad y correo corporativo en dispositivos.