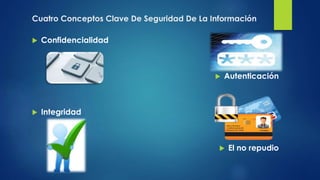

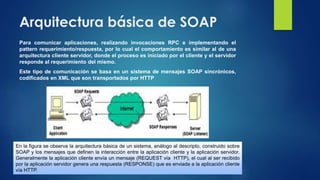

Este documento trata sobre los fundamentos de la seguridad, privacidad y criptografía en aplicaciones móviles. Explica cuatro conceptos clave de seguridad de la información como la confidencialidad, autenticación, integridad y no repudio. También describe prácticas de seguridad como activar el bloqueo automático y controlar las aplicaciones instaladas. Además, aborda temas como la privacidad de datos, servicios web, SOAP, bases de datos accesibles desde dispositivos móviles y tecnologías de