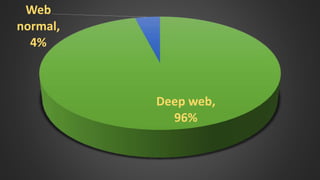

Para acceder a la Deep Web de forma segura, protege tus archivos y privacidad, cubre tu cámara web y evita compartir información personal o comentarios. La Deep Web contiene páginas muy visitadas y la mayor parte de los datos en internet se encuentra en ella y no en la web visible normalmente.