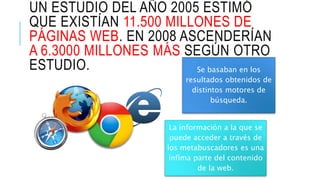

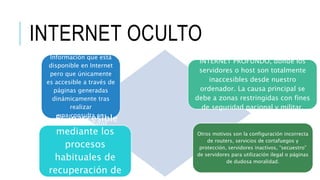

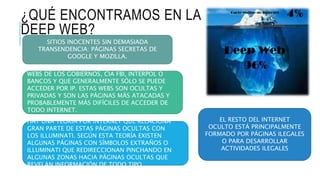

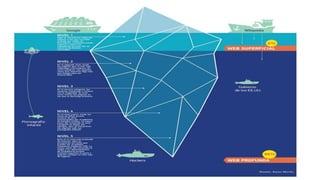

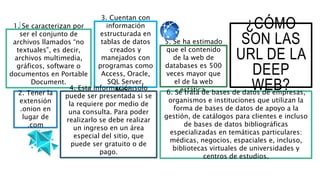

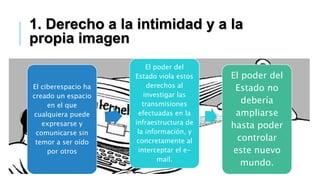

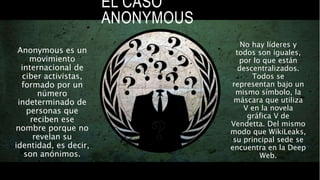

El documento habla sobre la Deep Web y la información oculta en Internet. Explica que la Deep Web es la parte de Internet a la que solo se puede acceder a través de motores de búsqueda especializados o páginas dinámicas y bases de datos, y no a través de los buscadores habituales. También describe algunas herramientas para acceder a la Deep Web de forma anónima, como Tor y Freenet, y cómo se realizan transacciones en la Deep Web a través de bitcoins. Finalmente, analiza cómo la Deep Web defiende derechos