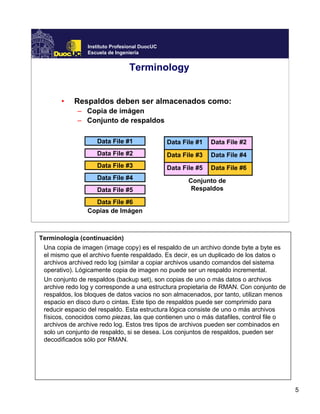

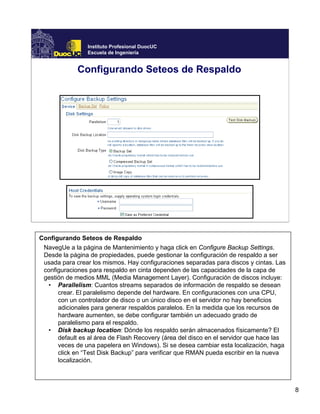

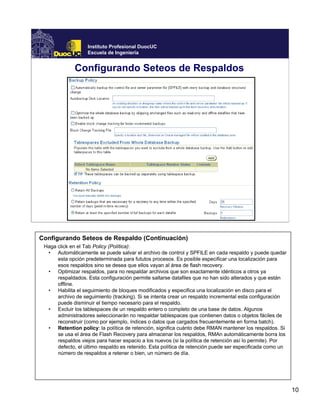

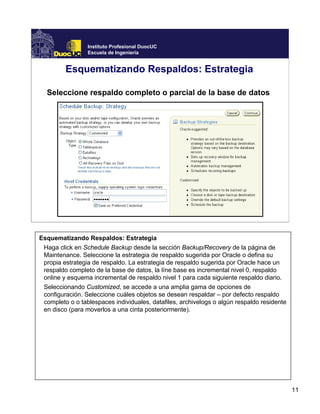

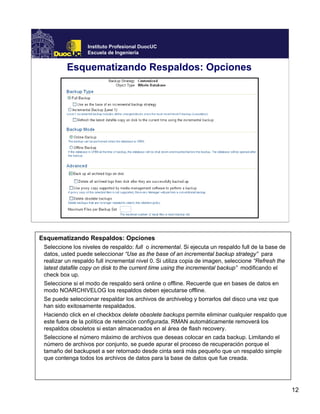

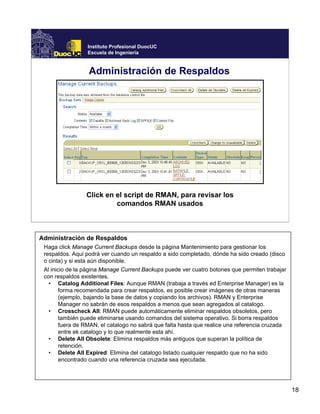

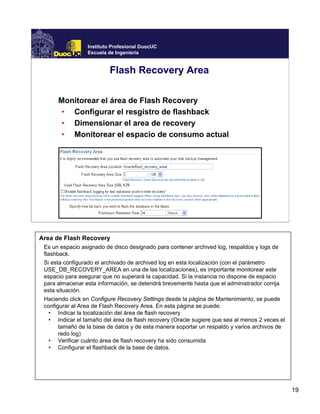

Este documento describe los conceptos y técnicas fundamentales para realizar respaldos de bases de datos Oracle. Explica la terminología clave como respaldos completos, parciales, incrementales y sus diferencias. También describe las herramientas de Oracle como Recovery Manager (RMAN) para automatizar y gestionar respaldos de manera eficiente. Por último, detalla los pasos para configurar las políticas y programar respaldos usando la interfaz gráfica de Enterprise Manager.