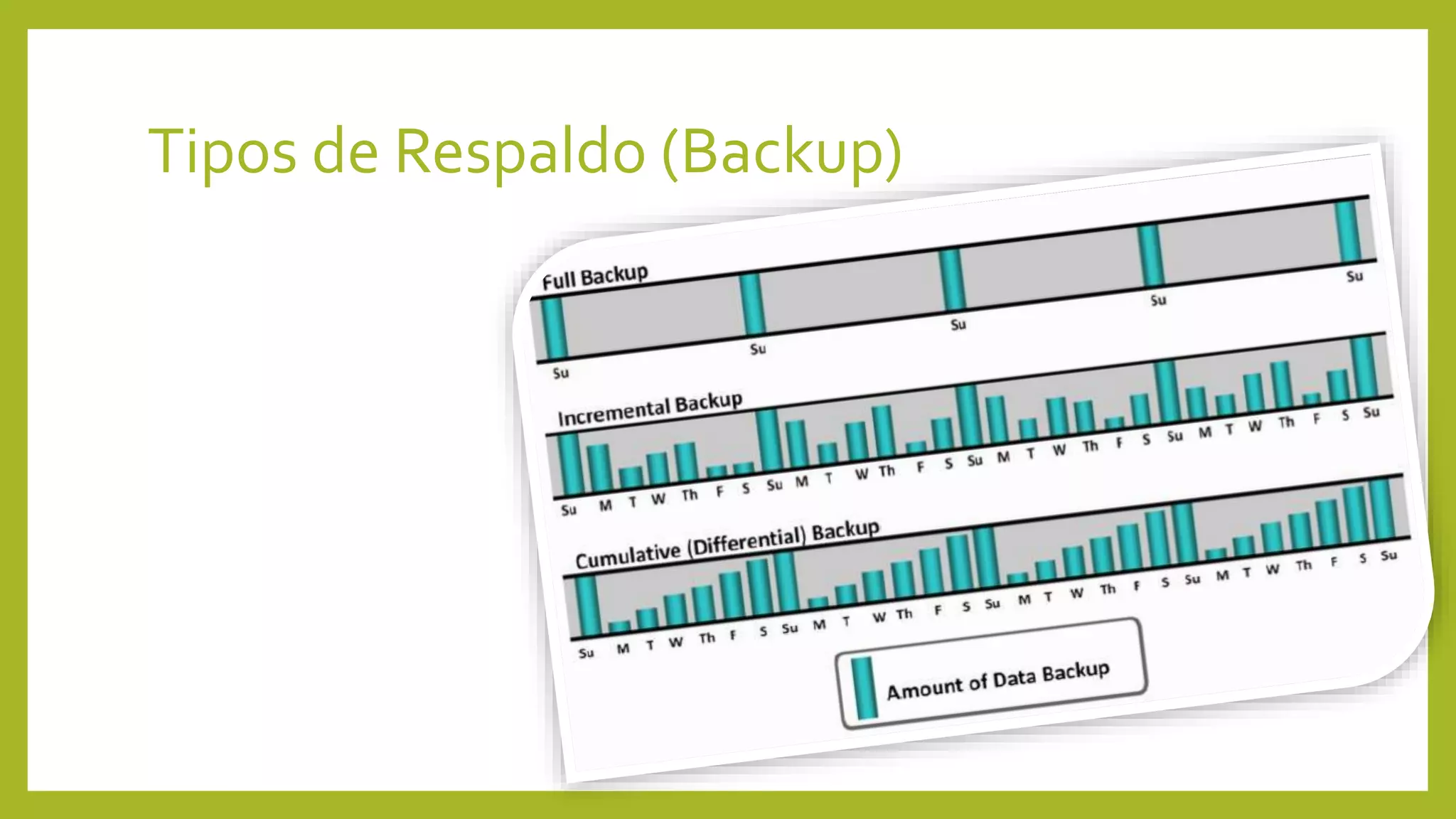

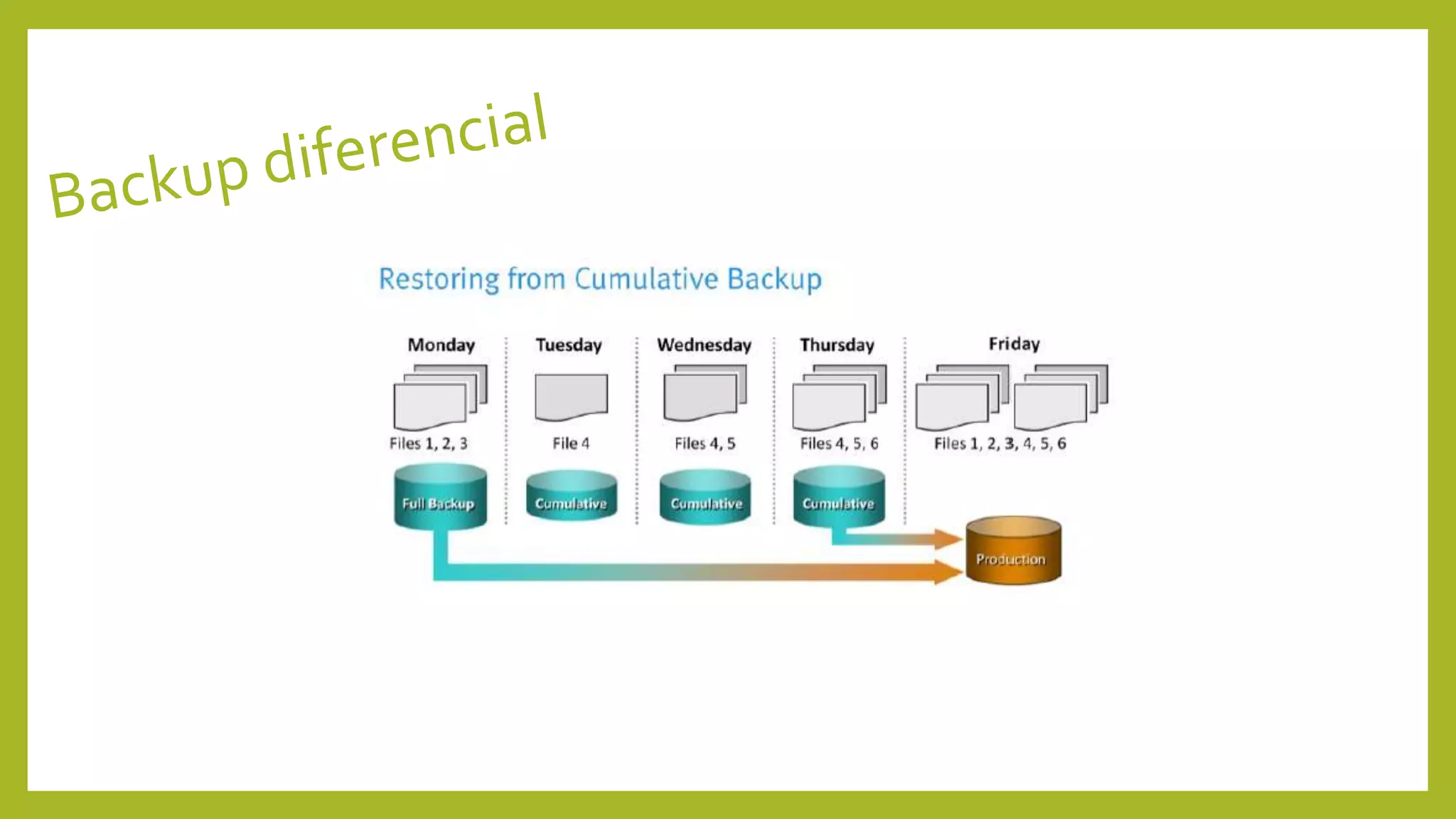

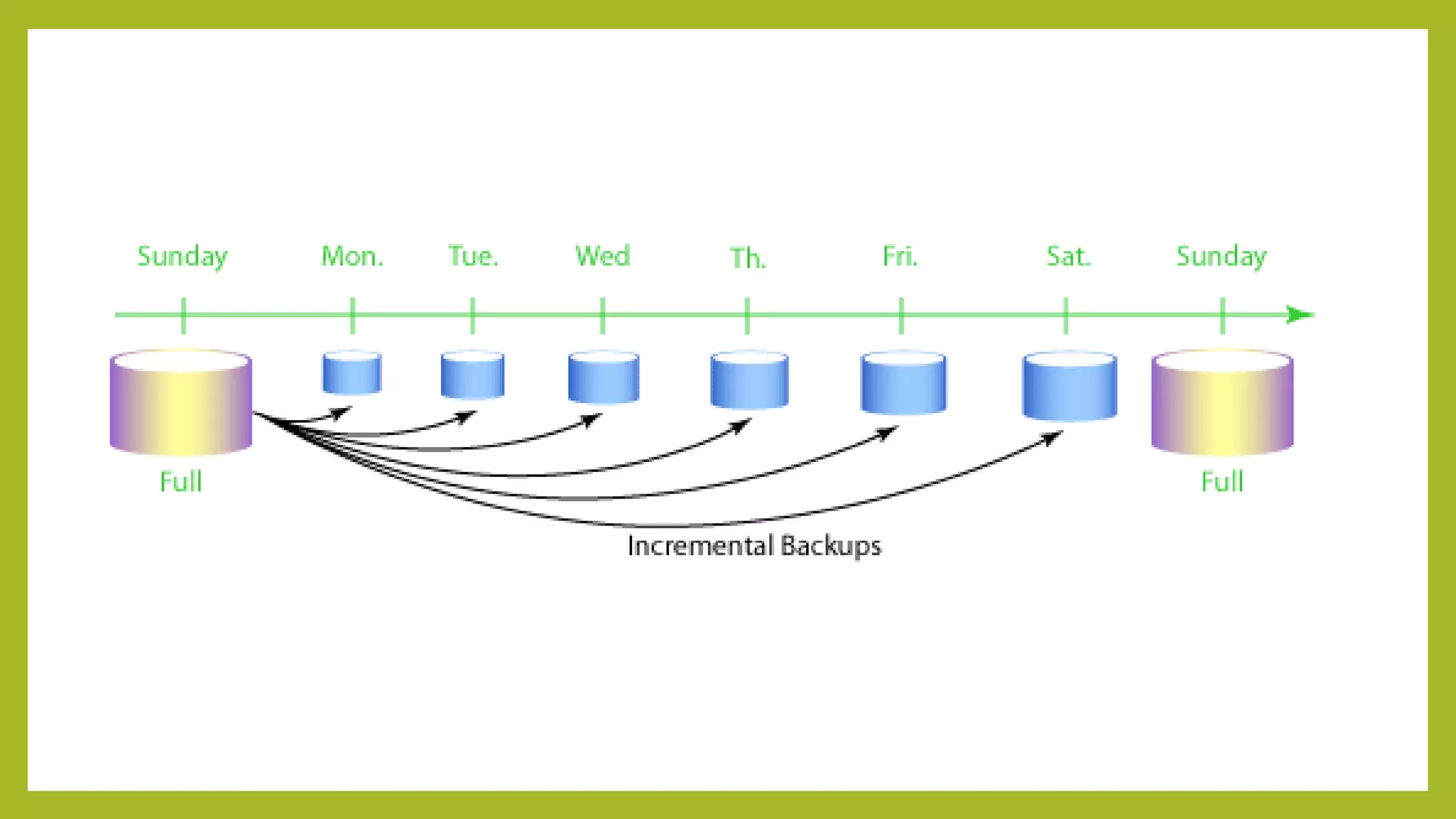

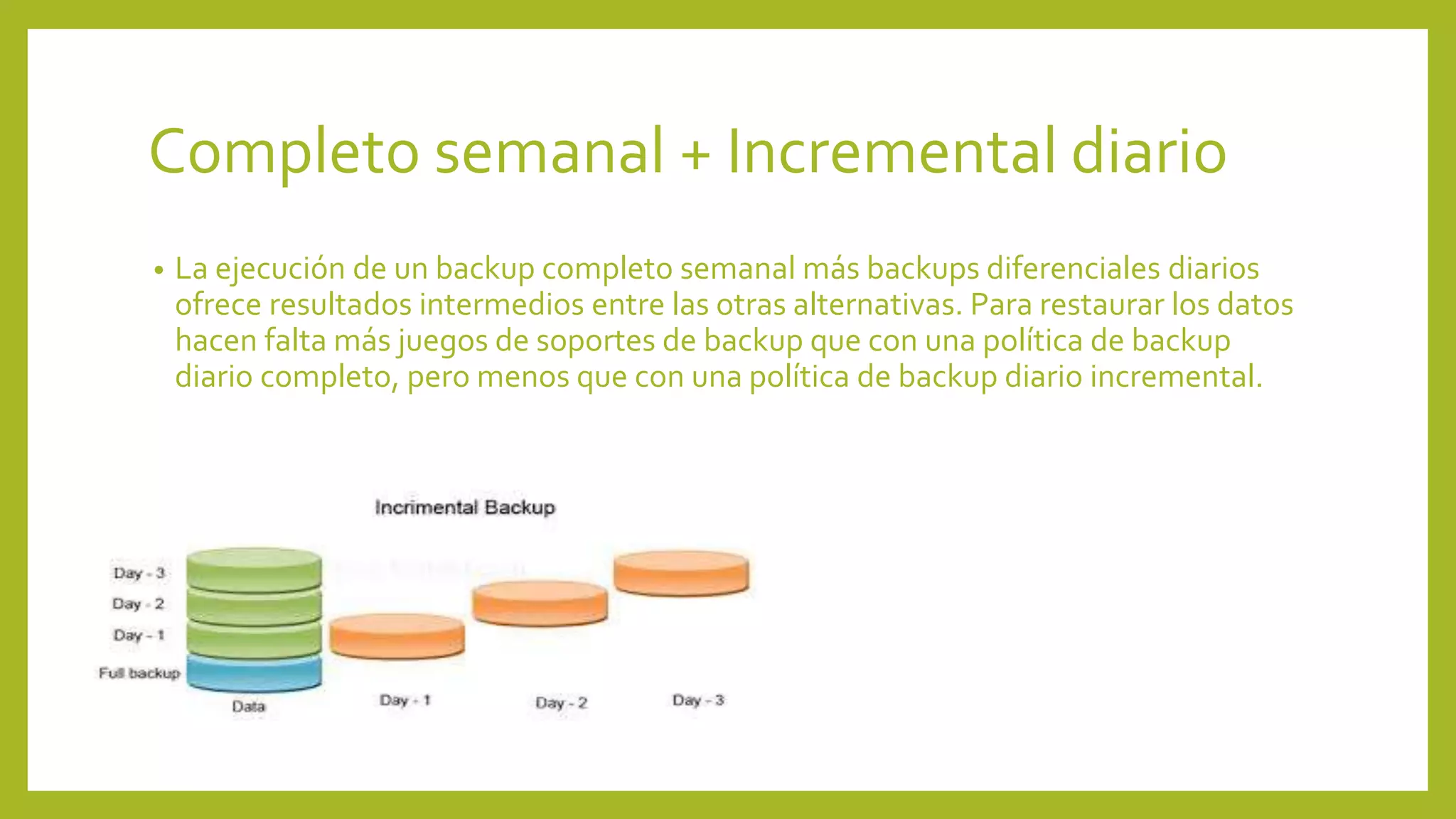

Un documento sobre los backups describe sus objetivos de proteger la información de fallas en el hardware, errores de software y desastres. Explica los tipos de backups completos, diferenciales e incrementales y la importancia de seleccionar un medio de almacenamiento confiable y realizar verificaciones periódicas. Además, presenta casos exitosos y fallidos de compañías que usan sistemas de backup.