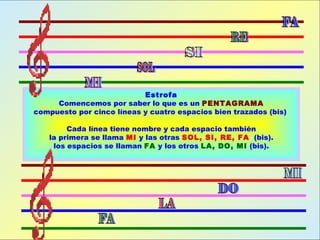

El documento explica los elementos básicos de la música como el pentagrama y los nombres de las líneas y espacios, así como algunos de los próceres importantes en la historia de Venezuela. También describe diversas actividades relacionadas con la música como canto, lectura musical, dirección coral y música tradicional.