El documento describe el protocolo HTTP, incluyendo sus elementos, mensajes de petición y respuesta, códigos de estado, negociación de contenidos, conexiones persistentes y otras características. Explica que HTTP es un protocolo sin estado que funciona sobre TCP y que Apache es el servidor web HTTP más utilizado, siendo software libre y multiplataforma.

![Irontec – Curso Apache

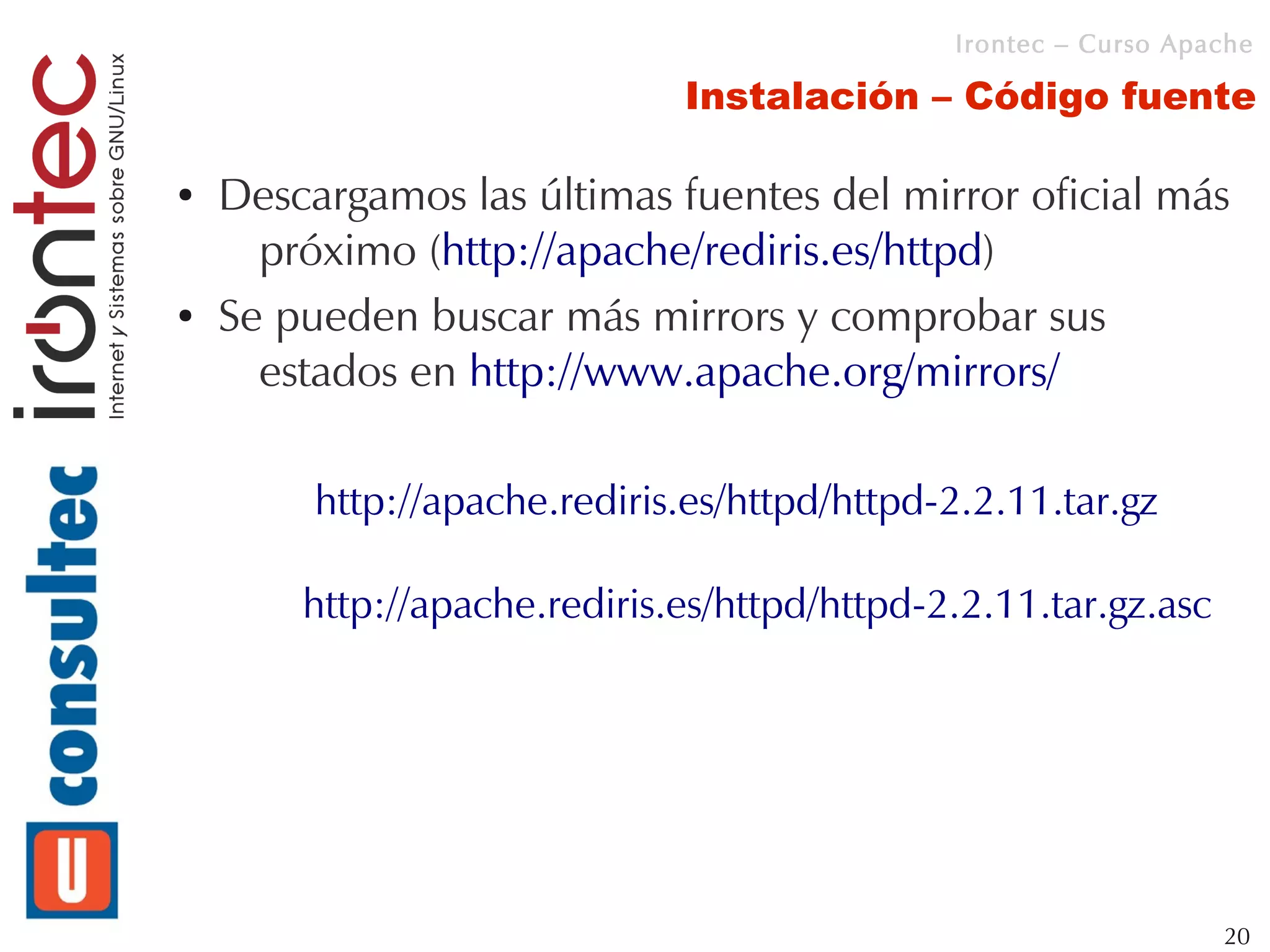

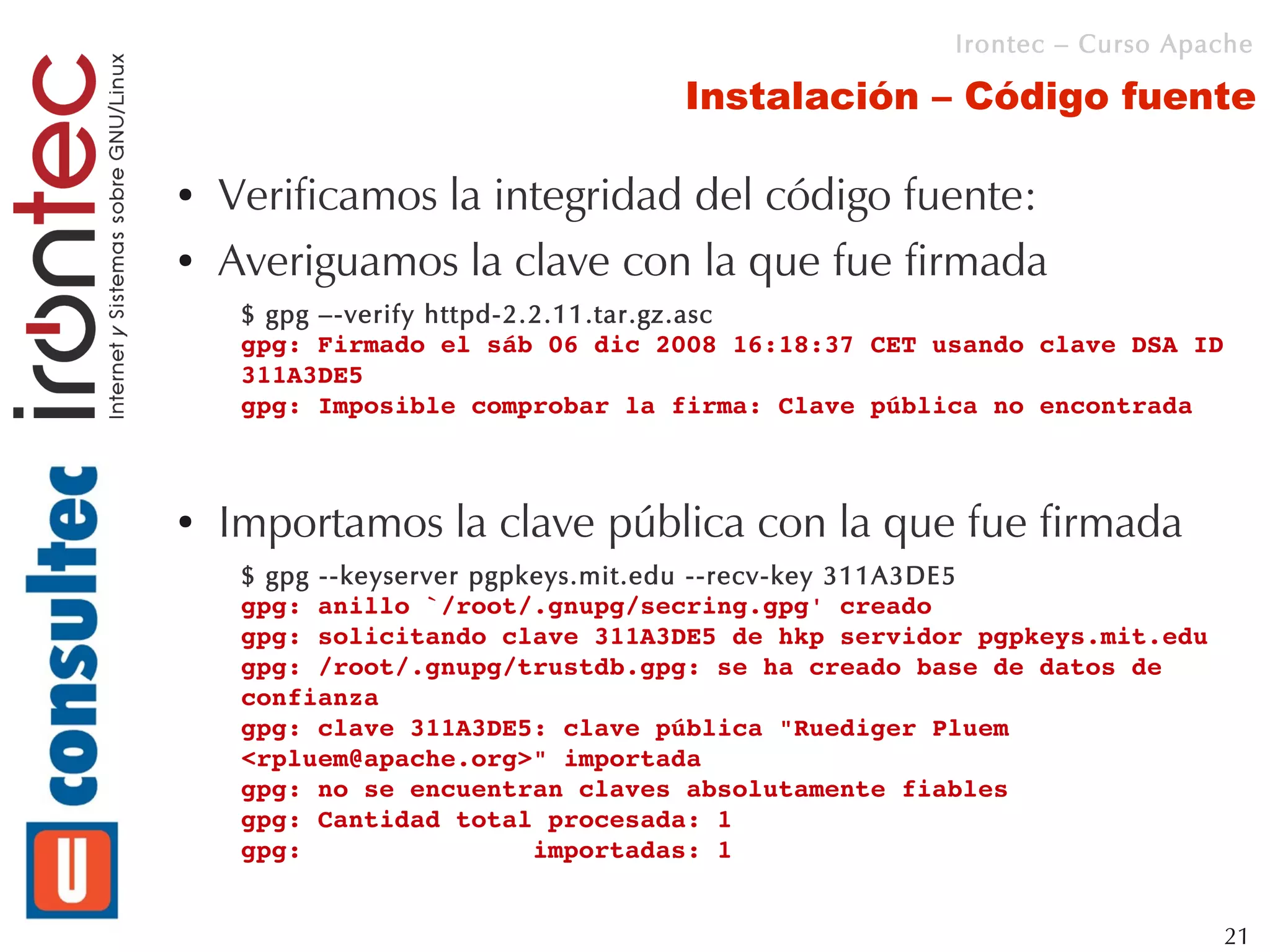

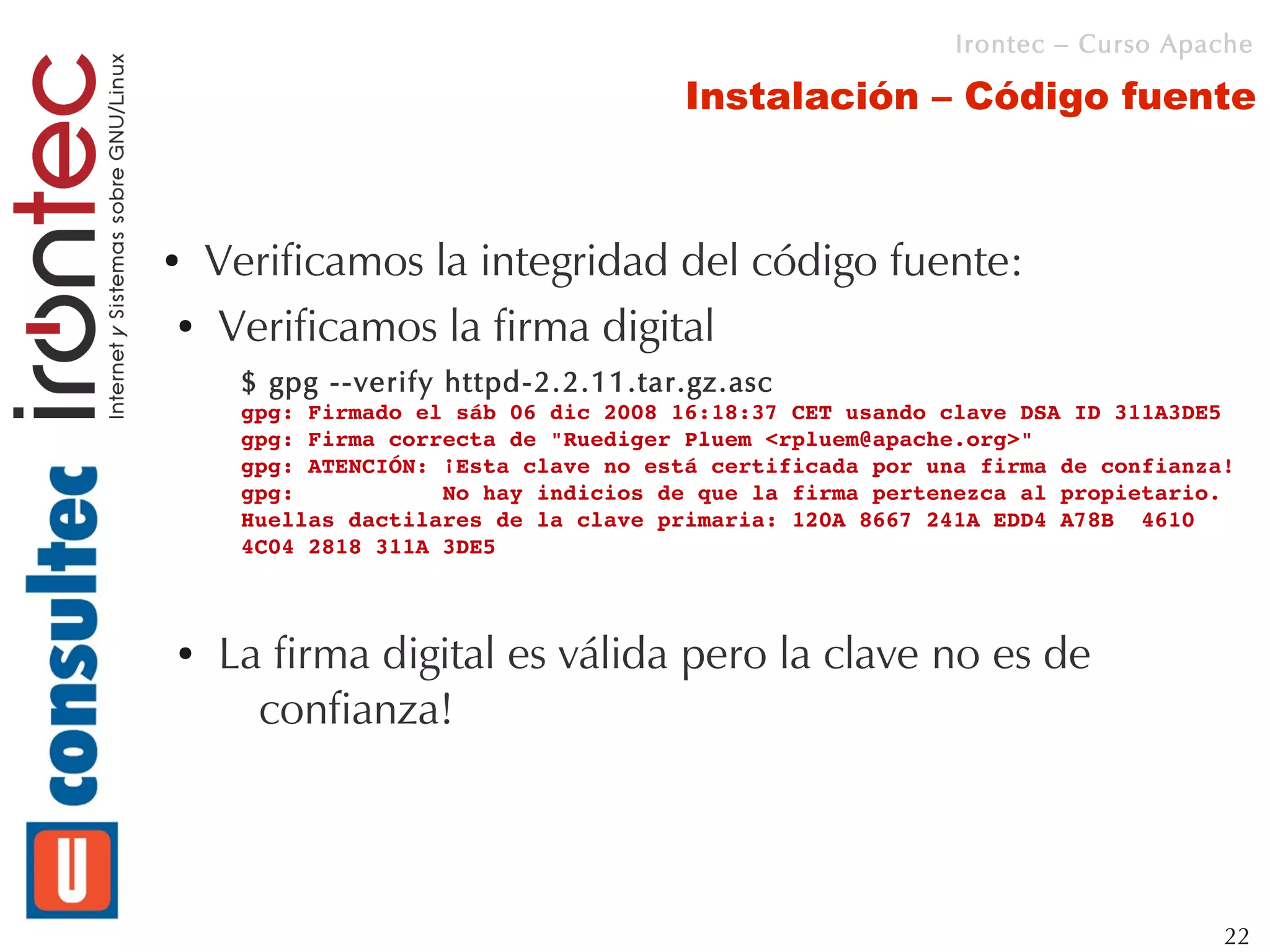

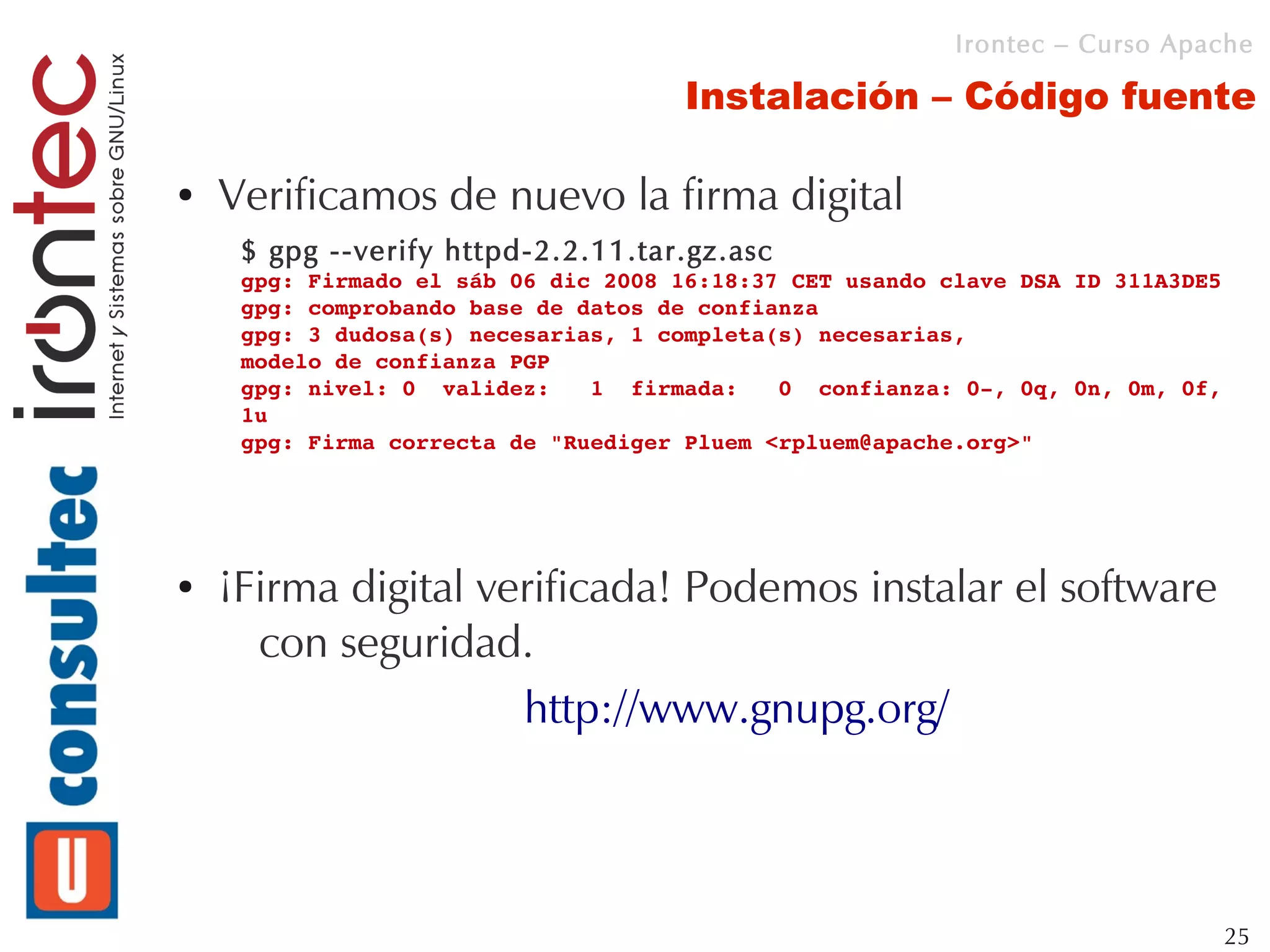

Instalación – Código fuente

● Confiamos en la clave (¿seguro?)

$ gpg --edit-key 10FDE075

pub 1024D/311A3DE5 creado: 20051002 caduca: nunca uso: SCA

confianza: desconocido validez: desconocido

sub 2048g/A21CD598 creado: 20051002 caduca: nunca uso: E

[desconocida] (1). Ruediger Pluem <rpluem@apache.org>

Orden> trust

pub 1024D/311A3DE5 creado: 20051002 caduca: nunca uso: SCA

confianza: desconocido validez: desconocido

sub 2048g/A21CD598 creado: 20051002 caduca: nunca uso: E

[desconocida] (1). Ruediger Pluem <rpluem@apache.org>

Por favor, decida su nivel de confianza en que este usuario

verifique correctamente las claves de otros usuarios (mirando

pasaportes, comprobando huellas dactilares en diferentes fuentes...)

1 = No lo sé o prefiero no decirlo

2 = NO tengo confianza

3 = Confío un poco

4 = Confío totalmente

5 = confío absolutamente

m = volver al menú principal

23](https://image.slidesharecdn.com/apacheavanzado-100415111624-phpapp01/75/Apache-avanzado-23-2048.jpg)

![Irontec – Curso Apache

Instalación – Código fuente

● Continuamos...

¿Su decisión? 5

¿De verdad quiere asignar absoluta confianza a esta clave? (s/N) s

pub 1024D/311A3DE5 creado: 20051002 caduca: nunca uso: SCA

confianza: absoluta validez: desconocido

sub 2048g/A21CD598 creado: 20051002 caduca: nunca uso: E

[desconocida] (1). Ruediger Pluem <rpluem@apache.org>

Por favor, advierta que la validez de clave mostrada no es necesariamente

correcta a menos de que reinicie el programa.

24](https://image.slidesharecdn.com/apacheavanzado-100415111624-phpapp01/75/Apache-avanzado-24-2048.jpg)

![Irontec – Curso Apache

Instalación – Código fuente

● Los módulos estáticos son módulos incluidos en

tiempo de compilación:

● Para conocer que módulos hay incluidos en el binario

compilado podemos hacerlo con:

– Instalado desde las fuentes:

/usr/local/apache2/bin/httpd -l

Compiled-in modules:

http_core.c

mod_env.c

[...]

– Instalado en Debian desde apt:

/usr/sbin/apache2 -l

Compiled-in modules:

core.c

mod_so.c

29](https://image.slidesharecdn.com/apacheavanzado-100415111624-phpapp01/75/Apache-avanzado-29-2048.jpg)

![Irontec – Curso Apache

Configuración

● CustomLog tiene la siguiente sintaxis:

CustomLog logs/access_log "%h %l %u %t "%r" %>s %b"

● En primer lugar se indica la directiva, el fichero de

destino y entrecomillado el formato que tendrá.

● Para definir el formato se está haciendo uso de la

directiva LogFormat

http://httpd.apache.org/docs/2.2/mod/mod_log_config.html#formats

● Cread el log de Acceso en /tmp/acceso con el siguiente

formato:

192.168.1.101 - [27/Feb/2009:15:10:04 +0100]

● Los logs de error se definen con ErrorLog.

● Cread el log de Error en /tmp/error con el formato

anterior.

50](https://image.slidesharecdn.com/apacheavanzado-100415111624-phpapp01/75/Apache-avanzado-50-2048.jpg)

![Irontec – Curso Apache

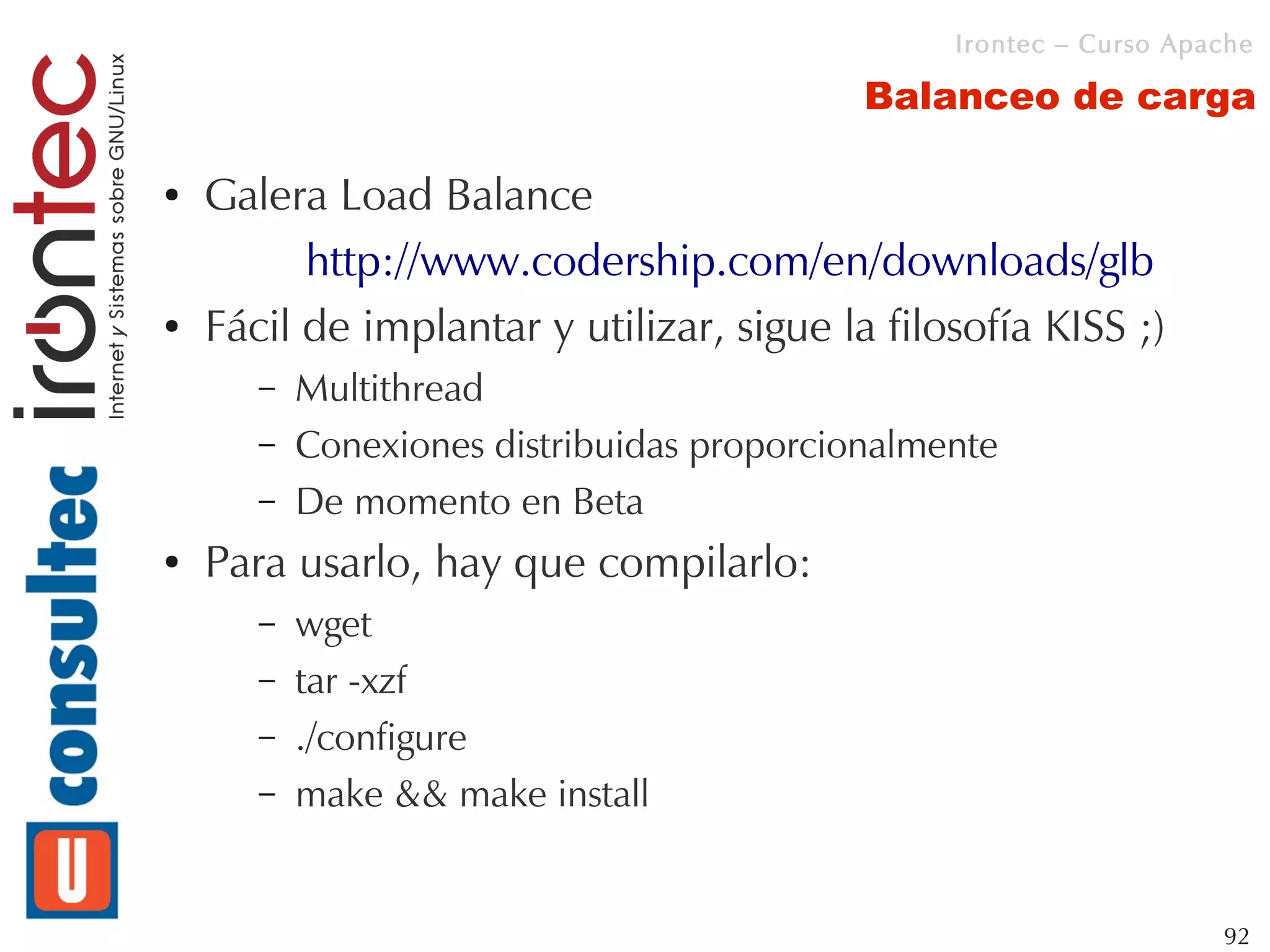

Balanceo de carga

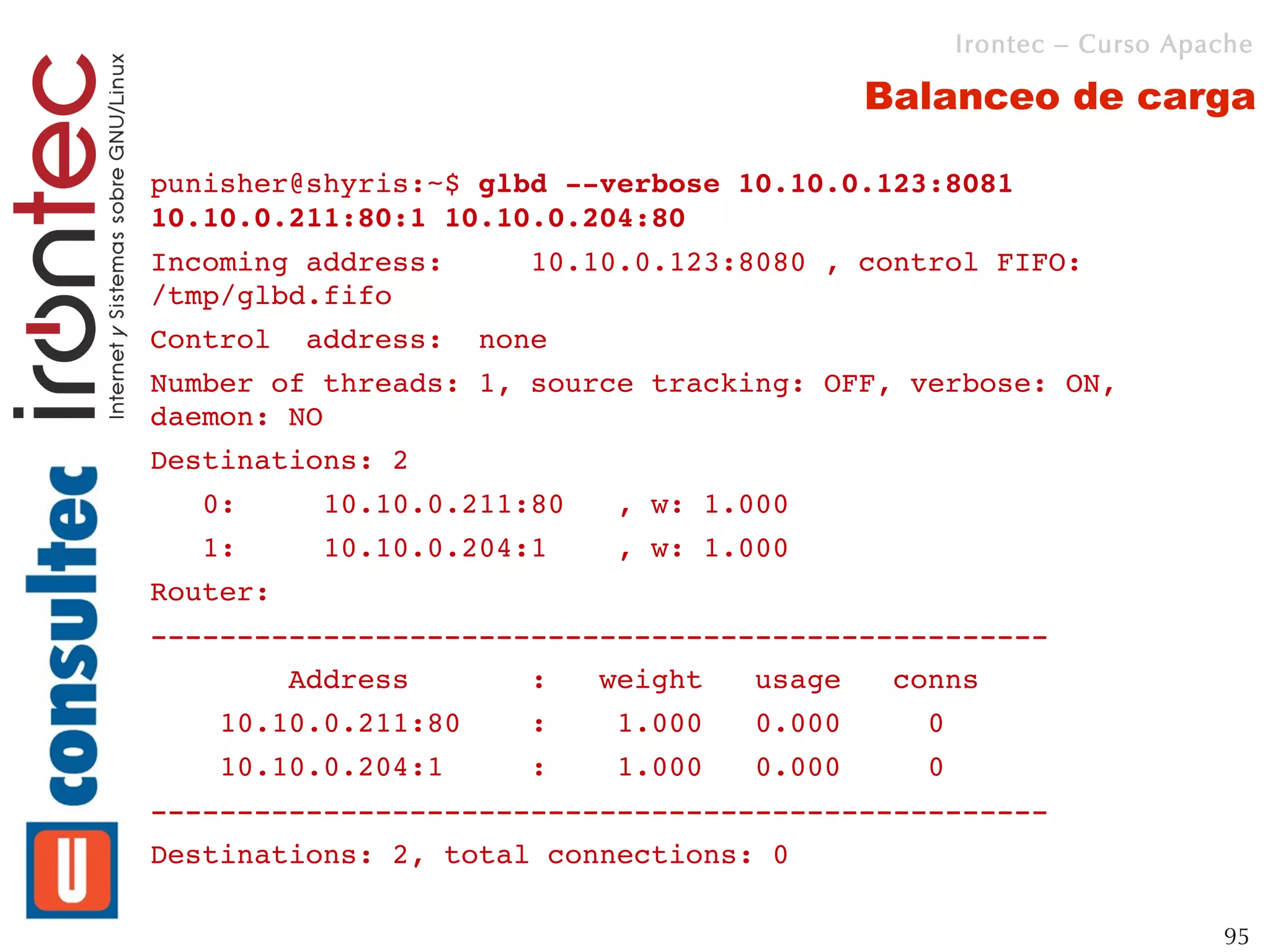

punisher@shyris:~$ glbd help

Usage:

glbd [OPTIONS] LISTEN_ADDRESS [DESTINATION_LIST]

OPTIONS:

help this help message.

daemon run as a daemon.

fifo <fifo name> name of the FIFO file for control.

control [HOST:]PORT listen for control requests on this address.

threads N number of working threads (connection pools).

source_tracking turn on source tracking: route connections from

one

source to the same destination.

verbose turn on verbose reporting.

version print program version.

LISTEN_ADDRESS:

[IP:]PORT where to listen for incoming TCP connections.

DESTINATION_LIST:

[H1[:P1[:W1]]] [H2[:P2[:W2]]]... a spaceseparated list of destinations

in the form address:port:weight.

93](https://image.slidesharecdn.com/apacheavanzado-100415111624-phpapp01/75/Apache-avanzado-93-2048.jpg)

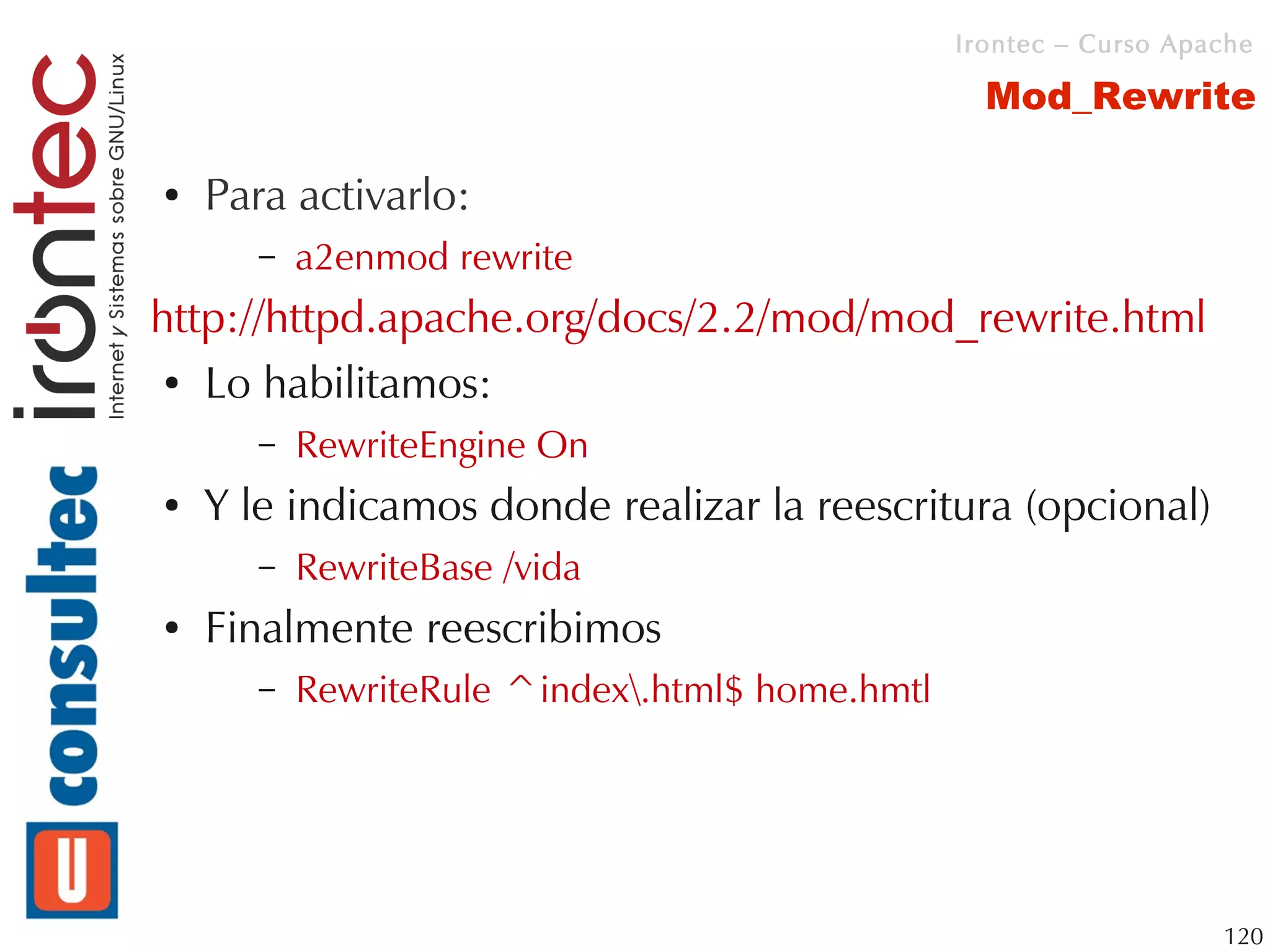

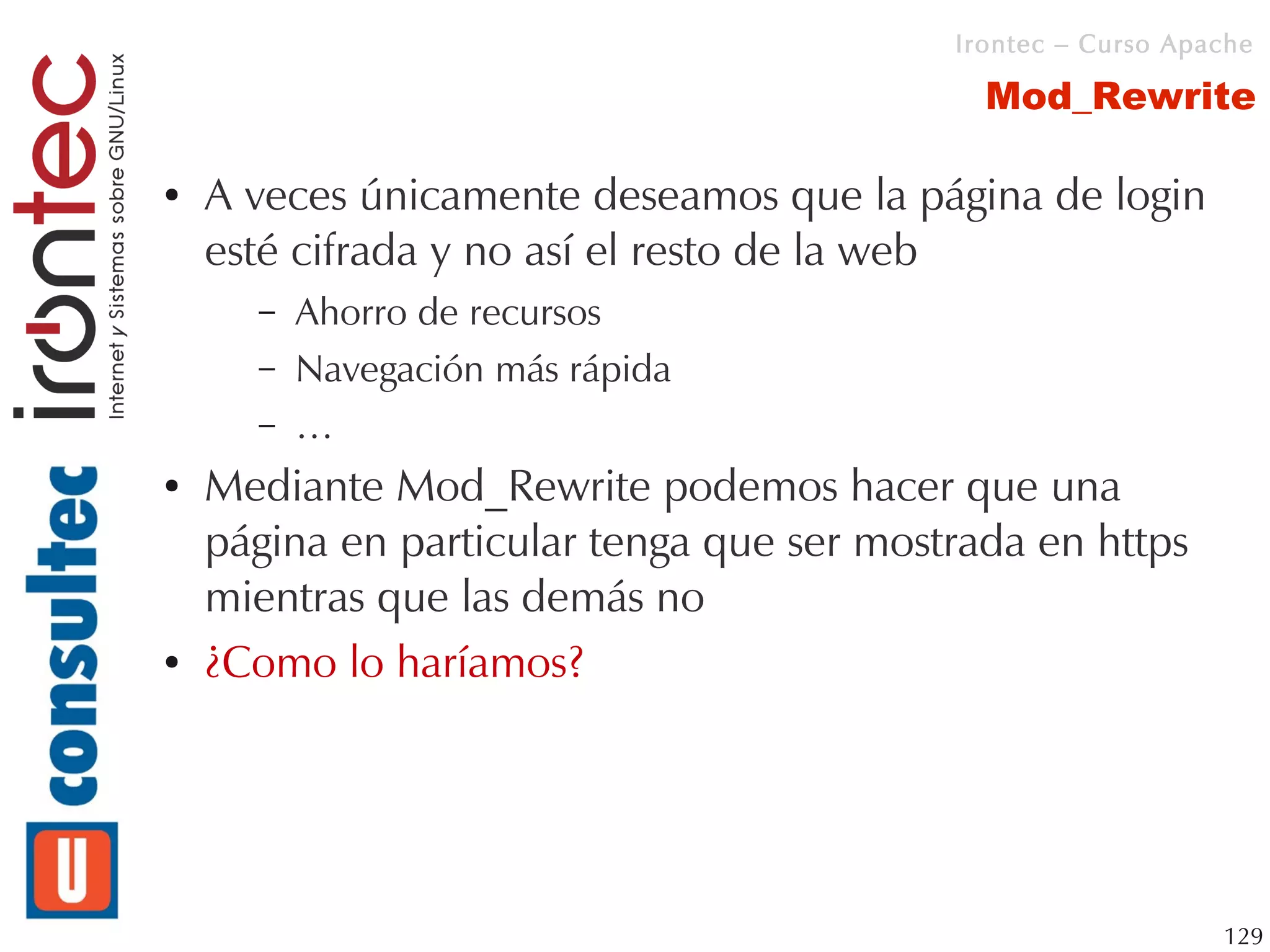

![Irontec – Curso Apache

Mod_Rewrite

● Podemos poner unas condiciones para la ejecución de

las reglas con RewriteCond:

– RewriteCond %{HTTP_USER_AGENT} firefox [NC]

– RewriteRule ^/$ firefox.html

● Si se cumple la condición “HTTP_USER_AGENT

incluye la palabra firefox” se reenvía la petición a

firefox.html

● Con [NC] lo hacemos Case Insensitive

● Con [OR] podemos concatenar condiciones

● Vamos a hacer que todas las peticiones que no

sean https muestren un mensaje de error

121](https://image.slidesharecdn.com/apacheavanzado-100415111624-phpapp01/75/Apache-avanzado-121-2048.jpg)

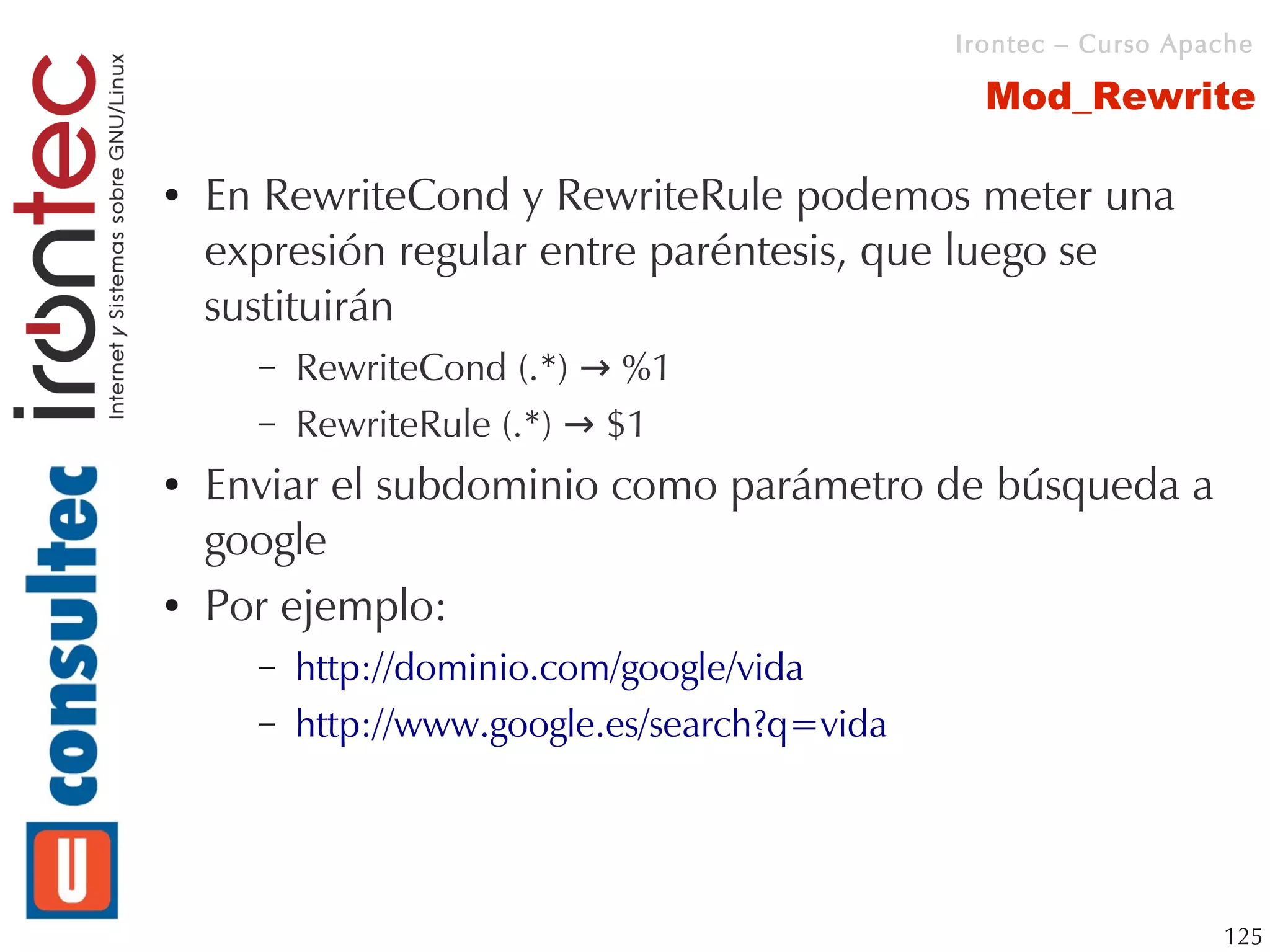

![Irontec – Curso Apache

Mod_Rewrite

RewriteCond %{HTTPS} !^on$ [NC]

RewriteRule . nossl.html

122](https://image.slidesharecdn.com/apacheavanzado-100415111624-phpapp01/75/Apache-avanzado-122-2048.jpg)

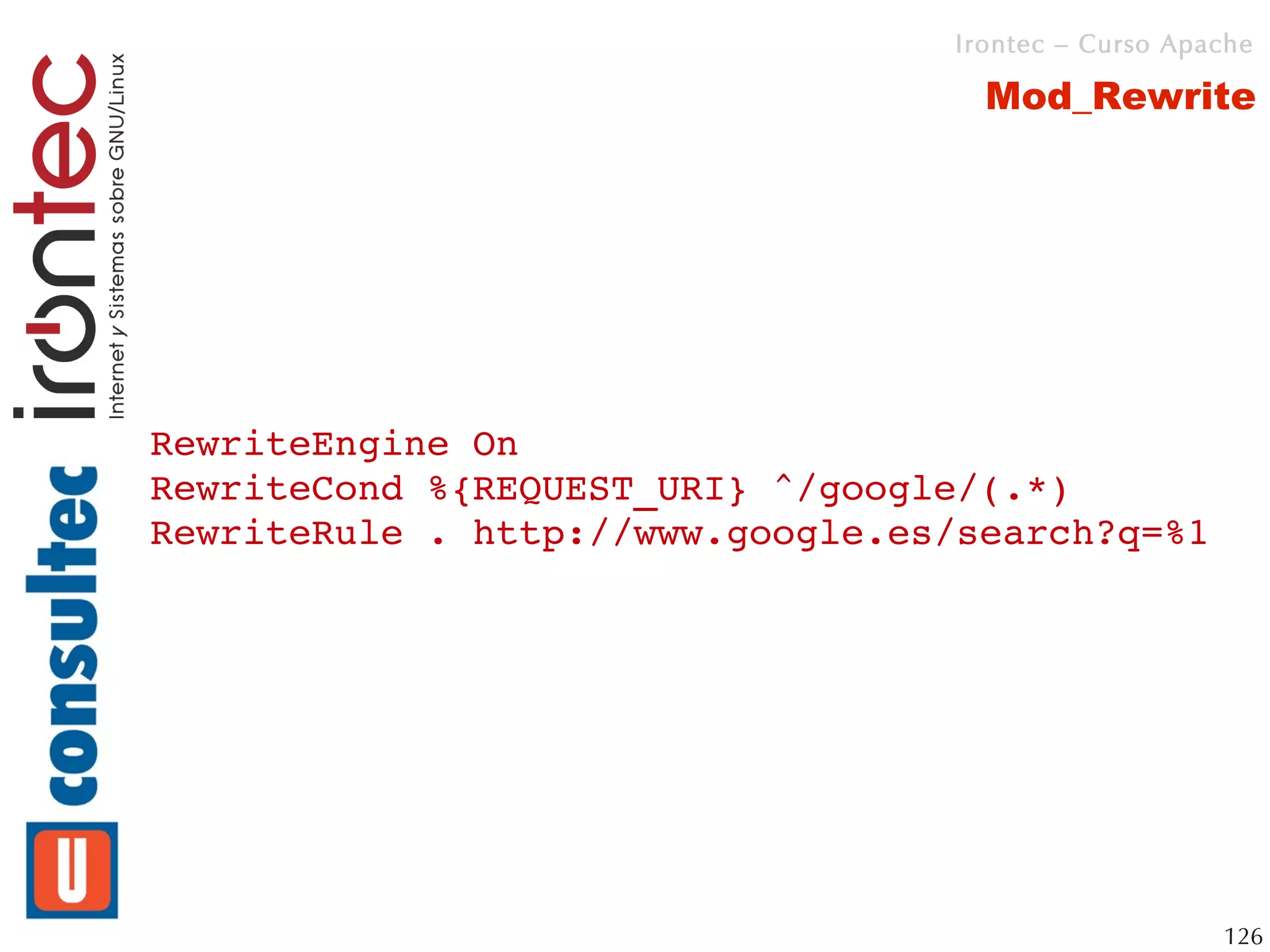

![Irontec – Curso Apache

Mod_Rewrite

● RewriteRule también dispone de flags:

– [F] prohibe el acceso (403)

– [G] marca la URL como no existente (401)

– [L] aplica la regla y termina, no sigue aplicando las restantes

– [N] vuelve a empezar la reescritura desde el principio

– [NC] no importa mayúsculas/minúsculas

– [R] marca redirect (302)

– [S=num] ignora el siguiente número (num) de reglas

● Denegadme el acceso a mi IP, solamente si

uso Firefox

123](https://image.slidesharecdn.com/apacheavanzado-100415111624-phpapp01/75/Apache-avanzado-123-2048.jpg)

![Irontec – Curso Apache

Mod_Rewrite

RewriteEngine On

RewriteCond %{HTTP_USER_AGENT} firefox [NC]

RewriteCond %{REMOTE_ADDR} ^10.10.0.123

RewriteRule (.*) $1 [F]

124](https://image.slidesharecdn.com/apacheavanzado-100415111624-phpapp01/75/Apache-avanzado-124-2048.jpg)

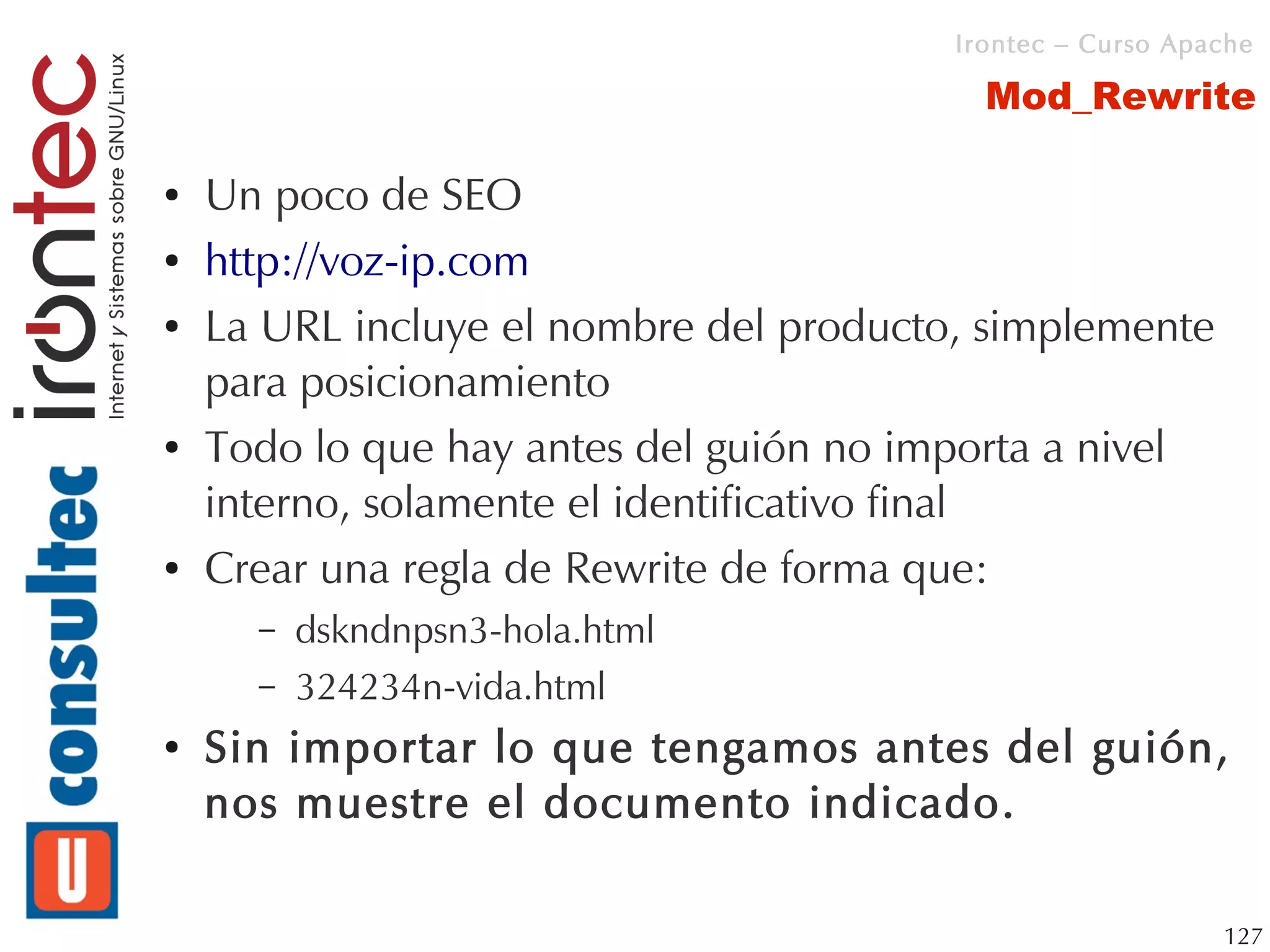

![Irontec – Curso Apache

Mod_Rewrite

<Directory /var/www/inicio>

RewriteEngine On

RewriteCond %{REQUEST_URI} ^(.*)login.html

RewriteCond %{HTTPS} !^on$ [NC]

RewriteRule . https://%{HTTP_HOST}%{REQUEST_URI} [L]

RewriteCond %{REQUEST_URI} !^(.*)login.html

RewriteCond %{HTTPS} ^on$ [NC]

RewriteRule . http://%{HTTP_HOST}%{REQUEST_URI} [L]

</Directory>

130](https://image.slidesharecdn.com/apacheavanzado-100415111624-phpapp01/75/Apache-avanzado-130-2048.jpg)