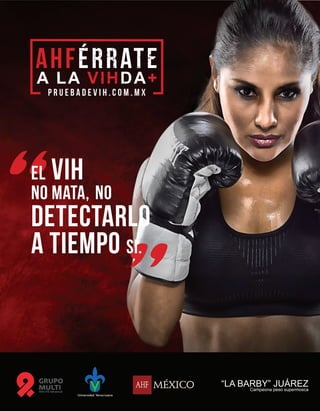

B juarez poster_90x70

•

0 recomendaciones•53 vistas

Campaña AHFÉRRATE A LA VIDA

Denunciar

Compartir

Denunciar

Compartir

Descargar para leer sin conexión

Recomendados

Targeted Visual Content Recognition Using Multi-Layer Perceptron Neural Network

Visual Content Recognition has become an attractive research oriented field of computer vision and machine learning for the last few decades. The focus of this work is monument recognition. Imagesof significant locations captured and maintainedas data bases can be used by the travelers before visiting the places. They can use images of a famous building to know the description of the building. In all these applications, the visual content recognition plays a key role. Humans can learn the contents of the images and quickly identify them by seeing again. In this paper we present a constructive training algorithm for Multi-Layer Perceptron Neural Network (MLPNN) applied to a set of targeted object recognition applications. The target set consists of famous monuments in India for travel guide applications. The training data set (TDS) consists 3000 images. The Gist features are extracted for the images. These are given to the neural network during training phase.The mean square error (MSE) on the training data is computed and used as metric to adjust the weights of the neural network,using back propagation algorithm. In the constructive learning, if the MSE is less than a predefined value, the number of hidden neurons is increased. Input patterns are trained incrementally until all patterns of TDS are presented and learned. The parameters or weights obtained during the training phase are used in the testing phase, in which new untrained images are given to the neural network for recognition. If the test image is recognized, the details of the image will also be displayed. The performance accuracy of this method is found to be 95%

A NOVEL BOOTH WALLACE MULTIPLIER FOR DSP APPLICATIONS

Multipliers have great importance in both digital signal processors and microprocessors. So designing a high speed multiplier is the need of the hour. There are several methods available to speed up a multiplier. This paper incorporates pipelining technique to a multiplier for improving its performance. The multiplier under consideration is Booth Wallace multiplier. A comparison between pipelined and non-pipelined booth Wallace multiplier in terms of delay and area utilization were also done in this work. Verilog HDL has been used for the coding. Xilinx ISE 14.2 design suite is used for synthesizing the code.

Grassroots acoustica foundation presents jane bolduc real live girl in venice

Jane Bolduc has come up with her new CD album named ‘Real Live Girl’ and partners with Grassroots Acoustica Foundation for release of her new album at a charity fund raising event held at the very famous visual arts center ‘Electric lodge’ located at 1416 electric avenue, Venice, California 9029.

Prediction of Case Loss Due to Machine Downtime in Nigerian Bottling Company

Statistical analysis of five years record in a bottling company was carried out during which the production in the company was at its peak and cost has remain fairly stable (1987 to 1991). Most of the maintenance failures resulting in downtime are attributed to filler, crowner and washer, hence additional maintenance effort toward these machines can significantly cut down on downtime loses. A strong correlation is established between time lost and case lost (r=0.938, p=0.000) with a linear relationship of . Thus a fair knowledge of the expected time lost within a period can be used in predicting the case lost thereby making the needed adjustment in production planning to meet up required production targets.

Lightning Acquisition and Processing On Sensor Node Using NI cRIO

In this paper, we propose a digital design implementation for continuous real time data acquisition in case of a lightning event. The proposed system is capable of acquiring the lightning data at the rate of 1 MS/s on the FPGA. The system is also capable of providing very accurate timestamps in microsecond’s resolution. The data logging is carried out continuously on the PC using the TDMS file format with each and every sample being timestamped. The entire acquisition design is being implemented using NI cRIO hardware. The components of this assembly consist of the cRIO-9030 chassis , which contains a Kintex-7 FPGA , NI 9223 which is a sixteen bit ADC module, along with the NI 9467 which is a GPS module with the receiver antenna, it is used for accurate timestamping. The analog front end has been already developed, it comprises of an anti aliasing filter ,Low Noise Amplifiers and level shifters which can provide the signal with necessary gain to be processed by the digital section. The output of the analog front end is then fed to the NI 9223 four channel ADC module for sampling at 1MS/s. The samples along with their respective timestamps would be processed for identifying probable lightning data chunks on a preliminary basis which would then be transmitted over an Ethernet interface to the Central Processing system using Network Streams. The proposed digital design implementation for the entire acquisition system on the FPGA is briefly discussed in this paper

Recomendados

Targeted Visual Content Recognition Using Multi-Layer Perceptron Neural Network

Visual Content Recognition has become an attractive research oriented field of computer vision and machine learning for the last few decades. The focus of this work is monument recognition. Imagesof significant locations captured and maintainedas data bases can be used by the travelers before visiting the places. They can use images of a famous building to know the description of the building. In all these applications, the visual content recognition plays a key role. Humans can learn the contents of the images and quickly identify them by seeing again. In this paper we present a constructive training algorithm for Multi-Layer Perceptron Neural Network (MLPNN) applied to a set of targeted object recognition applications. The target set consists of famous monuments in India for travel guide applications. The training data set (TDS) consists 3000 images. The Gist features are extracted for the images. These are given to the neural network during training phase.The mean square error (MSE) on the training data is computed and used as metric to adjust the weights of the neural network,using back propagation algorithm. In the constructive learning, if the MSE is less than a predefined value, the number of hidden neurons is increased. Input patterns are trained incrementally until all patterns of TDS are presented and learned. The parameters or weights obtained during the training phase are used in the testing phase, in which new untrained images are given to the neural network for recognition. If the test image is recognized, the details of the image will also be displayed. The performance accuracy of this method is found to be 95%

A NOVEL BOOTH WALLACE MULTIPLIER FOR DSP APPLICATIONS

Multipliers have great importance in both digital signal processors and microprocessors. So designing a high speed multiplier is the need of the hour. There are several methods available to speed up a multiplier. This paper incorporates pipelining technique to a multiplier for improving its performance. The multiplier under consideration is Booth Wallace multiplier. A comparison between pipelined and non-pipelined booth Wallace multiplier in terms of delay and area utilization were also done in this work. Verilog HDL has been used for the coding. Xilinx ISE 14.2 design suite is used for synthesizing the code.

Grassroots acoustica foundation presents jane bolduc real live girl in venice

Jane Bolduc has come up with her new CD album named ‘Real Live Girl’ and partners with Grassroots Acoustica Foundation for release of her new album at a charity fund raising event held at the very famous visual arts center ‘Electric lodge’ located at 1416 electric avenue, Venice, California 9029.

Prediction of Case Loss Due to Machine Downtime in Nigerian Bottling Company

Statistical analysis of five years record in a bottling company was carried out during which the production in the company was at its peak and cost has remain fairly stable (1987 to 1991). Most of the maintenance failures resulting in downtime are attributed to filler, crowner and washer, hence additional maintenance effort toward these machines can significantly cut down on downtime loses. A strong correlation is established between time lost and case lost (r=0.938, p=0.000) with a linear relationship of . Thus a fair knowledge of the expected time lost within a period can be used in predicting the case lost thereby making the needed adjustment in production planning to meet up required production targets.

Lightning Acquisition and Processing On Sensor Node Using NI cRIO

In this paper, we propose a digital design implementation for continuous real time data acquisition in case of a lightning event. The proposed system is capable of acquiring the lightning data at the rate of 1 MS/s on the FPGA. The system is also capable of providing very accurate timestamps in microsecond’s resolution. The data logging is carried out continuously on the PC using the TDMS file format with each and every sample being timestamped. The entire acquisition design is being implemented using NI cRIO hardware. The components of this assembly consist of the cRIO-9030 chassis , which contains a Kintex-7 FPGA , NI 9223 which is a sixteen bit ADC module, along with the NI 9467 which is a GPS module with the receiver antenna, it is used for accurate timestamping. The analog front end has been already developed, it comprises of an anti aliasing filter ,Low Noise Amplifiers and level shifters which can provide the signal with necessary gain to be processed by the digital section. The output of the analog front end is then fed to the NI 9223 four channel ADC module for sampling at 1MS/s. The samples along with their respective timestamps would be processed for identifying probable lightning data chunks on a preliminary basis which would then be transmitted over an Ethernet interface to the Central Processing system using Network Streams. The proposed digital design implementation for the entire acquisition system on the FPGA is briefly discussed in this paper

An Optimized Parallel Mixcolumn and Subbytes design in Lightweight Advanced E...

This paper presents a high speed, FPGA implementation of AES Encryption and Decryption (acronym for Advance Encryption Standard, also known as Rijndael Algorithm) in which the different steps of AES is applied in a parallel manner. This implementation can reduce the latency in which the process of implementation is reduced in a drastic manner. The paper deals with a comparison of the normal implementation of steps of AES and the parallel implementation. Inorder to increase the throughput of the AES encryption process the latency of the AES process should be reduced. Among Add Round Key, Sub Bytes, Shift Rows and Mix Columns, Sub Bytes and Mix Columns produce more latency. The execution delay of Mix Columns results in 60 percent of the total latency. Therefore Parallel Mix Columns is used inorder to reduce the latency. In this the block computes one column at a time such that the four columns are executed at the same time rather than each byte executing at a time. In Parallel Sub Bytes, four columns are executed at the same time rather than each byte executing at a time, this reduces the latency. Encryption is the process of encoding information so it cannot be read by hackers. The information is encrypted using algorithms and is converted into unreadable form, called cipher text. The authorized person will decode the information using decryption algorithms. The cryptography algorithms are of three types -symmetric cryptography (using 1 key for encryption/decryption), asymmetric cryptography (using 2 different keys for encryption/decryption), and cryptographic hash functions using no keys (the key is not a separate input but is mixed with the data).

El ratón economista

"El ratón economista" es una animación en la que se explican conceptos como "consumo en masa" o "producción en masa".

Telehealth and Virtual Rounding: The User Experience

Patient's families often feel disconnected from the medical team since they are not able to be present when the doctors come to the patients room. A large hospital sought to implement a telehealth solution by allowing the family would participate via a video chat system. This presentation seeks to predict the potential challenges that would be faced and propose solutions.

Effect on Concrete by Partial Replacement of Cement by Colloidal Nano Alumina...

Nanotechnology is a optimistic field in terms of environmental improvements including energy savings and reduced reliability on non-renewable resources, as well as reduced waste, toxicity and carbon emissions. Alumina component reacts with calcium hydroxide produced from the hydration of calcium silicates. The rate of the pozzolanic reaction is proportional to the amount of surface area available for reaction. Therefore, it is possible to add nano- Alumina of a high purity and a high Blaine fineness value in order to improve the characteristics of cement mortars The Aim of this project is to devlope the nano concrete and to study the effects of nano alumina on the properties of concrete. In this investigation the cement is replaced by 10% Fly-ash and Alumina nanoparticles of different proportion i.e 0.5%, 1%, 1.5%, 2.0%, 2.5% & 3% in M40 grade of concrete. It is observed that workability decreased with replacement of cement. The compressive strength of nano concrete casted by partially replacement of 10% fly ash & 2% & 2.5% colloidal nano alumina , increased over conventional concrete about 18.03%, 14.28% for 3 days and 12.7%, 11.27% for 7 days and 4.17% , 2.07% for 28 days. The Split Tensile strength of this concrete increases with 5.73% and 9.16% respectively over conventional concrete for the replacement 1.5% and 2%. Flexural strength of this concrete increases with 13.05% and 26.65% over conventional concrete for the replacement 2% and 2.5%.

Robotic Soldier with EM Gun using Bluetooth Module

Need for security is growing day by day due to enormous development in the field of technology, but man wants to achieve this security at the minimum cost and minimum risk to human life. This is the factor which has encouraged us to develop this project which can achieve security at minimum risk to human life and at minimum cost. Here instead of exposing the soldier to do the hazardous job such as dangerous gas or hostile environment detection we have designed a machine which will do the same job more efficiently. This robot will be self-sufficient to sense the temperature of surrounding, and detecting if any obstacles are there at a certain distance depends on that robot guiding itself using the efficient algorithms and proper sensors.

Detection of Various Attacks Using Zero Knowledge Protocol in Wireless Security

The security mechanism are not used directly in wireless sensor networks compare to wired networks, there is no user control and insufficient energy resources. In wireless environment, proposing the scheme of detection of distributed sensor cloning attacks and Zero knowledge protocols (ZKP) are used to verifying authenticity of the sender sensor nodes. Cloning attack is concentrate on by attaching fingerprint which is unique that depends on the set of neighboring nodes and itself. Every message contains a finger print which sensor node sends.ZKP is used to avoid man in the middle attack and reply attacks from the important cryptographic information in wireless networks

KNOW MORE ABOUT SEO

SEO stands for “search engine optimization.” It is the process of getting traffic from the “free,” “organic,” “editorial” or “natural” search results on search engines.

On intuitionistic fuzzy 휷 generalized closed sets

In this paper, we have introduced the notion of intuitionistic fuzzy 훽 generalized closed sets, and investigated some of their properties and characterizations

Derechos fundamentales e internet

ESTE TEMA TRATA SOBRE EL LIMITE QUE ENCONTRAMOS EN EL INTERNET SIENDO UNA HERRAMIENTA VALIOSA PERO A LA VEZ PELIGROSA

Respuesta CNDH a demanda de accidn de inconstitucionalidad en contra del Decr...

La CNDH procedió al andalisis

del Decreto que menciona en su atento ocurso, advirtiendo que diversas normas podrian

vulnerar los derechos humanos de seguridad juridica, igualdad y no discriminaci6n, al

reconocimiento como persona ante la ley, a la capacidad juridica de las personas con

discapacidad, a formar una familia, a la intimidad o vida privada y libre desarrollo de la

personalidad.

Exigimos a Congreso de Morelos derogar artículo sobre peligro de contagio

La Red exhorta al Congreso del Estado de Morelos a aprobar la iniciativa presentada por el diputado Alejandro Martínez Bermúdez, referente a la derogación del artículo 136 del Código Penal para el Estado de Morelos.

Iniciativa de proyecto de decreto para ganrantizar los Drecehos Humanos de la...

INICIATIVA CON PROYECTO DECRETO QUE REFORMA EL ARTÍCULO 15 SEXTUS DE LA LEY

FEDERAL PARA PREVENIR Y ELIMINAR LA DISCRIMINACIÓN; ADICIONA EL ARTÍCULO 9 Y

REFORMA EL TERCER PÁRRAFO DEL ARTÍCULO 34 DE LA LEY NACIONAL DE EJECUCIÓN

PENAL; REFORMA LOS ARTÍCULOS 16, 62, 72 Y 170 DE LA LEY GENERAL DE EDUCACIÓN Y

LOS ARTÍCULOS 133, 134 Y 423 DE LA LEY FEDERAL DEL TRABAJO; Y REFORMA Y

ADICIONA LOS ARTÍCULOS 7o, 12 BIS, 77 BIS 1, 77 BIS 7, 77 BIS 37 Y 138 DE LA LEY

GENERAL DE SALUD.

Portada Libro VIH y sida en Veracruz, voces y testimonios. Patricia Ponce.

A través de los testimonios y las voces de diversos actores involucrados en la respuesta al VIH en Veracruz, Patricia Ponce nos ofrece un acercamiento a la historia del Grupo Multisectorial en VIH/sida e ITS del Estado de Veracruz organismos ciudadano cuya tarea fundamental es ejercer la contraloría social y exigir rendición de cuentas–, que trabaja desde hace 17 años en la defensa por la salud, la vida y los derechos humanos de las personas con VIH y sida y de sus familias.

La voces y testimonios recopilados nos hablan de la batalla que día a día da el Grupo Multi para lograr que las personas con VIH o con sida que se atienden en los Centros de Atención Ambulatoria para la Prevención y Atención en sida e Infecciones de Transmsión Sexual (Capasits) –dependientes de la Secretaría de Salud de Veracruz–, reciban una atención con calidad y calidez, un trato digno, amable, empático, incluso una sonrisa. En el contexto de un ninguneo social crónico e histórico para las y los usuarios del sistema de salud, particularmente cuando se trata de poblaciones pobres, indígenas, mujeres, trabajadoras sexuales o gays, bisexuales, transgénero, transexuales o inter- sexuales, cada uno de esos aspectos pueden hacer la diferencia entre continuar con el tratamiento o rendirse, entre la salud, la enfermedad o la muerte.

Este libro no pretende ser un informe de investigación, sino una denuncia para entender los pendientes políticos y éticos de la sociedad veracruzana para con la repuesta al VIH.

Su valor fundamental radica en que el Multi ha apostado por la vida como razón central del quehacer ciudadano, por la lucha por el derecho humano a la salud y la vida en medio de una sociedad ensangrentada por la violencia criminal de unos y otros. Frente a ello, el Grupo insiste en luchar por la vida, en sostener la vida, en valorar la vida, en celebrar la vida de los seres humanos en su diversidad, y en exigir que esta sea el corazón, el motivo y la razón misma de ser de la política, de la sociedad y de cada individuo concreto.

Sin dudad alguna, el Grupo Multisectorial en VIH/sida e ITS de Veracruz personifica esta nueva conciencia ética.

Guillermo Núñez Noriega

Programa de Atención Específico VIH y Otras ITS

Estable la política nacional en materia de prevención y control de VIH y otras ITS para ampliar la cobertura y el acceso universal a servicios de prevención y diagnóstico, así como al tratamiento de la infección por el VIH y otras ITS, con enfoque de salud centrado en las personas y las comunidades, con el fin de acelerar la respuesta nacional para la eliminación del VIH y otras ITS como problema de salud pública.

VOCALÍAS DE LA SOCIEDAD CIVIL ANTE EL CONASIDA

Hacemos enérgico un llamado a los senadores de la República para que no se apruebe la reforma al artículo 77 bis 17 y bis 29 de la Ley General de Salud y, en lugar de reducir los fondos para la atención de enfermedades, como la infección por VIH, se inicen procesos legislativos para ampliar la cobertura y garantizar un efectivo acceso al derecho a la salud.

PIN Parental, un retroceso en Derechos, “NO AL PIN PARENTAL EN CHIAPAS”

Desde UNA MANO AMIGA EN LA LUCHA CONTRA EL SIDA A.C. nos preocupamos, nos pronunciamos y exhortamos a los diputados de la actual legislatura de Chiapas a No votar por dicha propuesta que puede alterar el delicado balance entre la educación escolar, que representa un derecho básico, y la formación en casa, una primera necesidad para la infancia chiapaneca.

“Esta iniciativa no solo podría afectar a las clases o temas relacionados con educación sexual y reproductiva si no que permite bloquear cualquier tipo de contenido de cualquier actividad de las escuelas,”

Pronunciamiento de la Asamblea Consultiva del Conapred

La Asamblea Consultiva del CONAPRED se pronuncia ante la descalificación que hizo el presidente de la República sobre las funciones y desempeño de este Consejo.

Más contenido relacionado

Destacado

An Optimized Parallel Mixcolumn and Subbytes design in Lightweight Advanced E...

This paper presents a high speed, FPGA implementation of AES Encryption and Decryption (acronym for Advance Encryption Standard, also known as Rijndael Algorithm) in which the different steps of AES is applied in a parallel manner. This implementation can reduce the latency in which the process of implementation is reduced in a drastic manner. The paper deals with a comparison of the normal implementation of steps of AES and the parallel implementation. Inorder to increase the throughput of the AES encryption process the latency of the AES process should be reduced. Among Add Round Key, Sub Bytes, Shift Rows and Mix Columns, Sub Bytes and Mix Columns produce more latency. The execution delay of Mix Columns results in 60 percent of the total latency. Therefore Parallel Mix Columns is used inorder to reduce the latency. In this the block computes one column at a time such that the four columns are executed at the same time rather than each byte executing at a time. In Parallel Sub Bytes, four columns are executed at the same time rather than each byte executing at a time, this reduces the latency. Encryption is the process of encoding information so it cannot be read by hackers. The information is encrypted using algorithms and is converted into unreadable form, called cipher text. The authorized person will decode the information using decryption algorithms. The cryptography algorithms are of three types -symmetric cryptography (using 1 key for encryption/decryption), asymmetric cryptography (using 2 different keys for encryption/decryption), and cryptographic hash functions using no keys (the key is not a separate input but is mixed with the data).

El ratón economista

"El ratón economista" es una animación en la que se explican conceptos como "consumo en masa" o "producción en masa".

Telehealth and Virtual Rounding: The User Experience

Patient's families often feel disconnected from the medical team since they are not able to be present when the doctors come to the patients room. A large hospital sought to implement a telehealth solution by allowing the family would participate via a video chat system. This presentation seeks to predict the potential challenges that would be faced and propose solutions.

Effect on Concrete by Partial Replacement of Cement by Colloidal Nano Alumina...

Nanotechnology is a optimistic field in terms of environmental improvements including energy savings and reduced reliability on non-renewable resources, as well as reduced waste, toxicity and carbon emissions. Alumina component reacts with calcium hydroxide produced from the hydration of calcium silicates. The rate of the pozzolanic reaction is proportional to the amount of surface area available for reaction. Therefore, it is possible to add nano- Alumina of a high purity and a high Blaine fineness value in order to improve the characteristics of cement mortars The Aim of this project is to devlope the nano concrete and to study the effects of nano alumina on the properties of concrete. In this investigation the cement is replaced by 10% Fly-ash and Alumina nanoparticles of different proportion i.e 0.5%, 1%, 1.5%, 2.0%, 2.5% & 3% in M40 grade of concrete. It is observed that workability decreased with replacement of cement. The compressive strength of nano concrete casted by partially replacement of 10% fly ash & 2% & 2.5% colloidal nano alumina , increased over conventional concrete about 18.03%, 14.28% for 3 days and 12.7%, 11.27% for 7 days and 4.17% , 2.07% for 28 days. The Split Tensile strength of this concrete increases with 5.73% and 9.16% respectively over conventional concrete for the replacement 1.5% and 2%. Flexural strength of this concrete increases with 13.05% and 26.65% over conventional concrete for the replacement 2% and 2.5%.

Robotic Soldier with EM Gun using Bluetooth Module

Need for security is growing day by day due to enormous development in the field of technology, but man wants to achieve this security at the minimum cost and minimum risk to human life. This is the factor which has encouraged us to develop this project which can achieve security at minimum risk to human life and at minimum cost. Here instead of exposing the soldier to do the hazardous job such as dangerous gas or hostile environment detection we have designed a machine which will do the same job more efficiently. This robot will be self-sufficient to sense the temperature of surrounding, and detecting if any obstacles are there at a certain distance depends on that robot guiding itself using the efficient algorithms and proper sensors.

Detection of Various Attacks Using Zero Knowledge Protocol in Wireless Security

The security mechanism are not used directly in wireless sensor networks compare to wired networks, there is no user control and insufficient energy resources. In wireless environment, proposing the scheme of detection of distributed sensor cloning attacks and Zero knowledge protocols (ZKP) are used to verifying authenticity of the sender sensor nodes. Cloning attack is concentrate on by attaching fingerprint which is unique that depends on the set of neighboring nodes and itself. Every message contains a finger print which sensor node sends.ZKP is used to avoid man in the middle attack and reply attacks from the important cryptographic information in wireless networks

KNOW MORE ABOUT SEO

SEO stands for “search engine optimization.” It is the process of getting traffic from the “free,” “organic,” “editorial” or “natural” search results on search engines.

On intuitionistic fuzzy 휷 generalized closed sets

In this paper, we have introduced the notion of intuitionistic fuzzy 훽 generalized closed sets, and investigated some of their properties and characterizations

Derechos fundamentales e internet

ESTE TEMA TRATA SOBRE EL LIMITE QUE ENCONTRAMOS EN EL INTERNET SIENDO UNA HERRAMIENTA VALIOSA PERO A LA VEZ PELIGROSA

Destacado (13)

An Optimized Parallel Mixcolumn and Subbytes design in Lightweight Advanced E...

An Optimized Parallel Mixcolumn and Subbytes design in Lightweight Advanced E...

Telehealth and Virtual Rounding: The User Experience

Telehealth and Virtual Rounding: The User Experience

Effect on Concrete by Partial Replacement of Cement by Colloidal Nano Alumina...

Effect on Concrete by Partial Replacement of Cement by Colloidal Nano Alumina...

Robotic Soldier with EM Gun using Bluetooth Module

Robotic Soldier with EM Gun using Bluetooth Module

Detection of Various Attacks Using Zero Knowledge Protocol in Wireless Security

Detection of Various Attacks Using Zero Knowledge Protocol in Wireless Security

Más de Jess Dector

Respuesta CNDH a demanda de accidn de inconstitucionalidad en contra del Decr...

La CNDH procedió al andalisis

del Decreto que menciona en su atento ocurso, advirtiendo que diversas normas podrian

vulnerar los derechos humanos de seguridad juridica, igualdad y no discriminaci6n, al

reconocimiento como persona ante la ley, a la capacidad juridica de las personas con

discapacidad, a formar una familia, a la intimidad o vida privada y libre desarrollo de la

personalidad.

Exigimos a Congreso de Morelos derogar artículo sobre peligro de contagio

La Red exhorta al Congreso del Estado de Morelos a aprobar la iniciativa presentada por el diputado Alejandro Martínez Bermúdez, referente a la derogación del artículo 136 del Código Penal para el Estado de Morelos.

Iniciativa de proyecto de decreto para ganrantizar los Drecehos Humanos de la...

INICIATIVA CON PROYECTO DECRETO QUE REFORMA EL ARTÍCULO 15 SEXTUS DE LA LEY

FEDERAL PARA PREVENIR Y ELIMINAR LA DISCRIMINACIÓN; ADICIONA EL ARTÍCULO 9 Y

REFORMA EL TERCER PÁRRAFO DEL ARTÍCULO 34 DE LA LEY NACIONAL DE EJECUCIÓN

PENAL; REFORMA LOS ARTÍCULOS 16, 62, 72 Y 170 DE LA LEY GENERAL DE EDUCACIÓN Y

LOS ARTÍCULOS 133, 134 Y 423 DE LA LEY FEDERAL DEL TRABAJO; Y REFORMA Y

ADICIONA LOS ARTÍCULOS 7o, 12 BIS, 77 BIS 1, 77 BIS 7, 77 BIS 37 Y 138 DE LA LEY

GENERAL DE SALUD.

Portada Libro VIH y sida en Veracruz, voces y testimonios. Patricia Ponce.

A través de los testimonios y las voces de diversos actores involucrados en la respuesta al VIH en Veracruz, Patricia Ponce nos ofrece un acercamiento a la historia del Grupo Multisectorial en VIH/sida e ITS del Estado de Veracruz organismos ciudadano cuya tarea fundamental es ejercer la contraloría social y exigir rendición de cuentas–, que trabaja desde hace 17 años en la defensa por la salud, la vida y los derechos humanos de las personas con VIH y sida y de sus familias.

La voces y testimonios recopilados nos hablan de la batalla que día a día da el Grupo Multi para lograr que las personas con VIH o con sida que se atienden en los Centros de Atención Ambulatoria para la Prevención y Atención en sida e Infecciones de Transmsión Sexual (Capasits) –dependientes de la Secretaría de Salud de Veracruz–, reciban una atención con calidad y calidez, un trato digno, amable, empático, incluso una sonrisa. En el contexto de un ninguneo social crónico e histórico para las y los usuarios del sistema de salud, particularmente cuando se trata de poblaciones pobres, indígenas, mujeres, trabajadoras sexuales o gays, bisexuales, transgénero, transexuales o inter- sexuales, cada uno de esos aspectos pueden hacer la diferencia entre continuar con el tratamiento o rendirse, entre la salud, la enfermedad o la muerte.

Este libro no pretende ser un informe de investigación, sino una denuncia para entender los pendientes políticos y éticos de la sociedad veracruzana para con la repuesta al VIH.

Su valor fundamental radica en que el Multi ha apostado por la vida como razón central del quehacer ciudadano, por la lucha por el derecho humano a la salud y la vida en medio de una sociedad ensangrentada por la violencia criminal de unos y otros. Frente a ello, el Grupo insiste en luchar por la vida, en sostener la vida, en valorar la vida, en celebrar la vida de los seres humanos en su diversidad, y en exigir que esta sea el corazón, el motivo y la razón misma de ser de la política, de la sociedad y de cada individuo concreto.

Sin dudad alguna, el Grupo Multisectorial en VIH/sida e ITS de Veracruz personifica esta nueva conciencia ética.

Guillermo Núñez Noriega

Programa de Atención Específico VIH y Otras ITS

Estable la política nacional en materia de prevención y control de VIH y otras ITS para ampliar la cobertura y el acceso universal a servicios de prevención y diagnóstico, así como al tratamiento de la infección por el VIH y otras ITS, con enfoque de salud centrado en las personas y las comunidades, con el fin de acelerar la respuesta nacional para la eliminación del VIH y otras ITS como problema de salud pública.

VOCALÍAS DE LA SOCIEDAD CIVIL ANTE EL CONASIDA

Hacemos enérgico un llamado a los senadores de la República para que no se apruebe la reforma al artículo 77 bis 17 y bis 29 de la Ley General de Salud y, en lugar de reducir los fondos para la atención de enfermedades, como la infección por VIH, se inicen procesos legislativos para ampliar la cobertura y garantizar un efectivo acceso al derecho a la salud.

PIN Parental, un retroceso en Derechos, “NO AL PIN PARENTAL EN CHIAPAS”

Desde UNA MANO AMIGA EN LA LUCHA CONTRA EL SIDA A.C. nos preocupamos, nos pronunciamos y exhortamos a los diputados de la actual legislatura de Chiapas a No votar por dicha propuesta que puede alterar el delicado balance entre la educación escolar, que representa un derecho básico, y la formación en casa, una primera necesidad para la infancia chiapaneca.

“Esta iniciativa no solo podría afectar a las clases o temas relacionados con educación sexual y reproductiva si no que permite bloquear cualquier tipo de contenido de cualquier actividad de las escuelas,”

Pronunciamiento de la Asamblea Consultiva del Conapred

La Asamblea Consultiva del CONAPRED se pronuncia ante la descalificación que hizo el presidente de la República sobre las funciones y desempeño de este Consejo.

Mi amigo, el alcalde; La política en un pueblo pequeño en la era de Trump

MaxWest B.V. Presenta

“ My Friend, the Mayor; Small-town Politics in the Age of Trump”. (Mi amigo, el alcalde; La

política en un pueblo pequeño en la era de Trump). ¡Un nuevo documental disponible en Amazon Prime Video a partir del 27 de junio!

Boletín CONAPRED por la igualdad y la inclusión

El COVID-19 desde un enfoque de inclusión. Según la UNICEF, antes de la crisis del COVID-19, las mujeres realizaban 3 veces más trabajo de cuidado no remunerado que los hombres en todo el mundo. Durante la contingencia, este tipo de trabajo ha aumentado exponencialmente ante el cierre de escuelas y guarderías.

Respuesta de la Red Mexicana de Organizaciones contra la Criminalización del VIH

Respuesta actualizada con suma de organizaciones.

Coalición Mexicana LGBTTTI+ para Mtra. Rosario Piedra

...en seguimiento al oficio de referencia, le reiteramos nuestro interés en concretar una reunión presencial o virtual, a través de la plataforma que determine, con usted y con quienes considere, a fin de revisar la situación integral de los derechos humanos de las personas de la diversidad sexual en México y de definir una ruta de trabajo en beneficio de nuestras poblaciones.

Respuesta de la Red Mexicana de Organizaciones contra la Criminalización del VIH

Solicitamos nos atienda personalmente en una reunión en la que se puedan exponer los temas y preocupaciones que atañen al máximo nivel de esta Comisión a su cargo.

Invitación de la CNDH al conversatorio sobre el Programa Especial de Sexualid...

Por instrucciones de la Presidenta de la Comisión Nacional de los Derechos y en atención a lo externado por parte de algunas organizaciones de la sociedad civil y algunas personas activistas sobre los cambios al interior del PESSV, se extiende una cordial invitación...

Carta a CNDH de OSC 1 junio 2020

El pasado 29 de mayo, el Director del Programa Especial de Sexualidad, Salud y VIH, Luis Raúl Albores Morales, presuntamente despidió en forma arbitraria e injustificada a cuatro colaboradores de dicho Programa...

Guía de Orientación Jurídica por Afectaciones derivadas del COVID-19

Actualización al 10 de abril del 2020

La comunidad jurídica mexicana, en colaboración con los Estándares Pro Bono México, la Fundación de la Barra Mexicana, A.C., la Fundación Appleseed México, A.C., el Centro Mexicano Pro Bono, A.C., el Consejo General de la Abogacía y el Instituto de Investigaciones Jurídicas de la UNAM, han sumado sus esfuerzos para trabajar en el desarrollo de una guía de consulta con el objetivo de brindar orientación jurídica que clarifique cuestionamientos, situaciones y/o problemáticas de índole legal que pudiera enfrentar la ciudadanía en general, así como las Organizaciones de la Sociedad Civil (“OSC”), derivado de la emergencia sanitaria por el COVID-19.

Los Derechos Humanos en tiempos de COVID-19

Lecciones del VIH para una respuesta efectiva dirigida por la comunidad.

Los trabajadores de la salud y sus Derechos Humanos: COVID-19

Se debe garantizar la vida de los trabajadores de la salud

Guía de Orientación Jurídica por Afectaciones derivadas del COVID-19

La comunidad jurídica mexicana, en colaboración con los Estándares Pro Bono México, la Fundación de la Barra Mexicana, A.C., la Fundación Appleseed México, A.C., el Centro Mexicano Pro Bono, A.C., el Consejo General de la Abogacía y el Instituto de Investigaciones Jurídicas de la UNAM, han sumado sus esfuerzos para trabajar en el desarrollo de una guía de consulta con el objetivo de brindar orientación jurídica que clarifique cuestionamientos, situaciones y/o problemáticas de índole legal que pudiera enfrentar la ciudadanía en general, así como las Organizaciones de la Sociedad Civil (“OSC”), derivado de la emergencia sanitaria por el COVID-19.

Más de Jess Dector (20)

Respuesta CNDH a demanda de accidn de inconstitucionalidad en contra del Decr...

Respuesta CNDH a demanda de accidn de inconstitucionalidad en contra del Decr...

Exigimos a Congreso de Morelos derogar artículo sobre peligro de contagio

Exigimos a Congreso de Morelos derogar artículo sobre peligro de contagio

Iniciativa de proyecto de decreto para ganrantizar los Drecehos Humanos de la...

Iniciativa de proyecto de decreto para ganrantizar los Drecehos Humanos de la...

Portada Libro VIH y sida en Veracruz, voces y testimonios. Patricia Ponce.

Portada Libro VIH y sida en Veracruz, voces y testimonios. Patricia Ponce.

PIN Parental, un retroceso en Derechos, “NO AL PIN PARENTAL EN CHIAPAS”

PIN Parental, un retroceso en Derechos, “NO AL PIN PARENTAL EN CHIAPAS”

Pronunciamiento de la Asamblea Consultiva del Conapred

Pronunciamiento de la Asamblea Consultiva del Conapred

Mi amigo, el alcalde; La política en un pueblo pequeño en la era de Trump

Mi amigo, el alcalde; La política en un pueblo pequeño en la era de Trump

Respuesta de la Red Mexicana de Organizaciones contra la Criminalización del VIH

Respuesta de la Red Mexicana de Organizaciones contra la Criminalización del VIH

Coalición Mexicana LGBTTTI+ para Mtra. Rosario Piedra

Coalición Mexicana LGBTTTI+ para Mtra. Rosario Piedra

Respuesta de la Red Mexicana de Organizaciones contra la Criminalización del VIH

Respuesta de la Red Mexicana de Organizaciones contra la Criminalización del VIH

Invitación de la CNDH al conversatorio sobre el Programa Especial de Sexualid...

Invitación de la CNDH al conversatorio sobre el Programa Especial de Sexualid...

Guía de Orientación Jurídica por Afectaciones derivadas del COVID-19

Guía de Orientación Jurídica por Afectaciones derivadas del COVID-19

Los trabajadores de la salud y sus Derechos Humanos: COVID-19

Los trabajadores de la salud y sus Derechos Humanos: COVID-19

Guía de Orientación Jurídica por Afectaciones derivadas del COVID-19

Guía de Orientación Jurídica por Afectaciones derivadas del COVID-19

Último

Carta de derechos de seguridad del paciente.pdf

En el marco de la Sexta Cumbre Ministerial Mundial sobre Seguridad del Paciente celebrada en Santiago de Chile en el mes de abril de 2024 se ha dado a conocer la primera Carta de Derechos de Seguridad de Paciente, a nivel mundial, a iniciativa de la Organización Mundial de la Salud (OMS).

Los objetivos del nuevo documento pasan por los siguientes aspectos clave: afirmar la seguridad del paciente como un derecho fundamental del paciente, para todos, en todas partes; identificar los derechos clave de seguridad del paciente que los trabajadores de salud y los líderes sanitarios deben defender para planificar, diseñar y prestar servicios de salud seguros; promover una cultura de seguridad, equidad, transparencia y rendición de cuentas dentro de los sistemas de salud; empoderar a los pacientes para que participen activamente en su propia atención como socios y para hacer valer su derecho a una atención segura; apoyar el desarrollo e implementación de políticas, procedimientos y mejores prácticas que fortalezcan la seguridad del paciente; y reconocer la seguridad del paciente como un componente integral del derecho a la salud; proporcionar orientación sobre la interacción entre el paciente y el sistema de salud en todo el espectro de servicios de salud, incluidos los cuidados de promoción, protección, prevención, curación, rehabilitación y paliativos; reconocer la importancia de involucrar y empoderar a las familias y los cuidadores en los procesos de atención médica y los sistemas de salud a nivel nacional, subnacional y comunitario.

Y ello porque la seguridad del paciente responde al primer principio fundamental de la atención sanitaria: “No hacer daño” (Primum non nocere). Y esto enlaza con la importancia de la prevención cuaternaria, pues cabe no olvidar que uno de los principales agentes de daño somos los propios profesionales sanitarios, por lo que hay que prevenirse del exceso de diagnóstico, tratamiento y prevención sanitaria.

Compartimos el documento abajo, estos son los 10 derechos fundamentales de seguridad del paciente descritos en la Carta:

1. Atención oportuna, eficaz y adecuada

2. Procesos y prácticas seguras de atención de salud

3. Trabajadores de salud calificados y competentes

4. Productos médicos seguros y su uso seguro y racional

5. Instalaciones de atención médica seguras y protegidas

6. Dignidad, respeto, no discriminación, privacidad y confidencialidad

7. Información, educación y toma de decisiones apoyada

8. Acceder a registros médicos

9. Ser escuchado y resolución justa

10. Compromiso del paciente y la familia

Que así sea. Y el compromiso pase del escrito a la realidad.

IA, la clave de la genomica (May 2024).pdf

A.k.a. AI, the key to genomics. Presented at 1er Congreso Español de Medicina Genómica. Spanish language.

On the failure of applied genomics. On the complexity of genomics, biology, medicine. The need for AI. Barriers.

DIFERENCIAS ENTRE POSESIÓN DEMONÍACA Y ENFERMEDAD PSIQUIÁTRICA.pdf

Libro del Padre César Augusto Calderón Caicedo sacerdote Exorcista colombiano. Donde explica y comparte sus experiencias como especialista en posesiones y demologia.

La Menopausia es la edad en la que se presenta la última menstruación espontánea

La Menopausia es la edad en la que se presenta la última menstruación espontánea

Farmacoterapia del ojo Seco. Franja Paty Durán

La microbiota produce inflamación y el desequilibrio conocido como disbiosis y la inflamación alteran no solo los procesos fisiopatológicos que producen ojo seco sino también otras enfermdades oculares

TdR Profesional en Estadística VIH Colombia

APOYAR DESDE LA UNIDAD DE GESTIÓN DE ANÁLISIS DE INFORMACIÓN AL MINISTERIO DE SALUD Y PROTECCIÓN SOCIAL Y ENTIDADES TERRITORIALES EN LA DEFINICIÓN Y APLICACIÓN DE METODOLOGÍAS DE ANÁLISIS DE INFORMACIÓN, PARA LA OBTENCIÓN DE INDICADORES Y SEGUIMIENTO A LAS METAS NACIONALES E INTERNACIONALES EN ITS, VIH, COINFECCIÓN TB-VIH, HEPATITIS B Y C, EN EL MARCO DEL ACUERDO DE SUBVENCIÓN NO. COL-H-ENTERITORIO 3042 (CONVENIO NO. 222005), SUSCRITO CON EL FONDO MUNDIAL.

Unidad 6 Reacciones psicológicas ante la enfermedad, padecimiento y malestar(...

PSICOLOGIA Y COMPORTAMIENTO

ureteroscopia tecnica , historia , complicaiones

descripción detallada sobre ureteroscopio la historia mas relevannte , el avance tecnológico , el tipo de técnicas , el manejo , tipo de complicaciones Procedimiento durante el cual se usa un ureteroscopio para observar el interior del uréter (tubo que conecta la vejiga con el riñón) y la pelvis renal (parte del riñón donde se acumula la orina y se dirige hacia el uréter). El ureteroscopio es un instrumento delgado en forma de tubo con una luz y una lente para observar. En ocasiones también tiene una herramienta para extraer tejido que se observa al microscopio para determinar si hay signos de enfermedad. Durante el procedimiento, se hace pasar el ureteroscopio a través de la uretra hacia la vejiga, y luego por el uréter hasta la pelvis renal. La uroteroscopia se usa para encontrar cáncer o bultos anormales en el uréter o la pelvis renal, y para tratar cálculos en los riñones o en el uréter.Una ureteroscopia es un procedimiento en el que se usa un ureteroscopio (instrumento delgado en forma de tubo con una luz y una lente para observar) para ver el interior del uréter y la pelvis renal, y verificar si hay áreas anormales. El ureteroscopio se inserta a través de la uretra hacia la vejiga, el uréter y la pelvis renal.Una vez que esté bajo los efectos de la anestesia, el médico introduce un instrumento similar a un telescopio, llamado ureteroscopio, a través de la abertura de las vías urinarias y hacia la vejiga; esto significa que no se realizan cortes quirúrgicos ni incisiones. El médico usa el endoscopio para analizar las vías urinarias, incluidos los riñones, los uréteres y la vejiga, y luego localiza el cálculo renal y lo rompe usando energía láser o retira el cálculo con un dispositivo similar a una cesta.Náuseas y vómitos ocasionales.

Dolor en los riñones, el abdomen, la espalda y a los lados del cuerpo en las primeras 24 a 48 horas. Pain may increase when you urinate. Tome los medicamentos según lo prescriba el médico.

Sangre en la orina. El color puede variar de rosa claro a rojizo y, a veces incluso puede tener un tono marrón, pero usted debería ser capaz de ver a través de ella

. (Los medicamentos que alivian la sensación de ardor durante la orina a veces pueden hacer que su color cambie a naranja o azul). Si el sangrado aumenta considerablemente, llame a su médico de inmediato o acuda al servicio de urgencias para que lo examinen.

Una sensación de saciedad y una constante necesidad de orinar (tenesmo vesical y polaquiuria).

Una sensación de quemazón al orinar o moverse.

Espasmos musculares en la vejiga.Desde la aplicación del primer cistoscopio

en 1876 por Max Nitze hasta la actualidad, los

avances en la tecnología óptica, las mejoras técnicas

y los nuevos diseños de endoscopios han permitido

la visualización completa del árbol urinario. Aunque

se atribuye a Young en 1912 la primera exploración

endoscópica del uréter (2), esta no fue realizada ru-

tinariamente hasta 1977-79 por Goodman (3) y por

Lyon (4). Las técnicas iniciales de Lyon

Módulo III, Tema 9: Parásitos Oportunistas y Parasitosis Emergentes

Universidad de Carabobo - Facultad de Ciencias de la Salud sede Carabobo - Bioanálisis. Parasitología. Módulo III, Tema 9: Parásitos Oportunistas y Parasitosis Emergentes.

Presentación de Microbiología sobre la variedad de Parásitos

Presentacion de la materia de microbiología sobre algunos de los parásitos existentes

La sociedad del cansancio Segunda edicion ampliada (Pensamiento Herder) (Byun...

La sociedad del casancio, narra desde la perspectiva de un Sociologo moderno, las dificultades que enfrentramos en las urbes modernas y como estas nos deshumanizan.

Último (20)

Caso Complejo AP Intervención Multidimensional atención primaria

Caso Complejo AP Intervención Multidimensional atención primaria

ACV Resumen Internado.pptx-Practica internado extrahospitalario

ACV Resumen Internado.pptx-Practica internado extrahospitalario

Vagotomías, piloroplastias, cierre de muñón duodenal.pptx

Vagotomías, piloroplastias, cierre de muñón duodenal.pptx

ASAP Hidradenitis Supurativa Aseptica en atención primaira

ASAP Hidradenitis Supurativa Aseptica en atención primaira

DIFERENCIAS ENTRE POSESIÓN DEMONÍACA Y ENFERMEDAD PSIQUIÁTRICA.pdf

DIFERENCIAS ENTRE POSESIÓN DEMONÍACA Y ENFERMEDAD PSIQUIÁTRICA.pdf

La Menopausia es la edad en la que se presenta la última menstruación espontánea

La Menopausia es la edad en la que se presenta la última menstruación espontánea

FABRICACION DE SOLUCIONES PARENTERALES DE GRAN VOLUMEN-def.pdf

FABRICACION DE SOLUCIONES PARENTERALES DE GRAN VOLUMEN-def.pdf

Unidad 6 Reacciones psicológicas ante la enfermedad, padecimiento y malestar(...

Unidad 6 Reacciones psicológicas ante la enfermedad, padecimiento y malestar(...

Módulo III, Tema 9: Parásitos Oportunistas y Parasitosis Emergentes

Módulo III, Tema 9: Parásitos Oportunistas y Parasitosis Emergentes

Presentación de Microbiología sobre la variedad de Parásitos

Presentación de Microbiología sobre la variedad de Parásitos

La sociedad del cansancio Segunda edicion ampliada (Pensamiento Herder) (Byun...

La sociedad del cansancio Segunda edicion ampliada (Pensamiento Herder) (Byun...