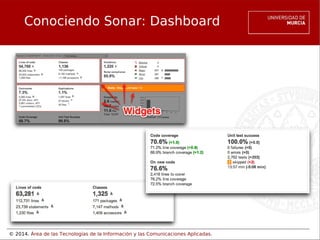

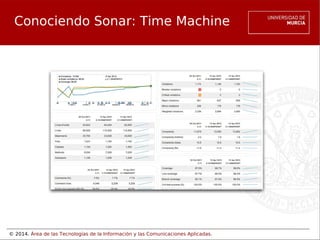

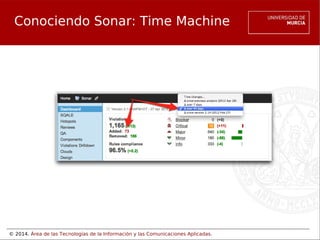

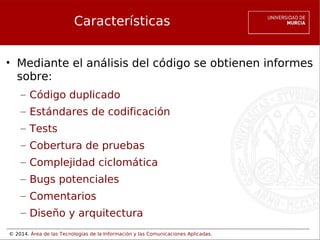

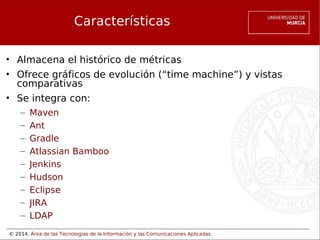

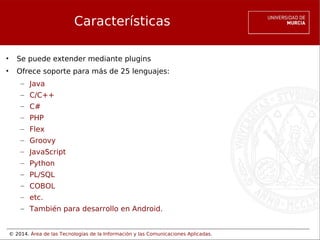

SonarQube es una plataforma de código abierto para analizar la calidad del software, que identifica problemas como código duplicado, bugs y estándares de codificación. La herramienta se integra con varias tecnologías, soporta más de 25 lenguajes de programación y permite el análisis de proyectos mediante plugins. Además, ofrece características como almacenamiento histórico de métricas y gráficos de evolución.

![© 2014. Área de las Tecnologías de la Información y las Comunicaciones Aplicadas.

Instalación

1. Descargar de: http://www.sonarqube.org/

downloads/

2. Arrancar el servidor ejecutando:

1. C:sonarqubebinwindows-x86-xxStartSonar.bat

2. /etc/sonarqube/bin/[OS]/sonar.sh console

3. Acceder a http://localhost:9000

4. El usuario administrador es admin/admin](https://image.slidesharecdn.com/charlasonarqube-140523071037-phpapp01/85/En-20-minutos-Sonar-Qube-como-de-bueno-es-el-codigo-de-tu-proyecto-7-320.jpg)