Ciberseguridad

•

0 recomendaciones•121 vistas

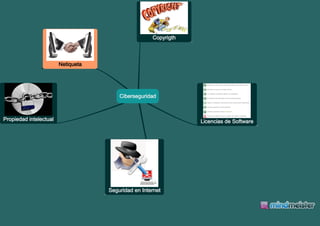

Este documento trata sobre temas relacionados con la tecnología y la seguridad en internet como la propiedad intelectual, las licencias de software, la netiqueta y la ciberseguridad.

Denunciar

Compartir

Denunciar

Compartir

Descargar para leer sin conexión

Recomendados

Piratas Que Operan Como Empresas

Los piratas informáticos operan como empresas legítimas, lo que plantea problemas como la violación a la privacidad y la propiedad intelectual de los usuarios. Se proponen soluciones como elaborar una legislación más amplia y concreta, crear autoridades de control y aumentar la supervisión de la información de los usuarios.

Seguridad en línea

El documento trata sobre conceptos relacionados con la seguridad en línea. Explica que la seguridad en Internet es importante para proteger las transacciones de los consumidores. Define términos como firewall, parche de seguridad, software malicioso, encriptación, auditoría, delincuente cibernético, dirección IP, cookie y huella digital.

Comportamientos digitales

Los comportamientos digitales se dividen en derechos y deberes para el uso adecuado de las tecnologías de la información y comunicación (TIC). Los derechos incluyen la libertad, autonomía e identidad mientras que los deberes son respetar la intimidad, integridad y los derechos de autor de acuerdo con la ley.

Marco legal

Este documento describe el marco legal que rige el uso de nuevas tecnologías en las empresas, incluyendo la protección de datos personales, la seguridad de datos, el comercio electrónico, las telecomunicaciones y la publicidad en Internet. Regula aspectos como la propiedad intelectual, los tipos de activos digitales, la confidencialidad y seguridad de datos personales, y las condiciones técnicas y organizativas que deben cumplirse.

Nathalie forero

El documento habla sobre la ciberseguridad, ciberdelincuencia, delitos contra la confidencialidad y derechos de autor en internet. También menciona la repercusión económica de los ciberdelitos y las estrategias necesarias para luchar contra ellos, incluyendo enfoques legislativos y cooperación internacional.

Ciberdelito

El documento habla sobre la ciberseguridad y la ciberdelincuencia en los países en desarrollo. Explica que la ciberseguridad es fundamental para proteger la información y lograr una mayor seguridad en las empresas y un internet más seguro para los usuarios. También describe la ciberdelincuencia como actos delictivos donde los delincuentes se aprovechan de la tecnología para cometer ataques contra sistemas, robar identidades, estafas en subastas en internet y hackeos.

Ciber crimen

El documento habla sobre los delitos cibernéticos contra la confidencialidad, integridad y disponibilidad de datos y sistemas informáticos. Estos delitos incluyen el acceso no autorizado a sistemas, la modificación o destrucción de datos sin permiso, y las interrupciones de servicios a través de ataques de denegación de servicio.

Recomendados

Piratas Que Operan Como Empresas

Los piratas informáticos operan como empresas legítimas, lo que plantea problemas como la violación a la privacidad y la propiedad intelectual de los usuarios. Se proponen soluciones como elaborar una legislación más amplia y concreta, crear autoridades de control y aumentar la supervisión de la información de los usuarios.

Seguridad en línea

El documento trata sobre conceptos relacionados con la seguridad en línea. Explica que la seguridad en Internet es importante para proteger las transacciones de los consumidores. Define términos como firewall, parche de seguridad, software malicioso, encriptación, auditoría, delincuente cibernético, dirección IP, cookie y huella digital.

Comportamientos digitales

Los comportamientos digitales se dividen en derechos y deberes para el uso adecuado de las tecnologías de la información y comunicación (TIC). Los derechos incluyen la libertad, autonomía e identidad mientras que los deberes son respetar la intimidad, integridad y los derechos de autor de acuerdo con la ley.

Marco legal

Este documento describe el marco legal que rige el uso de nuevas tecnologías en las empresas, incluyendo la protección de datos personales, la seguridad de datos, el comercio electrónico, las telecomunicaciones y la publicidad en Internet. Regula aspectos como la propiedad intelectual, los tipos de activos digitales, la confidencialidad y seguridad de datos personales, y las condiciones técnicas y organizativas que deben cumplirse.

Nathalie forero

El documento habla sobre la ciberseguridad, ciberdelincuencia, delitos contra la confidencialidad y derechos de autor en internet. También menciona la repercusión económica de los ciberdelitos y las estrategias necesarias para luchar contra ellos, incluyendo enfoques legislativos y cooperación internacional.

Ciberdelito

El documento habla sobre la ciberseguridad y la ciberdelincuencia en los países en desarrollo. Explica que la ciberseguridad es fundamental para proteger la información y lograr una mayor seguridad en las empresas y un internet más seguro para los usuarios. También describe la ciberdelincuencia como actos delictivos donde los delincuentes se aprovechan de la tecnología para cometer ataques contra sistemas, robar identidades, estafas en subastas en internet y hackeos.

Ciber crimen

El documento habla sobre los delitos cibernéticos contra la confidencialidad, integridad y disponibilidad de datos y sistemas informáticos. Estos delitos incluyen el acceso no autorizado a sistemas, la modificación o destrucción de datos sin permiso, y las interrupciones de servicios a través de ataques de denegación de servicio.

Seguridad informática

Este documento trata sobre seguridad informática. Explica que la seguridad informática se ocupa de diseñar normas y técnicas para procesar datos de forma segura. Describe la criptografía como una técnica para proteger documentos mediante cifrados y códigos. También cubre tipos de ataques a aplicaciones web y cómo proteger sitios web de piratas informáticos.

Seguridad informática

Este documento trata sobre seguridad informática. Explica que la seguridad informática se ocupa de diseñar normas y técnicas para procesar datos de forma segura. Describe la criptografía como una técnica para proteger documentos mediante cifrados y códigos. También detalla diferentes tipos de ataques a aplicaciones web y formas de proteger los sitios web de piratas informáticos.

Mapa mental Seguridad de la Información

La seguridad informática requiere contramedidas integrales para proteger la integridad, confidencialidad y disponibilidad de la información frente a amenazas como hackers, asegurando la autenticación de socios, proveedores y usuarios, y adoptando políticas de seguridad que cubran aspectos lógicos, de red y físicos, incluyendo backups y UPS.

Powerpoint

El documento discute la necesidad de normas éticas para regular el uso de la tecnología de la información. Menciona que los hackers a veces demuestran su habilidad con la tecnología sin respetar estas normas éticas. También cubre temas de seguridad e intimidad en el uso de contraseñas, encriptación y claves secretas para proteger la información.

Untitled Presentation

La seguridad en Internet requiere defensas activas y pasivas. Los firewalls, antivirus, antispam protegen los dispositivos, mientras que la autenticación, certificados digitales, encriptación y firma digital garantizan la identidad digital y sistemas de identidad de forma segura.

Internet de las cosas

El documento provee una introducción al concepto de Internet de las Cosas (IoT). Explica que IoT se refiere a la interconexión digital de objetos cotidianos con Internet, permitiendo que cosas como electrodomésticos, automóviles y dispositivos industriales se comuniquen entre sí y con otras máquinas. Describe brevemente la historia del IoT, sus aplicaciones principales, características clave como la inteligencia y arquitectura, y desafíos como la seguridad de datos ante el crecimiento exponencial de dispositivos conect

Internet de las cosas

Este documento trata sobre el Internet de las Cosas (IoT). Explica que el IoT se refiere a la interconexión digital de objetos cotidianos con Internet. Explora brevemente la historia del IoT y algunas de sus aplicaciones clave, como en los sectores del consumo, las empresas y la infraestructura. También discute desafíos como la seguridad de datos y la necesidad de estandarización.

Mapa mental rosario

El documento habla sobre los roles y propósitos de la seguridad informática, incluyendo el custodio de la información, el propietario de la información y los usuarios de la aplicación. También menciona amenazas como la inyección de código, la auto reproducción y la infección que pueden afectar el software y hardware y comprometer la confidencialidad e integridad de la información a través de fraude y robo.

Seguridad Informática

El documento habla sobre los objetivos y principios de la seguridad informática, incluyendo mantener la confidencialidad, integridad y disponibilidad de la información, autenticación de usuarios, y protección contra amenazas como ataques cibernéticos, robo de información y hackers. También discute herramientas para la seguridad como criptografía, antivirus, firewalls y contraseñas, así como los principios de visión empresarial, marco integrado, separación de gobierno y gestión, enfoque holístico y me

Posgrado Educacion Ex

Este documento describe un posgrado en educación expandida que capacita a docentes en el uso de tecnologías de información y comunicación (TIC) en la enseñanza. El posgrado consta de 5 módulos que cubren temas como nuevas alfabetizaciones educativas, recursos educativos en internet, actividades didácticas con TIC, modelos educativos con TIC, e implementación de un proyecto de innovación pedagógica con TIC. El posgrado se ofrece en modalidades de aprendizaje informal y formal utilizando divers

Informe horizon k12_primaria_secundaria_ite_septiembre2011

Este documento resume el informe The Horizon Report 2011 K-12 Edition, el cual identifica las nuevas tecnologías que se espera sean de uso generalizado en las escuelas primarias y secundarias en los próximos 1 a 5 años. Las tecnologías identificadas son: informática en la nube e informática móvil (1 año o menos), aprendizaje basado en juegos y contenido abierto (2 a 3 años), analíticas de aprendizaje (4 a 5 años), y entornos de aprendizaje personal. El documento provee ejemplos

Plataformas de redes sociales en la web

Este documento describe las principales plataformas de redes sociales en la web como Facebook, Twitter e Instagram. Define una red social como una estructura que representa las relaciones entre individuos u organizaciones. Explica las características, ventajas y desventajas de las redes sociales, así como los componentes principales como ser persistentes, recíprocos y prevalentes. Finalmente, brinda una breve descripción de algunas de las redes sociales más utilizadas actualmente como Facebook, Twitter, Instagram, WhatsApp y Skype.

Traduccion tpack

Este documento presenta el marco de conocimiento TPACK (Conocimiento del Contenido Pedagógico Tecnológico) para guiar la enseñanza con tecnología. Explica que TPACK integra el conocimiento del contenido, la pedagogía y la tecnología que los maestros necesitan para enseñar de manera efectiva con tecnología. También describe estrategias para desarrollar el conocimiento TPACK en los programas de preparación de maestros, como asociaciones entre maestros novatos y experimentados para diseñar le

Mapa mental sobre aprendizajes 1

El documento presenta un mapa mental sobre el aprendizaje y sus principales enfoques y teorías. Resume que el aprendizaje es un proceso activo y acumulativo donde el individuo construye conocimiento estableciendo relaciones entre la nueva información y los conocimientos previos. Además, presenta los principales enfoques del aprendizaje como el conductista, cognitivista y constructivista.

Cuadro comparativo lourdes osorio

El documento compara los cambios en la sociedad actual y las nuevas demandas a la educación en áreas como laboral, conocimiento, empresarial y vida cotidiana. Explica que la educación debe enfocarse en desarrollar habilidades como aprender permanentemente, ser autodidacta, adaptarse a nuevos entornos y hacer un buen uso de la información disponible. También destaca la importancia de aprovechar las herramientas tecnológicas para mejorar la enseñanza y comunicación con los estudiantes.

AquariummFL 2.0

Este documento presenta la información de marketing de un restaurante llamado Aquariumm Food & Lounge en Sevilla. Describe la oferta de menús del restaurante y su transformación en bar nocturno. También detalla la presencia del restaurante en varias redes sociales como Facebook, Twitter, LinkedIn, Flickr, Pinterest y YouTube para promocionarse y interactuar con clientes.

Grupos 4 a

El documento presenta instrucciones para cinco grupos de estudiantes sobre temas relacionados con la Primera Guerra Mundial y el período de entreguerras. Cada grupo debe realizar una lectura, esquematizar los contenidos clave, investigar sobre temas asignados e incluir ilustraciones para una presentación oral de su tema en un tiempo determinado. Los temas incluyen la Primera Guerra Mundial, la Revolución Rusa, la economía en los años 20, el ascenso del fascismo y nazismo, y el arte de vanguardia

Presentación j ardoino gibba expomedica 2014-10-02

Este documento describe conceptos clave relacionados con la gestión por procesos. Explica que un modelo de negocio requiere un modelo de planificación y gestión que permita la convivencia de distintos modelos de gestión, como la gestión por resultados y la gestión por procesos. Además, detalla los tipos de procesos, las etapas de ejecución de los procesos, y cómo una herramienta de gestión de procesos de negocio puede automatizar y mejorar la gestión por procesos en una organización.

Liderazgo

El documento describe diferentes tipos de liderazgo, incluyendo liderazgos formales, por el tipo de relaciones, por la influencia que ejercen y por el ámbito social. Se mencionan ejemplos como liderazgo preestablecido por la organización, liderazgo paternalista, carismático, individual y ejecutivo. También se discuten los posibles efectos positivos y negativos del liderazgo de una persona.

Estereotipo de géneroguillia

El género es una construcción social basada en diferencias sexuales; las diferencias de género se ven más claramente en los roles laborales. La diferencia de género no es lo mismo que la desigualdad de género, y implica que hombres y mujeres tienen cualidades distintas sin que una sea superior a la otra.

Educación con TIC

El documento define las tecnologías de la información y la comunicación (TIC) como los procesos y productos derivados de las nuevas herramientas digitales relacionadas con el almacenamiento, procesamiento y transmisión de información. Luego describe seis dimensiones de impacto de las TIC en la educación: ideológica, cultural, sistémica, organizativa, didáctica y curricular. Finalmente, presenta un modelo de cuatro fases para la integración de las TIC en la enseñanza: supervivencia, dominio, innovación e impacto

Andragogia formación 2

Este documento describe los principios de la andragogía, que es la ciencia y arte de enseñar a adultos. Explica que los adultos aprenden mejor mediante la comprensión y aplicando sus experiencias previas. También describe las estrategias metodológicas para la enseñanza de adultos, como grupos de trabajo, talleres y el uso de las TIC. El papel del facilitador es guiar el intercambio de conocimientos y experiencias entre los participantes adultos.

Más contenido relacionado

La actualidad más candente

Seguridad informática

Este documento trata sobre seguridad informática. Explica que la seguridad informática se ocupa de diseñar normas y técnicas para procesar datos de forma segura. Describe la criptografía como una técnica para proteger documentos mediante cifrados y códigos. También cubre tipos de ataques a aplicaciones web y cómo proteger sitios web de piratas informáticos.

Seguridad informática

Este documento trata sobre seguridad informática. Explica que la seguridad informática se ocupa de diseñar normas y técnicas para procesar datos de forma segura. Describe la criptografía como una técnica para proteger documentos mediante cifrados y códigos. También detalla diferentes tipos de ataques a aplicaciones web y formas de proteger los sitios web de piratas informáticos.

Mapa mental Seguridad de la Información

La seguridad informática requiere contramedidas integrales para proteger la integridad, confidencialidad y disponibilidad de la información frente a amenazas como hackers, asegurando la autenticación de socios, proveedores y usuarios, y adoptando políticas de seguridad que cubran aspectos lógicos, de red y físicos, incluyendo backups y UPS.

Powerpoint

El documento discute la necesidad de normas éticas para regular el uso de la tecnología de la información. Menciona que los hackers a veces demuestran su habilidad con la tecnología sin respetar estas normas éticas. También cubre temas de seguridad e intimidad en el uso de contraseñas, encriptación y claves secretas para proteger la información.

Untitled Presentation

La seguridad en Internet requiere defensas activas y pasivas. Los firewalls, antivirus, antispam protegen los dispositivos, mientras que la autenticación, certificados digitales, encriptación y firma digital garantizan la identidad digital y sistemas de identidad de forma segura.

Internet de las cosas

El documento provee una introducción al concepto de Internet de las Cosas (IoT). Explica que IoT se refiere a la interconexión digital de objetos cotidianos con Internet, permitiendo que cosas como electrodomésticos, automóviles y dispositivos industriales se comuniquen entre sí y con otras máquinas. Describe brevemente la historia del IoT, sus aplicaciones principales, características clave como la inteligencia y arquitectura, y desafíos como la seguridad de datos ante el crecimiento exponencial de dispositivos conect

Internet de las cosas

Este documento trata sobre el Internet de las Cosas (IoT). Explica que el IoT se refiere a la interconexión digital de objetos cotidianos con Internet. Explora brevemente la historia del IoT y algunas de sus aplicaciones clave, como en los sectores del consumo, las empresas y la infraestructura. También discute desafíos como la seguridad de datos y la necesidad de estandarización.

Mapa mental rosario

El documento habla sobre los roles y propósitos de la seguridad informática, incluyendo el custodio de la información, el propietario de la información y los usuarios de la aplicación. También menciona amenazas como la inyección de código, la auto reproducción y la infección que pueden afectar el software y hardware y comprometer la confidencialidad e integridad de la información a través de fraude y robo.

Seguridad Informática

El documento habla sobre los objetivos y principios de la seguridad informática, incluyendo mantener la confidencialidad, integridad y disponibilidad de la información, autenticación de usuarios, y protección contra amenazas como ataques cibernéticos, robo de información y hackers. También discute herramientas para la seguridad como criptografía, antivirus, firewalls y contraseñas, así como los principios de visión empresarial, marco integrado, separación de gobierno y gestión, enfoque holístico y me

La actualidad más candente (9)

Destacado

Posgrado Educacion Ex

Este documento describe un posgrado en educación expandida que capacita a docentes en el uso de tecnologías de información y comunicación (TIC) en la enseñanza. El posgrado consta de 5 módulos que cubren temas como nuevas alfabetizaciones educativas, recursos educativos en internet, actividades didácticas con TIC, modelos educativos con TIC, e implementación de un proyecto de innovación pedagógica con TIC. El posgrado se ofrece en modalidades de aprendizaje informal y formal utilizando divers

Informe horizon k12_primaria_secundaria_ite_septiembre2011

Este documento resume el informe The Horizon Report 2011 K-12 Edition, el cual identifica las nuevas tecnologías que se espera sean de uso generalizado en las escuelas primarias y secundarias en los próximos 1 a 5 años. Las tecnologías identificadas son: informática en la nube e informática móvil (1 año o menos), aprendizaje basado en juegos y contenido abierto (2 a 3 años), analíticas de aprendizaje (4 a 5 años), y entornos de aprendizaje personal. El documento provee ejemplos

Plataformas de redes sociales en la web

Este documento describe las principales plataformas de redes sociales en la web como Facebook, Twitter e Instagram. Define una red social como una estructura que representa las relaciones entre individuos u organizaciones. Explica las características, ventajas y desventajas de las redes sociales, así como los componentes principales como ser persistentes, recíprocos y prevalentes. Finalmente, brinda una breve descripción de algunas de las redes sociales más utilizadas actualmente como Facebook, Twitter, Instagram, WhatsApp y Skype.

Traduccion tpack

Este documento presenta el marco de conocimiento TPACK (Conocimiento del Contenido Pedagógico Tecnológico) para guiar la enseñanza con tecnología. Explica que TPACK integra el conocimiento del contenido, la pedagogía y la tecnología que los maestros necesitan para enseñar de manera efectiva con tecnología. También describe estrategias para desarrollar el conocimiento TPACK en los programas de preparación de maestros, como asociaciones entre maestros novatos y experimentados para diseñar le

Mapa mental sobre aprendizajes 1

El documento presenta un mapa mental sobre el aprendizaje y sus principales enfoques y teorías. Resume que el aprendizaje es un proceso activo y acumulativo donde el individuo construye conocimiento estableciendo relaciones entre la nueva información y los conocimientos previos. Además, presenta los principales enfoques del aprendizaje como el conductista, cognitivista y constructivista.

Cuadro comparativo lourdes osorio

El documento compara los cambios en la sociedad actual y las nuevas demandas a la educación en áreas como laboral, conocimiento, empresarial y vida cotidiana. Explica que la educación debe enfocarse en desarrollar habilidades como aprender permanentemente, ser autodidacta, adaptarse a nuevos entornos y hacer un buen uso de la información disponible. También destaca la importancia de aprovechar las herramientas tecnológicas para mejorar la enseñanza y comunicación con los estudiantes.

AquariummFL 2.0

Este documento presenta la información de marketing de un restaurante llamado Aquariumm Food & Lounge en Sevilla. Describe la oferta de menús del restaurante y su transformación en bar nocturno. También detalla la presencia del restaurante en varias redes sociales como Facebook, Twitter, LinkedIn, Flickr, Pinterest y YouTube para promocionarse y interactuar con clientes.

Grupos 4 a

El documento presenta instrucciones para cinco grupos de estudiantes sobre temas relacionados con la Primera Guerra Mundial y el período de entreguerras. Cada grupo debe realizar una lectura, esquematizar los contenidos clave, investigar sobre temas asignados e incluir ilustraciones para una presentación oral de su tema en un tiempo determinado. Los temas incluyen la Primera Guerra Mundial, la Revolución Rusa, la economía en los años 20, el ascenso del fascismo y nazismo, y el arte de vanguardia

Presentación j ardoino gibba expomedica 2014-10-02

Este documento describe conceptos clave relacionados con la gestión por procesos. Explica que un modelo de negocio requiere un modelo de planificación y gestión que permita la convivencia de distintos modelos de gestión, como la gestión por resultados y la gestión por procesos. Además, detalla los tipos de procesos, las etapas de ejecución de los procesos, y cómo una herramienta de gestión de procesos de negocio puede automatizar y mejorar la gestión por procesos en una organización.

Liderazgo

El documento describe diferentes tipos de liderazgo, incluyendo liderazgos formales, por el tipo de relaciones, por la influencia que ejercen y por el ámbito social. Se mencionan ejemplos como liderazgo preestablecido por la organización, liderazgo paternalista, carismático, individual y ejecutivo. También se discuten los posibles efectos positivos y negativos del liderazgo de una persona.

Estereotipo de géneroguillia

El género es una construcción social basada en diferencias sexuales; las diferencias de género se ven más claramente en los roles laborales. La diferencia de género no es lo mismo que la desigualdad de género, y implica que hombres y mujeres tienen cualidades distintas sin que una sea superior a la otra.

Educación con TIC

El documento define las tecnologías de la información y la comunicación (TIC) como los procesos y productos derivados de las nuevas herramientas digitales relacionadas con el almacenamiento, procesamiento y transmisión de información. Luego describe seis dimensiones de impacto de las TIC en la educación: ideológica, cultural, sistémica, organizativa, didáctica y curricular. Finalmente, presenta un modelo de cuatro fases para la integración de las TIC en la enseñanza: supervivencia, dominio, innovación e impacto

Andragogia formación 2

Este documento describe los principios de la andragogía, que es la ciencia y arte de enseñar a adultos. Explica que los adultos aprenden mejor mediante la comprensión y aplicando sus experiencias previas. También describe las estrategias metodológicas para la enseñanza de adultos, como grupos de trabajo, talleres y el uso de las TIC. El papel del facilitador es guiar el intercambio de conocimientos y experiencias entre los participantes adultos.

Humaitalia

Los humanistas del Renacimiento cultivaron las humanidades y conocimientos humanos para formar al hombre de manera integral. Uno de ellos fue Baldassare Castiglione, quien describió el ideal educativo del Renacimiento en su obra "El cortesano", donde propuso que la educación del cortesano debe incluir ejercicios físicos y habilidades como la escritura, el habla y las artes. Castiglione también fundó la escuela "Casa Gioiosa" donde introdujo un nuevo modelo educativo basado en la alegría, la libertad y el contacto

Trozado del pollo

El documento proporciona 6 pasos para trozar un pollo: 1) Separar las piernas de la pechuga, 2) Quebrar la columna para separar la mitad superior e inferior, 3) Separar la pierna de la entrepierna, 4) Realizar un corte en los lados del espinazo para separar el pescuezo, 5) Dividir longitudinalmente la pechuga por la mitad, y 6) Cortar las puntas de las alas. El proceso produce entre 8 y 12 piezas de pollo.

Adicción al internet

El documento describe dos modelos de adicción a Internet, uno centrado en el uso solitario de la red y otro en la búsqueda de interacción social. Entre los síntomas se incluyen la necesidad de pasar más tiempo en Internet, ansiedad y pensamientos recurrentes sobre la red. Los efectos negativos son la privación de sueño, deterioro de la salud y las relaciones sociales, y un incremento de la depresión y soledad. El texto final incluye un cuestionario para evaluar posibles síntomas de adicción a Internet.

Como digitalizar imágenes y fotografías

Este documento explica cómo digitalizar imágenes y fotografías usando el programa PaintShop Pro 5. Describe los pasos para escanear una imagen, incluyendo seleccionar la opción "Acquire" en el menú "File", colocar la imagen boca abajo en el escáner, y luego digitalizarla. También cubre los diferentes formatos en los que se pueden guardar las imágenes digitalizadas y la cantidad de espacio que ocupan.

Propuesta elia.ppt..1

Este documento proporciona información sobre varias herramientas digitales para periodismo como Twitter, RSS, Google, Delicious, Hangouts y Hootsuite. Explica cómo funcionan cada una de estas herramientas y cómo pueden usarse para buscar, organizar y compartir información de manera efectiva.

Conectivismo

Este documento introduce la teoría del conectivismo como una nueva teoría de aprendizaje para la era digital. Explica que las teorías tradicionales como el conductismo, cognitivismo y constructivismo no consideran el impacto de la tecnología en el aprendizaje. El conectivismo se basa en principios de redes, complejidad y autoorganización y ve el aprendizaje como un proceso que ocurre dentro de ambientes cambiantes no totalmente controlados por el individuo y apoyados por la tecnología. Finalmente, discute

La Tecnología

Este documento discute la tecnología como una actividad humana que transforma el mundo de manera ambivalente. Explora la evolución del concepto de tecnología a través de la historia y las relaciones entre ciencia, técnica y tecnología. También analiza la educación escolar como una tecnología social y las perspectivas tecnofílica y tecnofóbica sobre la tecnología en la enseñanza.

Destacado (20)

Informe horizon k12_primaria_secundaria_ite_septiembre2011

Informe horizon k12_primaria_secundaria_ite_septiembre2011

Presentación j ardoino gibba expomedica 2014-10-02

Presentación j ardoino gibba expomedica 2014-10-02

Más de MushMG

Ciberseguridad mapa

Este documento trata sobre temas relacionados con la tecnología y la seguridad en internet como la propiedad intelectual, las licencias de software, la netiqueta y la ciberseguridad.

Ciberseguridad cuadro

Este documento trata sobre temas relacionados con la tecnología y la seguridad en Internet como la propiedad intelectual, las licencias de software, la netiqueta y la ciberseguridad.

Ciberseguridad

Este documento trata sobre temas relacionados con la tecnología y la seguridad en Internet como la propiedad intelectual, las licencias de software, la netiqueta y la ciberseguridad.

Cuadro conceptual wikis y blogs

Este documento parece ser una serie de números sin contexto o significado aparente. No contiene información que pueda resumirse en 3 oraciones o menos.

Cuadro conceptual Google APPS

This document appears to contain only a string of numbers without any other context. As such, it is not possible to provide a meaningful 3 sentence summary as there is no substantive information or narrative to summarize.

Google apps

Google ofrece varias aplicaciones de productividad como Calendar, Sites, Groups, Docs, Gmail, Talk y Buzz que permiten gestionar el tiempo, colaborar en documentos y proyectos, comunicarse y compartir información con otros de manera sencilla y en la nube.

Portafolio

Este documento describe varias herramientas en línea para crear presentaciones, gráficos, editar fotos, videos y música. Incluye aplicaciones como MyPlick y Picnik para crear presentaciones y editar fotos respectivamente. También menciona herramientas como amCharts y Kaltura para crear gráficos interactivos y gestionar video. Otras aplicaciones descritas son Shape Collage para hacer collages y Bojam para mezclar canciones.

Wikis y blogs

Este documento compara blogs y wikis. Los blogs son sitios actualizados periódicamente por uno o más autores individuales, mientras que las wikis son páginas que pueden ser editadas por cualquier persona. Algunos ejemplos de wikis populares son Wikipedia, Wikilibros y Wikcionario. Mientras que blogs y wikis ofrecen mucha información, la información en wikis puede ser menos confiable debido a que cualquiera puede editarla.

Google apps

Google Apps ofrece herramientas en línea como Gmail, Google Docs, Calendar y Sitios que permiten a las empresas y organizaciones gestionar el correo electrónico, la mensajería instantánea, los documentos y los calendarios en la nube. Estas aplicaciones facilitan la colaboración en tiempo real entre miembros de una organización para crear trabajos y presentaciones de manera rápida e interactiva.

Wikis y blogs

Este documento explica las diferencias entre blogs y wikis. Los blogs son sitios web actualizados periódicamente por uno o varios autores donde se comparten artículos de manera cronológica. Los wikis permiten que cualquier persona edite y contribuya al contenido de manera colaborativa. Algunas diferencias clave son que los blogs suelen tener un solo autor mientras que los wikis fomentan la autoría colectiva.

Apps

Este documento describe las aplicaciones gratuitas de Google llamadas Google Apps. Google Apps incluye herramientas como Gmail, Google Calendar, Google Talk, Google Docs, Google Sheets, Google Slides, Google Sites y Google Grupos que permiten la colaboración y gestión de correo electrónico, calendarios, documentos y sitios web. Google Apps está disponible de forma gratuita para usuarios individuales y también ofrece planes de pago para empresas y organizaciones.

Cuadro de la sociedad de la info

Este documento parece ser un número de identificación o código de algún tipo que contiene solo números. No hay suficiente contexto o información en el documento para generar un resumen significativo.

Tecnologias

Este documento resume varios aspectos de cómo Internet afecta a la cultura y a la sociedad. Explora los impactos socioculturales como la realidad virtual, la identidad en línea y la brecha digital. También examina cuestiones religiosas como el uso de Internet para la evangelización y la oración. Por último, analiza temas tecnológicos como el futuro de América Latina en la sociedad de la información y las soluciones para llevar Internet a áreas sin infraestructura. El documento ofrece una visión general de los efectos complejos de Internet en

92 03 acosta

Este documento resume la evolución histórica de la tecnología y las nuevas tecnologías de comunicación desde una perspectiva histórica. Explora cómo la tecnología surgió como herramienta de las ciencias positivas durante la Ilustración, pero luego fue criticada por pensadores como Marx que argumentaron que no necesariamente mejora la sociedad para todos. También examina cómo los avances tecnológicos del siglo XX, especialmente durante las guerras mundiales y la Guerra Fría, impulsaron la carrera por la supremacía tecnol

Más de MushMG (20)

Ciberseguridad

- 1. Copyrigth Netiqueta Ciberseguridad Propiedad intelectual Licencias de Software Seguridad en Internet